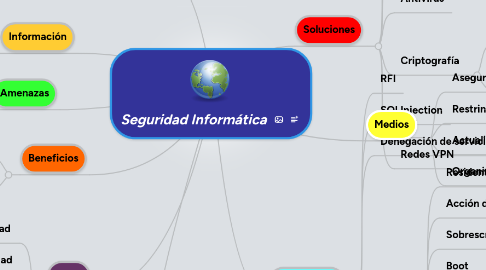

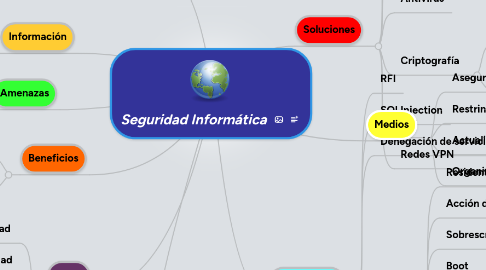

Seguridad Informática

by Gianfranco Giannattasio Acosta

1. Información de infraestructura

2. Amenazas

2.1. Internas

2.2. Externas

3. Tener

3.1. Confidencialidad

3.2. Integridad

3.3. Privacidad

3.4. Disponibilidad

4. Comprende

4.1. Bases de datos

4.2. Metadatos

4.3. Archivos

4.4. Software

5. Beneficios

5.1. Autenticidad

5.2. Secreto

6. Información

6.1. Privilegiada

6.2. Confidencial

7. Soluciones

7.1. VPN

7.2. IPS

7.3. Firewall

7.4. Antivirus

7.5. Criptografía

7.5.1. Cifrado

7.5.2. Criptosistemas

7.5.2.1. Asimétrico

7.5.2.2. Simétrico

7.6. IDS

7.7. Redes VPN

8. Proteger de:

8.1. RFI

8.2. SQI Injection

8.3. Denegación de servicio

8.4. Virus

8.4.1. Residentes

8.4.2. Acción directa

8.4.3. Sobrescritura

8.4.4. Boot

8.4.5. Enlace

8.4.6. Cifrado

8.4.7. Polimorfico

8.4.8. Multiparties

8.4.9. Fat

8.4.10. Fichero