Вредоносное ПО

by Анна Скворцова

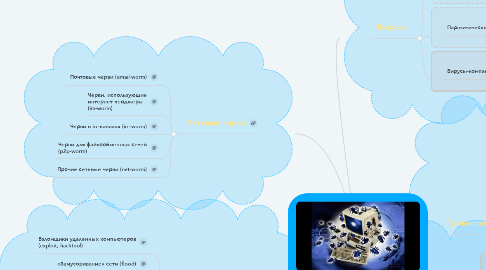

1. Сетевые черви

1.1. Почтовые черви (email-worm)

1.2. Черви, использующие интернет-пейджеры (im-worm)

1.3. Черви в irc-каналах (irc-worm)

1.4. Черви для файлообменных сетей (p2p-worm)

1.5. Прочие сетевые черви (net-worm)

2. Прочие вредоносные программы

2.1. Взломщики удаленных компьютеров (exploit, hacktool)

2.2. «Замусоривание» сети (flood)

2.3. Конструкторы (constructor)

2.4. Фатальные сетевые атаки (nuker)

2.5. Введение пользователя в заблуждение (bad-joke, hoax)

2.6. Шифровальщики вредоносного ПО (filecryptor, polycryptor)

3. Вирусы

3.1. Перезаписывающие вирусы (overwriting)

3.2. Паразитические вирусы (parasitic)

3.3. Вирусы-компаньоны (companion)

3.3.1. PATH компаньоны

4. Троянские программы

4.1. Троянские утилиты удаленного администрирования (backdoor)

4.2. Похитители паролей (trojan-psw)

4.3. Интернет-кликеры (trojan-clicker)

4.4. Загрузчики (trojan-downloader)

4.5. Установщики (trojan-dropper)

4.6. Троянские прокси-серверы (trojan-proxy)

4.7. Шпионские программы (trojan-spy)

4.8. Сокрытие присутствия в операционной системе (rootkit)

4.9. Архивные бомбы (arcbomb)

4.10. Оповещение об атаке, увенчавшейся успехом (trojan-notifier)

5. Программы-шпионы

5.1. Adware

5.2. Pornware

5.2.1. Porn-Dialer

5.2.2. Porn-Downloader

5.2.3. Porn-Tool

5.3. Riskware

5.3.1. Утилиты удаленного администрирования

5.3.2. Программы-клиенты IRC

5.3.3. Программы дозвона

5.3.3.1. Dialers

5.3.3.2. Trojan-Dialers

5.3.4. Программы для загрузки файлов

5.3.5. Программное обеспечение для мониторинга активности компьютеров

5.3.6. Утилиты управления паролями

5.3.7. Серверные веб-службы (FTP, Web, Proxy и Telne)