1. Ataques

1.1. Inyección SQL

1.2. Hombre en el medio

1.3. Denegación de servicio

1.3.1. Simple

1.3.2. Distribuida

1.4. Phishing

1.5. Pharming

1.6. Ingeniería social

1.7. War driving

2. Vulnerabilidades

2.1. Malware

2.1.1. Virus

2.1.2. Gusanos

2.1.3. Caballos de Troya

2.1.4. Ransomware

2.1.5. Keylogger

2.1.6. Spyware

2.2. Software

2.2.1. Bugs

2.3. Internet

2.3.1. VoIP

2.3.2. Mensajería instantánea

3. Legislaciones

3.1. Requerimientos legales

3.1.1. HIPA A

3.1.2. Ley Gramm-Leach-Bliley

3.1.3. Ley Sarbanes-Oxley

3.2. Protección

3.2.1. Ley de fraude y abuso de computadoras

3.2.2. Ley nacional de protección a la infraestructura de la información

3.2.3. Ley de intercepción de comunicaciones

3.2.4. Ley de fraude por telecomunicaciones

3.2.5. Ley de espionaje económico

3.3. Evidencia electrónica

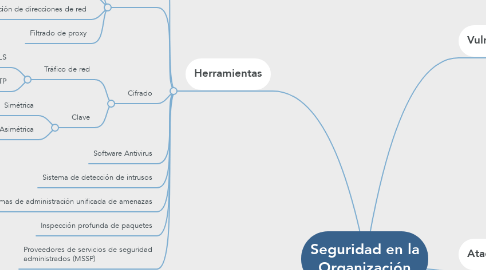

4. Herramientas

4.1. Autenticación

4.1.1. Dos factores

4.1.2. Biométrica

4.1.3. Token/Tarjeta inteligente

4.2. Firewalls

4.2.1. Filtrado de paquete estático

4.2.2. Inspección con estado

4.2.3. Traducción de direcciones de red

4.2.4. Filtrado de proxy

4.3. Cifrado

4.3.1. Tráfico de red

4.3.1.1. SSL y TLS

4.3.1.2. S-HTTP

4.3.2. Clave

4.3.2.1. Simétrica

4.3.2.2. Asimétrica

4.4. Software Antivirus

4.5. Sistema de detección de intrusos

4.6. Sistemas de administración unificada de amenazas

4.7. Inspección profunda de paquetes

4.8. Proveedores de servicios de seguridad administrados (MSSP)

5. Marco de Trabajo Organizacional

5.1. Controles generales

5.1.1. Aplicación

5.1.2. Software

5.1.3. Hardware

5.1.4. Operaciones de computadora

5.1.5. Seguridad de datos

5.1.6. Implementación

5.1.7. Administrativos

5.2. Evaluación del riesgo

5.2.1. Exposición

5.2.2. Probabilidad

5.2.3. Rango de pérdidas

5.3. Política de Seguridad

5.3.1. Objetivos de seguridad aceptables

5.3.2. Mecanismos

5.4. Planificación

5.4.1. Recuperación de desastres

5.4.2. Continuidad de negocios