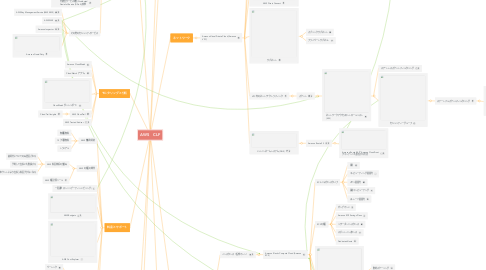

1. AWSの概要

1.1. クラウドコンピューティング

1.1.1. 3つのデプロイモデル

1.1.1.1. クラウドベースのデプロイ

1.1.1.1.1. アプリケーションの全ての部分をクラウドで実行する

1.1.1.1.2. 既存アプリケーションをクラウドへ移行する

1.1.1.1.3. クラウドで新しいアプリケーションを設計して構築する

1.1.1.2. オンプレミスデプロイ

1.1.1.2.1. 仮想化ツールとリソース管理ツールを使用して、リソースをデプロイする

1.1.1.2.2. アプリケーション管理と仮想化技術を使用して、リソースの使用率を向上させる

1.1.1.3. ハイブリッドデプロイ

1.1.1.3.1. クラウドベースのリソースをオンプレミスのインフラストラクチャに接続する

1.1.1.3.2. クラウドベースのリソースを従来の IT アプリケーションと統合する

1.1.2. クラウドのメリット

1.1.2.1. 初期費用を変動費に変換

1.1.2.2. データセンターの運用・保守にかかる費用の削減

1.1.2.3. キャパシティを推測する必要がなくなる

1.1.2.4. 大規模なスケールメリットが得られる

1.1.2.5. スピードと俊敏性の向上

1.1.2.6. 数分でグローバル化

2. グローバルインフラストラクチャ

2.1. リージョン

2.1.1. リージョンの選び方

2.1.1.1. データガバナンスと法的要件の遵守

2.1.1.2. ユーザーとの近接性

2.1.1.3. リージョン内で利用可能なサービス

2.1.1.4. 料金

2.2. アベイラリティーゾーン(AZ)

2.3. エッジロケーション

2.3.1. Amazon CloudFront

2.4. リソースをプロビジョニングする方法

2.4.1. AWSのサービスを操作する方法

2.4.1.1. AWS マネジメントコンソール

2.4.1.2. AWS コマンドラインインターフェイス(CLI)

2.4.1.3. ソフトウエア開発キット(SDK)

2.4.2. AWS Elastic Beanstalk

2.4.2.1. キャパシティーの調整

2.4.2.2. 付加分散

2.4.2.3. 自動スケーリング

2.4.2.4. アプリケーションの状態モニタリング

2.4.3. AWS CloudFormation

3. ネットワーク

3.1. Amazon Virtual Private Cloud (Amazon VPC)

3.1.1. インターネットゲートウェイ

3.1.2. 仮想プライベートゲートウェイ

3.1.3. AWS Direct Connect

3.1.4. サブネット

3.1.4.1. パブリックサブネット

3.1.4.2. プライベートサブネット

3.1.5. VPC 内のネットワークトラフィック

3.1.5.1. パケット

3.1.5.1.1. ネットワークアクセスコントロールリスト (ACL)

3.1.6. ドメインネームシステム (DNS)

3.1.6.1. Amazon Route 53

3.1.6.1.1. Amazon Route 53 と Amazon CloudFront がコンテンツを配信する方法

4. コンピューティングサービス

4.1. インスタンス(仮想マシン)

4.1.1. Amazon Elastic Compute Cloud (Amazon EC2)

4.1.1.1. EC2インスタンスタイプ

4.1.1.1.1. 汎用

4.1.1.1.2. コンピューティング最適化

4.1.1.1.3. メモリ最適化

4.1.1.1.4. 高速コンピューテング

4.1.1.1.5. ストレージ最適化

4.1.1.2. EC2の料金

4.1.1.2.1. オンデマンド

4.1.1.2.2. Amazon EC2 Savings Plans

4.1.1.2.3. リザーブドインスタンス

4.1.1.2.4. スポットインスタンス

4.1.1.2.5. Dedicated Hosts

4.1.1.3. Amazon EC2 Auto Scaling

4.1.1.3.1. 動的スケーリング

4.1.1.3.2. 予測スケーリング

4.1.1.4. Elastic Load Balancing(ELB)

4.1.1.5. Amazon Simple Notification Service (Amazon SNS)

4.1.1.6. Amazon Simple Queue Service (Amazon SQS)

4.2. サーバーレス

4.2.1. AWS Lambda

4.3. コンテナ

4.3.1. Amazon Elastic Container Service (Amazon ECS)

4.3.2. Amazon Elastic Kubernetes Service (Amazon EKS)

4.3.2.1. kubernetesとDockerの違い

4.3.3. AWS Fargate

5. ストレージとデータベース

5.1. ストレージ

5.1.1. ブロックストレージ

5.1.1.1. インスタンスストア

5.1.1.2. Amazon Elastic Block Store (Amazon EBS)

5.1.1.2.1. Amazon EBS スナップショット

5.1.2. オブジェクトストレージ

5.1.2.1. Amazon Simple Storage Service (Amazon S3)

5.1.2.1.1. Amazon S3 ストレージクラス

5.1.3. ファイルストレージ

5.1.3.1. Amazon Elastic File System (Amazon EFS)

5.2. データベース

5.2.1. リレーショナルデータベース

5.2.1.1. Amazon Relational Database Service (Amazon RDS)

5.2.1.1.1. Amazon RDS データベースエンジン

5.2.2. 非リレーショナルデータベース(NoSQL)

5.2.2.1. Amazon DynamoDB

5.2.2.1.1. サーバーレス

5.2.2.1.2. 自動スケーリング

5.2.3. データウェアハウジングサービス

5.2.3.1. Amazon Redshift

5.2.4. AWS Database Migration Service (AWS DMS)

5.2.4.1. AWS DMS のその他のユースケース

5.2.4.1.1. 開発およびテスト環境でのデータベース移行

5.2.4.1.2. データベースの統合

5.2.4.1.3. 継続的なレプリケーション

5.2.5. その他のデータベース

5.2.5.1. Amazon DocumentDB

5.2.5.2. Amazon Neptune

5.2.5.3. Amazon Quantum Ledger Database (Amazon QLDB)

5.2.5.4. Amazon Managed Blockchain

5.2.5.5. Amazon ElastiCache

5.2.5.6. Amazon DynamoDB Accelerator

6. セキュリティ

6.1. 責任共有モデル

6.1.1. クラウドのセキュリティ

6.1.1.1. AWS

6.1.2. クラウド内のセキュリティ

6.1.2.1. ユーザー

6.2. AWS Identity and Access Management (IAM)

6.2.1. IAMのメイン機能

6.2.1.1. IAM ユーザー、グループ、ロール

6.2.1.2. IAM ポリシー

6.2.1.3. 多要素認証

6.2.2. AWS アカウントのルートユーザー

6.2.2.1. ベストプラクティス

6.2.3. IAM ユーザー

6.2.3.1. ベストプラクティス

6.2.4. IAM ポリシー

6.2.4.1. ベストプラクティス

6.2.5. IAM グループ

6.2.6. IAM ロール

6.2.6.1. ベストプラクティス

6.2.7. 多要素認証(MFA)

6.3. AWS Organizations

6.3.1. サービスコントロールポリシー (SCP)

6.3.2. 組織単位

6.4. コンプライアンス

6.4.1. AWS Artifact

6.4.1.1. AWS Artifact Agreements

6.4.1.2. AWS Artifact Reports

6.4.1.3. コンプライアンスレポートと規制の一部

6.4.2. カスタマーコンプライアンスセンター

6.4.2.1. コンプライアンスに関する重要な質問に対する AWS の回答

6.4.2.2. AWS リスクとコンプライアンスの概要

6.4.2.3. セキュリティ監査チェックリスト

6.5. サービス妨害(Denial-of-Service (DoS))攻撃

6.6. 分散型サービス妨害(Distributed Denial-of-Service (DDoS)) 攻撃

6.6.1. 対処法

6.6.1.1. AWS Shield

6.6.1.1.1. AWS Shield Standard

6.6.1.1.2. AWS Shield Advanced

6.7. その他のセキュリティサービス

6.7.1. AWS Key Management Service (AWS KMS)

6.7.2. AWS WAF

6.7.3. Amazon Inspector

6.7.4. Amazon GuardDuty

7. モニタリングと分析

7.1. Amazon CloudWatch

7.2. CloudWatch アラーム

7.3. CloudWatch ダッシュボード

7.4. AWS CloudTrail

7.4.1. CloudTrail Insights

7.5. AWS Trusted Advisor

8. 料金とサポート

8.1. AWS 無料利用枠

8.1.1. 無期限無料

8.1.2. 12 か月間無料

8.1.3. トライアル

8.2. AWS の料金の概念

8.2.1. AWS 料金体系の仕組み

8.2.1.1. 使用分についてのみ課金される

8.2.1.2. 予約して支払いを削減する

8.2.1.3. 使用量が増えるほど、ボリュームディスカウントにより支払う料金が少なくなる

8.2.2. AWS 料金計算ツール

8.3. 一括請求 (コンソリデーティッドビリング)

8.4. AWS Budgets

8.5. AWS Cost Explorer

8.6. AWS サポートプラン

8.6.1. ベーシック

8.6.2. デベロッパー

8.6.3. ビジネス

8.6.4. エンタープライズ

8.6.4.1. テクニカルアカウントマネージャー (TAM)

8.7. AWS Marketplace

9. 移行とイノベーション

9.1. 移行

9.1.1. AWS Cloud Adoption Framework (AWS CAF)

9.1.1.1. ビジネスパースペクティブ

9.1.1.2. 人員パースペクティブ

9.1.1.3. ガバナンスパースペクティブ

9.1.1.4. プラットフォームパースペクティブ

9.1.1.5. セキュリティの側面

9.1.1.6. オペレーションパースペクティブ

9.1.2. 移行戦略

9.1.2.1. リホスト

9.1.2.2. リプラットフォーム

9.1.2.3. リファクタリング/アーキテクチャの再設計

9.1.2.4. 再購入 (Repurchase)

9.1.2.5. 保持 (Retain)

9.1.2.6. リタイア

9.1.3. AWS Snow ファミリー

9.1.3.1. AWS Snowcone

9.1.3.2. AWS Snowball

9.1.3.2.1. Snowball Edge Storage Optimized

9.1.3.2.2. Snowball Edge Compute Optimized

9.1.3.3. AWS Snowmobile

9.1.3.4. 特徴の比較

9.2. イノベーション

9.2.1. サーバーレスアプリケーション

9.2.2. 人工知能

9.2.2.1. Amazon Transcribe

9.2.2.2. Amazon Comprehend

9.2.2.3. Amazon Fraud Detector

9.2.2.4. Amazon Lex

9.2.3. 機械学習

9.2.3.1. Amazon SageMaker

10. クラウドジャーニー

10.1. AWS Well-Architected フレームワーク

10.1.1. 運用上の優秀性

10.1.2. セキュリティ

10.1.3. 信頼性

10.1.4. パフォーマンス効率

10.1.5. コスト最適化