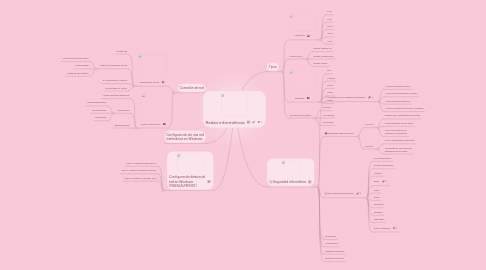

1. Conexión de red

1.1. Dispositivos físicos

1.1.1. Tarjeta red

1.1.2. Cables de conexión de red

1.1.2.1. Cable de pares trenzados

1.1.2.2. Cable coaxial

1.1.2.3. Cable de fibra óptica

1.1.3. El conmutador o switch

1.1.4. El enrutador o router

1.2. Redes inalámbricas

1.2.1. Ondas electromagnéticas

1.2.2. Antena wifi

1.2.2.1. Onmidireccionales

1.2.2.2. Direccionales

1.2.2.3. Sectoriales

1.2.3. Redes híbridas

2. Configuración básica de red en Windows (MANUALMENTE)

2.1. paso 1: Asignar la dirección IP

2.2. paso 2: Asignar la máscara subred.

2.3. paso 3: Asignar el servidor DNS

3. Configuración de una red inalámbrica en Windows

4. Seguridad informática

4.1. ¿Contra que nos debemos proteger?

4.1.1. Contra nosotros mismos

4.1.2. Contra los accidentes y averías

4.1.3. Contra usuarios intrusos

4.1.4. Contra software malicioso o malware

4.2. Seguridad activa y pasiva

4.2.1. ACTIVA

4.2.1.1. Empleo de contraseñas adecuadas

4.2.1.2. La encriptación de los datos

4.2.1.3. El uso de software de seguridad informática

4.2.2. PASIVA

4.2.2.1. El uso de hardware adecuado

4.2.2.2. La realización de copias de seguridad de los datos

4.3. Las amenazas silenciosas

4.3.1. Virus informático

4.3.2. Gusano informático

4.3.3. Troyano

4.3.4. Espía

4.3.5. Dialer

4.3.6. Spam

4.3.7. Pharming

4.3.8. Phishing

4.3.9. Keylogger

4.3.10. Rogue software

4.4. El antivirus

4.5. Cortafuegos

4.6. software antispam

4.7. software antiespía

5. Tipos

5.1. Cobertura

5.1.1. PAN

5.1.2. LAN

5.1.3. MAN

5.1.4. WAN

5.1.5. CAN

5.2. Medio Físico

5.2.1. Redes alámbricas

5.2.2. Redes inalámbricas

5.2.3. Redes mixtas

5.3. Topología

5.3.1. Bus

5.3.2. Estrella

5.3.3. Anillo

5.3.4. Árbol

5.3.5. Malla

5.4. Transmisión de datos

5.4.1. Simplex

5.4.2. Half duplex

5.4.3. Full duplex