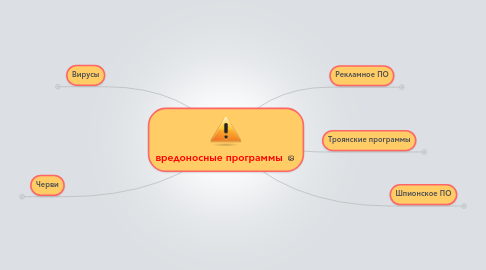

1. Вирусы

1.1. Компьютерные программы, которые могут самостоятельно копировать свои файлы и заражать компьютер.

1.1.1. Бэкдоры (Backdoor)

1.1.2. Загрузочные вирусы

1.1.3. Bot-сеть

1.1.4. Эксплойт

1.1.5. Полиморфные вирусы

1.1.6. Ловушки

2. Черви

2.1. Вредоносные программы, самостоятельно распространяющиеся через компьютерные сети.

2.1.1. Email-Worm — почтовые черви

2.1.2. IM-Worm — черви, использующие интернет-пейджеры

2.1.3. IRC-Worm — черви в IRC-каналах

2.1.4. P2P-Worm — черви для файлообменных сетей

2.1.5. Net-Worm — прочие сетевые черви

3. Шпионское ПО

3.1. Вредоносные программы, собирающие информацию о пользователе без его ведома.

4. Рекламное ПО

4.1. Любой программный пакет, предназначенный для автоматического показа рекламных объявлений или их автоматической загрузки на компьютер пользователя.

5. Троянские программы

5.1. вредоносная программа, предназначенная для осуществления несанкционированных пользователем действий, влекущих уничтожение, блокирование, модификацию или копирование информации, нарушение работы компьютеров или компьютерных сетей, и при всём при этом не попадающая ни под одно из других троянских поведений. К Trojan также относятся "многоцелевые" троянские программы. Т.е. программы, способные совершать сразу несколько несанкционированных пользователем действий, присущих одновременно нескольким другим поведениям троянских программ, что не позволяет однозначно отнести их к тому или иному поведению.

5.1.1. Trojan-ArcBomb

5.1.1.1. эти трояны представляют собой архивы, сформированные таким образом, чтобы вызывать нештатное поведение архиваторов при попытке разархивировать данные (зависание или существенное замедление работы компьютера или заполнение диска большим количеством "пустых" данных). Особенно опасны "архивные бомбы" для файловых и почтовых серверов. Если на сервере используется какая-либо система автоматической обработки входящей информации — "архивная бомба" может просто остановить работу сервера;

5.1.2. Trojan-Banker

5.1.2.1. вредоносная программа, предназначенная для кражи пользовательской информации, относящейся к банковским системам, системам электронных денег и пластиковых карт. Найденная информация передается злоумышленнику. Для передачи данных "хозяину" могут быть использованы электронная почта, FTP, HTTP (посредством указания данных в запросе) и другие способы;

5.1.3. Trojan-Clicker

5.1.3.1. вредоносная программа, предназначенная для несанкционированного пользователем обращения к Интернет-ресурсам (обычно, к веб-страницам). Достигаться это может через отсылку соответствующих команд браузеру, либо заменой системных файлов, в которых указаны "стандартные" адреса Интернет-ресурсов (например, файл hosts в MS Windows);

5.1.4. Trojan-DDoS

5.1.4.1. вредоносная программа, предназначенная для проведения несанкционированной пользователем DoS-атаки (Denial of Service) с пораженного компьютера на компьютер-жертву, по заранее определенному адресу. Суть атаки заключается в посылке жертве многочисленных запросов, что приводит к отказу в обслуживании, в случае если ресурсы атакуемого удаленного компьютера недостаточны для обработки всех поступающих запросов;

5.1.5. Trojan-Downloader

5.1.5.1. вредоносная программа, предназначенная для несанкционированной пользователем загрузки и установки на компьютер-жертву новых версий вредоносных программ, установки троянов или рекламных систем. Загруженные из интернета программы затем запускаются на выполнение, либо регистрируются троянцем на автозагрузку в соответствии с возможностями операционной системы. Информация об именах и расположении загружаемых программ содержится в коде и данных троянца, либо скачивается троянцем с "управляющего" Интернет-ресурса (обычно, с веб-страницы);