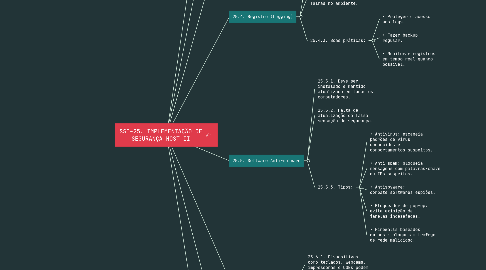

1. 25.1. Baseline de Segurança

1.1. 25.1.1. Representa o padrão mínimo de configuração segura para servidores.

1.2. 25.1.2. Usada como modelo para aplicar hardening de forma consistente.

1.3. 25.1.3. Permite identificar rapidamente quando um sistema está fora do padrão.

1.4. 25.1.4. Cada baseline varia conforme a função e o sistema operacional do host.

2. 25.2. Atualizações de Software

2.1. 25.2.1. Correção:

2.1.1. • Pequena unidade de código para corrigir falhas de segurança ou bugs.

2.2. 25.2.2. Hotfix:

2.2.1. • Patch emergencial para falhas críticas de segurança.

2.3. 25.2.3. Pacote de serviços:

2.3.1. • Compilação de correções, hotfixes e melhorias em um único pacote.

3. 25.3. Blacklist e Whitelist de Aplicativos

3.1. 25.3.1. Blacklist:

3.1.1. • Impede a execução de aplicativos específicos indesejados.

3.1.2. • Limitação: não bloqueia o que não foi previamente identificado.

3.2. 25.3.2. Whitelist:

3.2.1. • Permite apenas execução de aplicativos autorizados.

3.2.2. • Limitação: manutenção e criação da lista são trabalhosas.

4. 25.4. Registro (Logging)

4.1. 25.4.1. Avaliar logs periodicamente é essencial para a proteção do host.

4.2. 25.4.2. Logs revelam anomalias, ataques e falhas no ambiente.

4.3. 25.4.3. Boas práticas:

4.3.1. • Proteger o acesso aos logs.

4.3.2. • Fazer backup regular.

4.3.3. • Monitorar registros em tempo real quando possível.

5. 25.5. Software Anti-malware

5.1. 25.5.1. Deve ser instalado e mantido atualizado em todos os computadores.

5.2. 25.5.2. Falta de atualização dá falsa sensação de segurança.

5.3. 25.5.3. Tipos:

5.3.1. • Antivírus: escaneia padrões de vírus conhecidos e comportamentos suspeitos.

5.3.2. • Anti-spam: bloqueia mensagens com palavras-chave ou IPs suspeitos.

5.3.3. • Antispyware: combate softwares espiões.

5.3.4. • Bloqueador de pop-up: evita exibição de janelas indesejadas.

5.3.5. • Firewalls baseados em host: bloqueiam tráfego de rede malicioso.

6. 25.6. Segurança de Periféricos de Hardware

6.1. 25.6.1. Dispositivos como teclados, webcams, impressoras e USBs podem ser vetores de ataque.

6.2. 25.6.2. Monitorar, restringir e proteger periféricos é essencial para segurança do host.

7. 25.7. Sistemas Integrados

7.1. 25.7.1. São sistemas com hardware/software especializados e propósito único.

7.2. 25.7.2. Exemplos: dispositivos médicos, câmeras, ATMs, IoT, microcontroladores.

7.3. 25.7.3. Implicações de segurança:

7.3.1. • Dificuldade de atualização.

7.3.2. • Arquitetura simplificada e fraca em segurança.

7.3.3. • Frequentemente negligenciados na política de proteção geral.