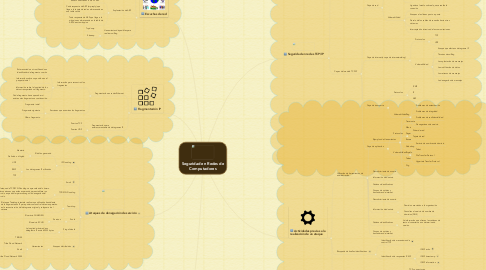

1. Escuchas de red

1.1. Desactivación de filtro MAC

1.1.1. Una de las técnicas más utilizadas por la mayoría de los sniffers de redes

1.1.2. De los 48 bits que componen la dirección MAC, los 24 primeros bits identifican al fabricante del hardware, y los 24 bits restantes al número de serie asignado por el fabricante

1.2. Suplantación de ARP

1.2.1. El protocolo ARP es el encargado de traducir direcciones IP de 32 bits

1.2.2. Cada respuesta de ARP (arp-reply) que llega a la tarjeta de red es almacenada en una tabla caché

1.2.3. Toda respuesta de ARP que llega a la máquina es almacenada en la tabla de ARP de esta máquina

1.3. Herramientas disponibles para realizar sniffing

1.3.1. Tcpdump

1.3.2. Ettercap

2. Fragmentación IP

2.1. Fragmentación en redes Ethernet

2.1.1. Información para reconstruir los fragmentos

2.1.1.1. Estar asociado a otro utilizando un identificador de fragmento común

2.1.1.2. Información sobre su posición en el paquete inicial

2.1.1.3. Información sobre la longitud de los datos transportados al fragmento.

2.1.1.4. Cada fragmento tiene que saber si existen más fragmentos a continuación.

2.1.2. Secciones que examinan los fragmentos

2.1.2.1. Fragmento inicial

2.1.2.2. Fragmento siguiente

2.1.2.3. Último fragmento

2.2. Fragmentación para emmascaramiento de datagramas IP

2.2.1. Puertos TCP

2.2.2. Puertos UDP

3. Ataques de denegación de servicio

3.1. IP Flooding

3.1.1. El tráfico generado

3.1.1.1. Aleatorio

3.1.1.2. Definido o dirigido

3.1.2. Los datagramas IP utilizados

3.1.2.1. UDP

3.1.2.2. ICMP

3.1.2.3. TCP

3.2. Smurf

3.3. TCP/SYN Flooding

3.3.1. El ataque de TCP/SYN Flooding se aprovecha del número de conexiones que están esperando para establecer un servicio en particular para conseguir la denegación del servicio

3.4. Teardrop

3.4.1. El ataque Teardrop intentará realizar una utilización fraudulenta de la fragmentación IP para poder confundir al sistema operativo en la reconstrucción del datagrama original y colapsar así el sistema

3.5. Snork

3.5.1. Servicos

3.5.1.1. El servicio CHARGEN

3.5.1.2. El servicio ECHO

3.6. Ping of death

3.6.1. La longitud máxima de un datagrama IP es de 65535 bytes

3.7. Ataques distribuidos

3.7.1. Herramientas

3.7.1.1. TRIN00

3.7.1.2. Tribe Flood Network

3.7.1.3. Shaft

3.7.1.4. Tribe Flood Network 2000

4. Deficiencias de programación

4.1. Desbordamiento de buffer

4.1.1. Ejecución local de un desbordamiento de buffer

4.2. Situaciones no previstas

4.2.1. Entradas no controladas por el autor de la aplicación.

4.2.2. Uso de caracteres especiales que permiten un acceso no autorizado al servidor

4.2.3. Entradas inesperadamente largas que provocan desbordamientos dentro de la pila

4.3. Cadenas de formato

4.3.1. Explotación remota mediante una cadena de formato

5. Seguridad en redes TCP/IP

5.1. Antecedentes

5.1.1. La década de los 60

5.1.1.1. la Agencia de Proyectos de Investigación Avanzada del Departamento de Defensa de los Estados Unidos (DARPA)

5.1.1.1.1. Creó la red ARPANET

5.1.1.2. Planteó la posibilidad de que un ataque afectara a su red de comunicaciones y financió equipos de investigación en distintas universidades

5.1.2. La década de los 70

5.1.2.1. La agencia empezó a investigar en la interconexión de distintas redes

5.1.2.2. Se establece las bases de desarrollo de la familia de protocolos

5.1.2.2.1. TCP/IP

5.2. Capas del modelo TCP/IP

5.2.1. Capa de red

5.2.1.1. Protocolos

5.2.1.1.1. HTTP

5.2.1.1.2. Telnet

5.2.1.1.3. SMTP

5.2.1.1.4. DNS

5.2.1.2. Vulnerabilidad

5.2.1.2.1. Ligadas al medio sobre el que se realiza la conexión

5.2.1.2.2. Ataques a las líneas punto a punto

5.2.1.2.3. Desvío de los cables de conexión hacia otros sistemas

5.2.1.2.4. Interceptación intrusiva de las comunicaciones

5.2.2. Capa de internet (o capa de internetworking)

5.2.2.1. Protocolos

5.2.2.1.1. TCP

5.2.2.1.2. UDP

5.2.2.2. Vulnerabilidad

5.2.2.2.1. Ataque que afecte un datagrama IP

5.2.2.2.2. Técnicas de sniffing

5.2.2.2.3. La suplantación de mensajes

5.2.2.2.4. La modificación de datos

5.2.2.2.5. Los retrasos de mensajes

5.2.2.2.6. La denegación de mensajes

5.2.3. Capa de transporte

5.2.3.1. Protocolos

5.2.3.1.1. ICMP

5.2.3.1.2. IP

5.2.3.1.3. ARP

5.2.3.2. Vulnerabilidad

5.2.3.2.1. Problemas de autenticación

5.2.3.2.2. Problemas de integridad

5.2.3.2.3. Problemas de confidencialidad

5.2.3.2.4. Denegaciones de servicio

5.2.4. Capa de aplicación

5.2.4.1. Protocolos

5.2.4.1.1. Driver de red

5.2.4.1.2. Tarjeta de red

5.2.4.2. Vulnerabilidad

5.2.4.2.1. Servicio de nombres de dominio

5.2.4.2.2. Telnet

5.2.4.2.3. File Transfer Protocol

5.2.4.2.4. Hypertext Transfer Protocol

6. Actividades previas a la realización de un ataque

6.1. Utilización de herramientas de administración

6.1.1. Ejemplos de Herramientas

6.1.1.1. Ping

6.1.1.2. Traceroute

6.1.1.3. Whois

6.1.1.4. Finger

6.1.1.5. Rusers

6.1.1.6. Nslookup

6.1.1.7. Rcpinfo

6.1.1.8. Telnet

6.1.1.9. Dig

6.1.2. Descubrimiento de usuario

6.1.3. Información de dominio

6.1.4. Cadenas identificativas

6.1.5. Grupos de noticias y buscadores de internet

6.1.6. Descubrimiento de usuario

6.1.7. Información de dominio

6.1.7.1. Dominios asociados a la organización

6.1.7.2. Consultas al servicio de nombre de dominios (DNS)

6.1.8. Cadenas identificativas

6.1.8.1. La información que ofrecen las cadenas de texto al conectarse a un determinado servicio

6.1.9. Grupos de noticias y buscadores de internet

6.2. Búsqueda de huellas identificativas

6.2.1. Identificación de mecanismos de control TCP

6.2.2. Identificación de respuestas ICMP

6.2.2.1. ICMP echo

6.2.2.2. ICMP timestamp

6.2.2.3. ICMP information

6.3. Exploración de puertos

6.3.1. Exploración de puertos TCP

6.3.1.1. TCP connect scan

6.3.1.2. TCP SYN scan

6.3.1.3. TCP FIN scan

6.3.1.4. TCP Xmas Tree scan

6.3.1.5. TCP Null scan

6.3.2. Exploración de puertos UDP

6.3.2.1. Nmap (Network Mapper)Nmap (Network Mapper)

6.3.2.1.1. Descubrimiento de direcciones IP activas mediante una exploración de la red

6.3.2.1.2. Exploración de puertos TCP activos

6.3.2.1.3. Exploración de puertos UDP activos

6.3.2.1.4. Exploración del tipo de sistema operativo de un equipo en red

6.3.2.2. Nessus