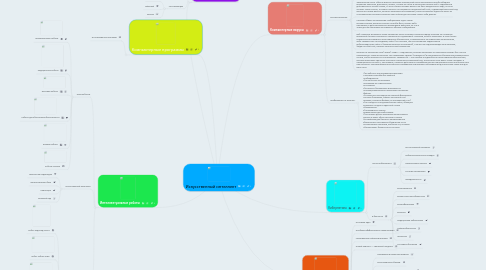

1. Интеллектуальные роботы

1.1. Типы роботов:

1.1.1. Промышленные роботы

1.1.2. Медицинские роботы

1.1.3. Бытовые роботы

1.1.4. Роботы для обеспечения безопасности

1.1.5. Боевые роботы

1.1.6. Роботы-учёные

1.2. Искусственный интеллект:

1.2.1. Технология подзарядки

1.2.2. Математическая база

1.2.3. Навигация

1.2.4. Внешний вид

1.3. Известные модели роботов:

1.3.1. робот-андроид ASIMO

1.3.2. робот-собака AIBO

1.3.3. робот-пылесос Roomba

1.3.4. C3PO и R2-D2 из Звёздных войн

1.3.5. Робот Бендер из мультсериала Футурама

1.3.6. Электроник из фильма Приключения Электроника

2. Компьютерные игры

2.1. Классификация:

2.1.1. по жанрам

2.1.2. по кол-ву игроков и способу их взаимодействия

2.1.3. по тематике

2.1.4. по платформам

2.2. Составляющие

2.2.1. сеттинг

2.2.2. геймплей

2.2.3. музыка

3. Компьютерные программы

3.1. Использование программ

4. Компьютерные вирусы

4.1. Классификация:

4.1.1. по поражаемым объектам (файловые вирусы, загрузочные вирусы, сценарные вирусы, макровирусы, вирусы, поражающие исходный код)

4.1.1.1. файловые вирусы делят по механизму заражения: паразитирующие добавляют себя в исполняемый файл, перезаписывающие невосстановимо портят заражённый файл, «спутники» идут отдельным файлом.

4.1.2. по технологиям, используемым вирусом (полиморфные вирусы, стелс-вирусы, руткиты);

4.1.3. по поражаемым операционным системам и платформам (DOS, Microsoft Windows, Unix, Linux);

4.1.4. по языку, на котором написан вирус (ассемблер, высокоуровневый язык программирования, сценарный язык и др.);

4.1.5. по дополнительной вредоносной функциональности (бэкдоры, кейлоггеры, шпионы, ботнеты и др.)

4.2. Распространение:

4.2.1. Дискеты. Самый распространённый канал заражения в 1980—1990-е годы. Сейчас практически отсутствует из-за появления более распространённых и эффективных каналов и отсутствия флоппи-дисководов на многих современных компьютерах.

4.2.2. Флеш-накопители (флешки). В настоящее время USB-флешки заменяют дискеты и повторяют их судьбу — большое количество вирусов распространяется через съёмные накопители, включая цифровые фотоаппараты, цифровые видеокамеры, портативные цифровые плееры, а с 2000-х годов всё большую роль играют мобильные телефоны, особенно смартфоны (появились мобильные вирусы). Использование этого канала ранее было преимущественно обусловлено возможностью создания на накопителе специального файла autorun.inf, в котором можно указать программу, запускаемую Проводником Windows при открытии такого накопителя. В Windows 7 возможность автозапуска файлов с переносных носителей была отключена.

4.2.3. Электронная почта. Обычно вирусы в письмах электронной почты маскируются под безобидные вложения: картинки, документы, музыку, ссылки на сайты. В некоторых письмах могут содержаться действительно только ссылки, то есть в самих письмах может и не быть вредоносного кода, но если открыть такую ссылку, то можно попасть на специально созданный веб-сайт, содержащий вирусный код. Многие почтовые вирусы, попав на компьютер пользователя, затем используют адресную книгу из установленных почтовых клиентов типа Outlook для рассылки самого себя дальше.

4.2.4. Системы обмена мгновенными сообщениями. Здесь также распространена рассылка ссылок на якобы фото, музыку либо программы, в действительности являющиеся вирусами, по ICQ и через другие программы мгновенного обмена сообщениями.

4.2.5. Веб-страницы. Возможно также заражение через страницы Интернета ввиду наличия на страницах всемирной паутины различного «активного» содержимого: скриптов, ActiveX-компонент. В этом случае используются уязвимости программного обеспечения, установленного на компьютере пользователя, либо уязвимости в ПО владельца сайта (что опаснее, так как заражению подвергаются добропорядочные сайты с большим потоком посетителей), а ничего не подозревающие пользователи, зайдя на такой сайт, рискуют заразить свой компьютер.

4.2.6. Интернет и локальные сети (черви). Черви — вид вирусов, которые проникают на компьютер-жертву без участия пользователя. Черви используют так называемые «дыры» (уязвимости) в программном обеспечении операционных систем, чтобы проникнуть на компьютер. Уязвимости — это ошибки и недоработки в программном обеспечении, которые позволяют удаленно загрузить и выполнить машинный код, в результате чего вирус-червь попадает в операционную систему и, как правило, начинает действия по заражению других компьютеров через локальную сеть или Интернет. Злоумышленники используют заражённые компьютеры пользователей для рассылки спама или для DDoS-атак.

4.3. Профилактика и лечение:

4.3.1. 1)Не работать под привилегированными учётными записями без крайней необходимости. 2)Не запускать незнакомые программы из сомнительных источников. 3)Стараться блокировать возможность несанкционированного изменения системных файлов. 4)Отключать потенциально опасный функционал системы (например, autorun-носителей в MS Windows, сокрытие файлов, их расширений и пр.). 5)Не заходить на подозрительные сайты, обращать внимание на адрес в адресной строке обозревателя. 6)Пользоваться только доверенными дистрибутивами. 7)Постоянно делать резервные копии важных данных и иметь образ системы со всеми настройками для быстрого развёртывания. 8)Выполнять регулярные обновления часто используемых программ, особенно тех, которые обеспечивают безопасность системы.

5. Нейрокомпьютеры

5.1. Основная идея

5.2. Проблема эффективного параллелизма

5.3. Современные нейрокомпьютеры

5.4. Новый поворот — «влажный продукт»

5.5. Применения

5.5.1. Управление в реальном времени

5.5.2. Распознавание образов:

5.5.3. Прогнозирование в реальном времени:

5.5.4. Оптимизация — поиск наилучших вариантов:

5.5.5. Обработка сигналов при наличии больших шумов.

5.5.6. Протезирование («умные протезы») и усиление естественных функций

5.5.7. Психодиагностика

5.5.8. Информационная безопасность

6. Кибернетика

6.1. Чистая кибернетика

6.1.1. Искусственный интеллект

6.1.2. Кибернетика второго порядка

6.1.3. Компьютерное зрение

6.1.4. Системы управления

6.1.5. Эмерджентность

6.2. В биологии

6.2.1. Биоинженерия

6.2.2. Биологическая кибернетика

6.2.3. Биоинформатика

6.2.4. Бионика

6.2.5. Медицинская кибернетика

6.2.6. Нейрокибернетика

6.2.7. Гомеостаз

6.2.8. Системная биология