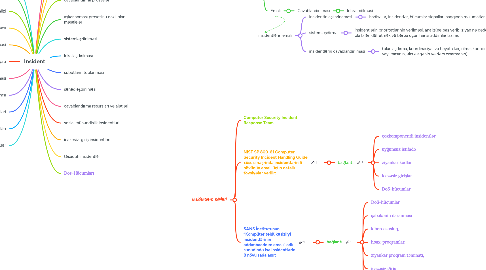

1. baş verməsi faktına hazırlıq prosesləri

2. emalı alqoritmi

3. aşkarlanması və analizi

4. eskalasiyası

5. prioritet verilməsi

6. təhqiqatı

7. nəticələrin aradan qaldırılması

8. bağlanmsı

9. izlənməsi alətləri

10. intelektual mülkiyyət insidentləri

11. qəsdən törədilmiş insidentlər

12. Ziyankar proqram təminatı(malvvare sofrvvare)

12.1. backdoor

12.1.1. sistemə sonradan təkrar giriş əldə etmək üçün sındırılmış kompüterlərdə bədniyyətli tərəfindən ilk giriş zamanı quraşdırılan proqram və ya proqramlar toplusu. Qoşulma zamanı sistemə müəyyən giriş verir (bir qayda olaraq, bunlar komanda interpreteratordur: GNU/Linux-da – Bash, Microsoft Windows NT-də – cmd). Backdoor – rutkitin xüsusi vacib komponentidir.

12.2. shell-kod

12.2.1. – yerinə yetirilərək idarəetməni komanda örtüyünə (shell) verən proqram kodudur. Komanda örtüyü – Windows ƏS-də cmd.exe, Unix-sistemlərdə /bin/sh-dir. Şell-kod eksploytun «faydalı» hissəsi ola bilər.

12.3. eksplyot

12.3.1. xakerə müəyyən ziyankar hərəkətləri yerinə yetirməyə imkan verən proqram və ya komandalar çoxluğudur.

12.3.1.1. müxtəlif dillerde yazıla bilir

12.3.1.1.1. C/C++, Perl, PHP, HTML ilə birlikdə JavaScript (brauzerlərdə işə salmaq üçün) dilləri daha tez-tez istifadə edilir.

12.4. məntiqi bombalar

12.4.1. – kompüterdə daimi yerləşən və yalnız müəyyən şərtlər ödəndikdə yerinə yetirilən proqramlardır. Belə şərtlərə misal: verilmiş tarixin başlaması, kompüter sisteminin müəyyən iş rejiminə keçməsi, bəzi hadisələrin müəyyən dəfə baş verməsi və s. ola bilər.

12.5. troya

12.5.1. funksional cəhətdən faydalı proqram kimi görünən ziyan¬kar proqramlardır. İşə düşdükdə troyanlar elan edilmiş faydalı funksiyalarla yanaşı, elan olunmamış funksiyaları da yerinə yetirirlər.

12.6. virus

12.6.1. digər proqramlara yeridilmə yolu ilə müstəqil yayılan, müəyyən şərtlər yerinə yetirildikdə kompüter sisteminə mənfi təsir göstərən kiçik proqramlardır

12.7. soxulcan

12.7.1. müstəqil, yeni başqa proqramlara yeridilmədən öz-özlüyünü kompüter sistemlərində yaymağa və onları işə salmağa qadir proqramlardır. Soxulcanların axın kimi yayılması rabitə kanallarının, yaddaşın həddən artıq yüklənməsinə və son nəticədə sistemin bloka alınmasına gətirib çıxarır.

12.8. advvare

12.8.1. istifadəçinin kompüterində reklam göstərilməsi proqramlarıdır. Çox vaxt belə proqramlar rəsmi satılan məhsulların tərkibinə daxil olurlar, onların istehsalçıları öz proqram təminatlarının şərti pulsuz versiyalarını təklif edirlər.

12.9. spyvvare

12.9.1. – casus-proqramlar, kompüter və istifadəçi haqqında fərdi məlumatların toplanması ilə məşğul olurlar: kompüterin İP-ünvanı, əməliyyat sisteminin və İnternet-brauzerin versiyası, ən çox başvurulan İnternet-resursların

12.10. keylogger

12.11. snoopvvare

12.11.1. Snoopware (ing. snoop – özgəsinin işlərinə qarışan adam və software – proqram təminatı) – iş prinsipi və məqsədləri Spyware ilə oxşardır. Adətən, snoopware korporativ və fərdi casusluq üçün işlədilir. Belə proqramların tipik nümayəndələri Catch Cheat Spy, SpectorSoft Eblaster, Spector və WinWhatWhere Investigator-dur. Snoopware mobil telefonları da yoluxdurur və telefonun kamerasını işə salaraq çəkilmiş şəkilləri bədniyyətliyə göndərə bilir.

12.12. proksi programları

12.12.1. faylların və ya poçt məlumatlarının (spamın) qəbulu və ya ötürülməsi üçün hədəf kompüterin "zombi" kimi istifadəsi üçün proqramlar.

12.13. riskvvare

12.13.1. – bəzi şərtlərdə istifadəçi üçün riskli ola bilən proqram təminatı (FTP, IRC, proxy, məsafədən administrator utilitləri).

12.14. rotkit

12.15. butkit

12.15.1. – öz kodunu tərpənməz diskdə əsas yükləmə yazısına (ing. Master Boot Record) yazan ziyan¬kar proqramdır.

12.16. dronevvare

12.16.1. ) kompüterə məsafədən nəzarəti ələ keçirməyə imkan verən istənilən ziyan¬kar proqramlar nəzərdə tutulur. Adətən, droneware spamın göndərilməsi, DDoS-hücumlar və digər qanunsuz əməllər üçün istifadə edilir.

13. insidentlərin emalı

13.1. insidentin aşkarlnamasl

13.1.1. hadisələr, insidentlər, hücumlar siqnalları haqqında məlumatların alınması və analiz

13.2. sistemləşdirmə

13.2.1. insidentlərin prioritetlərinin verilməsi, analiz(nə baş verib, ziyan nə qədərdir, hansı təhdidə səbəb ola bilər, dəf etmək və bərpa üçün hansı addımlar lazımdır

13.3. insidentlərin cavablandırılması

13.3.1. (planlaşdırma, koordinasiya və həyata keçirilmə, koordinasiya və informasiyanın yayılmasının, əks əlaqənin və dərs çıxarmanın)

14. uyğunsuz istifadə,

15. İnsidentlərn növləri

15.1. Computer Security Incident Response Team

15.2. NIST SP 800-61 Computer Security Incident Handling Guide xüsusi nəşrində insidentlərin 5 növünün emalı üçün detallı tövsiyələr verilir:

15.2.1. bağlantı

15.2.1.1. çoxkomponentli insidentlər

15.2.1.2. uyğunsuz istifadə

15.2.1.3. ziyankar kodlar

15.2.1.4. icazəsiz girişlər

15.2.1.5. DoS-hücumlar

15.3. SANS İnstitutunun “Kompüter təhlükəsizliyi insidentlərinin addımbaaddım emalı” adlı sənədində isə insidentlərin 8 növü sadalanır:

15.3.1. bağlantı

15.3.1.1. DoS-hücumlar

15.3.1.2. şəbəkənin daranması

15.3.1.3. kibercasusluq,

15.3.1.4. hoax-proqramlar,

15.3.1.5. ziyankar proqram təminatı,

15.3.1.6. icazəsiz giriş

15.3.1.7. intellektual mülkiyyət.

16. haqqında məlumatların mənbələri

17. cavablandırma komandası

18. cavablandırma prosesləri

19. aşkarlanması prosesinə daxil olan məsələlər

20. sistemləşdirilməsi

21. lokallaşdırılması

22. sübutların toplanması

23. sənədləşdirilməsi

24. cavablandırma resursları və alətləri

25. sosial mühəndislik insidentləri

26. icazəsiz giriş insidentləri

27. təsadüfi insidentlər

28. Dos-Hücumları

29. İnsident anlayışı

29.1. Geniş mənada informasiya təhlükəsizliyi insidenti informasiya sistemində baş verən istənilən qanunsuz, icazə verilməyən və ya qəbul edilməz hərəkətlərə deyilir.

29.1.1. İnsident kateqoriyaları

29.1.1.1. Qəsdən törədilmiş insidentləri

29.1.1.1.1. xidmətdən imtina

29.1.1.1.2. oğurluq ,xakerlik,dələduzluq

29.1.1.1.3. resurslardan sui-istifadə

29.1.1.1.4. sabotaj/fiziki ziyan vurma

29.1.1.1.5. ziyankar kod

29.1.1.2. Təsdüfi insidentləri

29.1.1.2.1. avadanlıqda nasazlıq

29.1.1.2.2. proqram təminatında nasazlıq

29.1.1.2.3. kommunikasiyada nasazlıq

29.1.1.2.4. yanğın daşqın və s. kimi təbbi fəlakətlər

29.1.1.3. Səhvlər

29.1.1.3.1. əməliyyatlarda səhvlər

29.1.1.3.2. aparat təminatında səhvlər

29.1.1.3.3. proqram təminatında səhvlər

29.1.1.3.4. istifadəçi səhvləri

29.2. ISO/IEC TR 18044 standartında

29.3. İnformasiya təhlükəsizliyi hadisəsi

29.3.1. hadisə nin nəticəsi

29.3.1.1. İnformasiya təhlükəsizliyi insidenti

29.4. ITU-T E.409 standartında isə “yalançı siqnal” – “hadisə” – “insident” – “informasiya təhlükəsizliyi insidenti” – “fəlakət, böhran” məntiqi ardıcıllığına baxılır. ITU-T E.409 standartına görə:

29.5. İnsident – ciddi olmayan hadisə və epizoda gətirib çıxara bilən hadisədir. Təhlükəsizlik insidenti – nəticəsində təhlükəsizliyin hər hansı aspektinin təhdidə məruz qala bildiyi istənilən arzu edilməyən hadisədir.

29.6. Emalı

29.6.1. Cavablandırılması

29.6.1.1. Idarə edilməsi