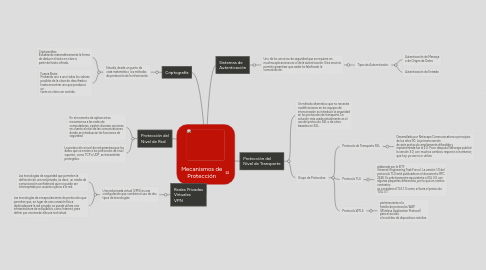

1. Criptografía

1.1. Estudia, desde un punto de vista matemático, los métodos de protección de la información

1.1.1. Criptoanálisis: Estudiando matemáticamente la forma de deducir el texto en claro a partir del texto cifrado.

1.1.2. Fuerza Bruta: Probando uno a uno todos los valores posibles de la clave de descifrado x hasta encontrar uno que produzca un texto en claro con sentido.

2. Protección del Nivel de Red

2.1. En el momento de aplicar estos mecanismos a las redes de computadores, existen diversas opciones en cuanto al nivel de las comunicaciones donde se introduzcan les funciones de seguridad.

2.2. La protección a nivel de red garantiza que los datos que se envíen a los protocolos de nivel superior, como TCP o UDP, se transmitirán protegidos.

3. Redes Privadas Virtuales VPN

3.1. Una red privada virtual (VPN) es una configuración que combina el uso de dos tipos de tecnologías:

3.1.1. Las tecnologías de seguridad que permiten la definición de una red privada, es decir, un medio de comunicación confidencial que no puede ser interceptado por usuarios ajenos a la red.

3.1.2. Las tecnologías de encapsulamiento de protocolos que permiten que, en lugar de una conexión física dedicada para la red privada, se pueda utilizar una infraestructura de red pública, como Internet, para definir por encima de ella una red virtual.

4. Sistemas de Autenticación

4.1. Uno de los servicios de seguridad que se requiere en muchas aplicaciones es el de la autenticación. Este servicio permite garantizar que nadie ha falsificado la comunicación.

4.1.1. Tipos de Autencticaión:

4.1.1.1. Autenticación de Mensaje o de Origen de Datos

4.1.1.2. Autenticación de Entrada

5. Protección del Nivel de Transporte

5.1. Un método alternativo que no necesita modificaciones en los equipos de interconexión es introducir la seguridad en los protocolos de transporte. La solución más usada actualmente es el uso del protocolo SSL o de otros basados en SSL.

5.2. Grupo de Protocolos:

5.2.1. Protocolo de Transporte SSL

5.2.1.1. Desarrollado por Netscape Communications a principios de los años 90. La primera versión de este protocolo ampliamente difundida y implementada fue la 2.0. Poco después Netscape publicó la versión 3.0, con muchos cambios respecto a la anterior, que hoy ya casi no e utiliza.

5.2.2. Protocolo TLS

5.2.2.1. elaborada por la IETF (Internet Engineering Task Force). La versión 1.0 del protocolo TLS está publicada en el documento RFC 2246. Es prácticamente equivalente a SSL 3.0 con algunas pequeñas diferencias, por lo que en ciertos contextos se considera el TLS 1.0 como si fuera el protocolo “SSL 3.1”.

5.2.3. Protocolo WTLS

5.2.3.1. perteneciente a la familia de protocolos WAP (Wireless Application Protocol) para el acceso a la red des de dispositivos móviles.