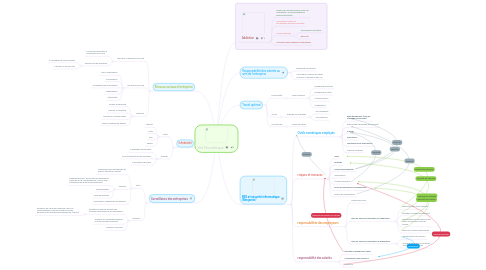

1. Réseaux sociaux d'entreprise

1.1. Les freins à l'adoption d'un RSE

1.1.1. Pas de réel motivation à l'installation d'un RSE

1.1.2. Réticences des employés

1.1.2.1. À renseigner des informations

1.1.2.2. À utiliser un nouvel outil

1.2. Les piliers d'un RSE

1.2.1. Auto-Organisation

1.2.2. Conversation

1.2.3. Propagation de l'information

1.2.4. Capitalisation

1.2.5. Attractivité

1.3. Objectifs

1.3.1. Aplanir la hierarchie

1.3.2. Stimuler la créativité

1.3.3. Faciliter la communication

1.3.4. Aider au partage de fichiers

2. Infobésité

2.1. Outils

2.1.1. internet

2.1.2. Mails

2.1.3. SMS

2.1.4. Appels

2.2. Risques

2.2.1. Surcharge d'information

2.2.2. Sous traitement des informations

2.2.3. Informations ignorées

3. Surveillance des entreprises

3.1. outils

3.1.1. réseaux sociaux d'entreprises et publics (facebook, twitter)

3.1.2. tracking

3.1.2.1. videosurveillance ( ex de mise en demeure de Apple qui a été condamnée par la CNIL pour surveillance abusive de ses employés )

3.1.2.2. géolocalisaton

3.1.2.3. base de données

3.1.3. souveillance: rééquilibrer les rapports

3.2. menaces

3.2.1. utilisation à mauvais escient des données collectées par les employeurs

3.2.1.1. utilisation du cloud en entreprise: peut-on raisonnablement confier la gestion de ses données à des entreprises américaines? (PRISM)

3.2.2. encadrer les nouvelles pratiques rh (licenciement facebook)

3.2.3. intrusion vie privée

4. RSE et sécurité informatique (Benjamin)

4.1. Outils numériques employés

4.1.1. data warehouses (base de stockage de données)

4.1.2. data mining (recherche de données)

4.1.3. mailing

4.1.4. ordinateurs

4.1.5. smartphones et applications

4.1.6. outils de cryptage

4.2. risques et menaces

4.2.1. virus

4.2.2. piratage

4.2.3. espionnage industriel

4.2.4. malversation

4.2.5. e-mails frauduleux

4.2.6. perte d'informations confidentielles

4.2.7. erreurs de manipulation

4.3. responsabilités des employeurs

4.3.1. qualité des outils

4.3.2. mise en oeuvre de solutions de "réparation"

4.3.2.1. protection de l'accès internet

4.3.2.2. protéger le réseau informatique

4.3.2.3. sauvegarder les données sur des outils annexes non reliés au réseau

4.3.2.4. filtrer les courriers életroniques

4.3.3. mise en oeuvre de solutions de "prévention"

4.3.3.1. sensibilisation des salariés

4.3.3.2. politique de prise en compte et anticipation des risques

4.4. responsabilité des salariés

4.4.1. utilisation réfléchie des outils

4.4.2. connaissance des menaces

4.4.3. prudence

5. Addiction

5.1. moyen de commmunication émis par l'entreprise : sa responsabilité de gestion/restriction

5.2. Déconnexion totale et permanente devenue impossible

5.3. Hyperconnectés

5.3.1. Déconnexion volontaire

5.3.2. Burn'Out

5.4. Confusion entre urgence et importance

6. Responsabilité des salariés au sein de l'entreprise

6.1. sensibiliser les salariés

6.2. Mieux gérer le temps de travail consacré à l'utilisation des TIC

7. Travail optimal

7.1. Productivité

7.1.1. Gain de temps

7.1.1.1. Recherche de fichier

7.1.1.2. Recherche de mails

7.1.1.3. Communication

7.1.1.4. Organisation

7.2. Social

7.2.1. Protéger les employés

7.2.1.1. De l'infobésité

7.2.1.2. De l'addiction

7.3. économique

7.3.1. éviter les pertes