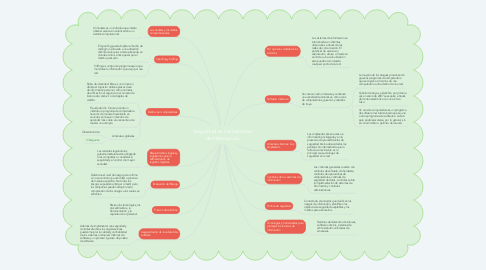

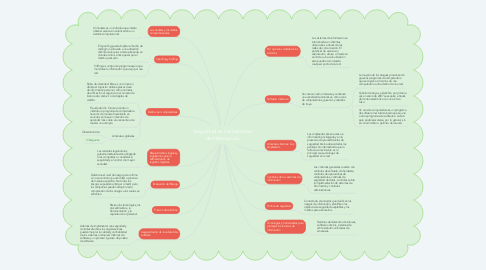

Seguridad en los Sistemas de Información

por Frank Jimenez

1. Por qué son vulnerables los sistemas

1.1. Los sistemas de información se interconectan en distintas ubicaciones a través de las redes de comunicación. El potencial de acceso sin autorización, abuso o fraude no se limita a una sola ubicación esto puede ocurrir desde cualquier punto de la red.

2. Software malicioso

2.1. Se conocen cómo malware y contienen una variedad de amenazas, cómo virus de computadoras, gusanos y caballos de troya

2.1.1. La mayoría de los ataques provienen de gusanos programas de computadora que se copian así mismos de una computadora a otra dentro de una red.

2.1.2. Caballo de troya se identifico por primera vez en enero de 2007 se esparce a través del correo electrónico con un archivo falso.

2.1.3. Un virus de computadora es un programa de software mal intencionado que se une a otros programas de software o archivo para poder ejecutarse, por lo general, sin el conocimiento o permiso del usuario.

3. Los hackers y los delitos computacionales

3.1. Un hackers es un individuo que intenta obtener acceso sin autorización a un sistema computacional.

4. Spoofing y Sniffing

4.1. El spoofing puede implicar el hecho de redirigir un sitio web a una dirección distinta de la que se tenia planeada, en donde el sitio se hace pasar por el destino pensado.

4.2. Sniffing es un tipo de programa espía que monitorea la información que viaja por una red.

5. Delitos por computadoras

5.1. Robo de identidad: Este es un crimen en dónde el impostor obtiene piezas clave de información personal, cómo números de afiliciación al seguro social, número de licencia de conducir o de tarjetas de crédito.

5.2. Fraude del clic: Ocurre cuándo un individuo o programa de computadora hace clic de manera fraudulenta en anuncios en linea sin intención de aprender más sobre el anunciante o de realizar una compra.

5.3. Amenazas globales

5.3.1. Ciberterrorismo

5.3.2. Ciberguerra