Seguridad en Redes

por Alex Valenzuela

1. Linea de defensa

2. Deteccion de Intrusos (IDS)

2.1. HIDS

2.1.1. Analiza el trafico de un servidor

2.2. NIDS

2.2.1. Sensor que se situa en una parte de la red

3. proteccion

3.1. Red Conmutada

3.2. Filtrado de puertos

3.3. limitar el trafico icmp o parchear

3.4. Incluir parches actualizando los servicios programados

3.5. comprobación de firma digital

3.6. Antivirus en correo electronico o servidor diferido

3.7. Fijar QoS en el enlace

3.8. Informar al usuario de nunca revelar passwords, y otras tareas que no deben realizar

3.9. Politicas de Seguridad

3.10. Resguardo de servidores

3.11. Autenticacion y cifrado de conexiones

3.12. Encriptacion, uso de una red conmutada

3.13. Deshabilitar enrutamiento fuente

3.14. Protocolos de txp/ip seguros

4. concepto

4.1. Diciplina que se ocupa de diseñar las normas y procedmientos para proteger el procesamiento de datos en redes informaticas. encaminado a cerrar posibles vias de ataque.

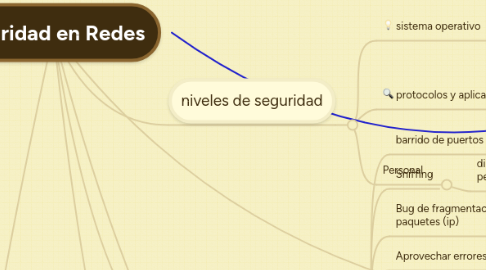

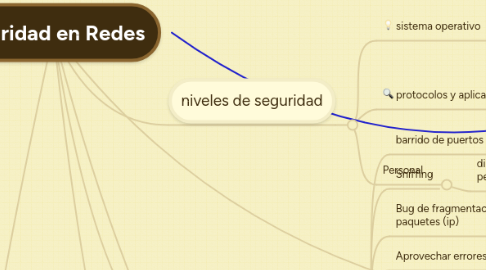

5. niveles de seguridad

5.1. sistema operativo

5.1.1. contraseñas

5.2. protocolos y aplicacions de red

5.2.1. permisos

5.2.2. filtrado de datos

5.2.3. criptografia

5.2.3.1. Books

5.2.3.2. News sources

5.2.3.3. Blogs

5.2.3.4. Supporting Data

5.2.3.4.1. Expert reports

5.2.3.4.2. Third party research

5.2.3.4.3. Survey data

5.2.3.4.4. Size of topic

5.3. Personal

5.3.1. dispositivos de identificación de personal