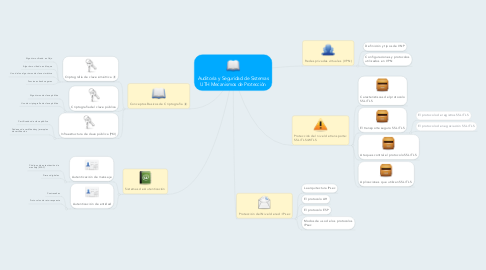

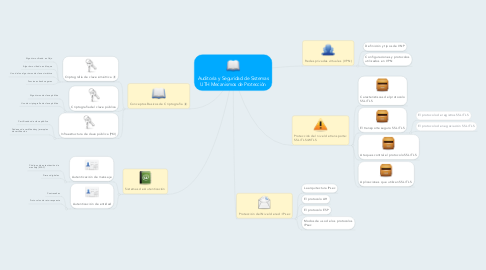

Auditoria y Seguridad de Sistemas UTH Mecanismos de Protección

por Juan Carlos Nuñez Ramos

1. Conceptos Basicos de Criptografía

1.1. Criptografía de clave simétrica

1.1.1. Algoritmo cifrado en flujo

1.1.2. Algoritmo cifrado en bloque

1.1.3. Uso de los algorirmos de clave simétrica

1.1.4. Funciones hash seguras

1.2. Criptografía del clave pública

1.2.1. Algoritmos de clave pública

1.2.2. Uso de criptografía de clave pública

1.3. Infraestructura de clave pública (PKI)

1.3.1. Certificados de clave pública

1.3.2. Cadenas de certificadosy jerarquías de certificación

2. Sistemas de Autenticación

2.1. Autenticación de mensaje

2.1.1. Códigos de autenticación de mensaje (MAC)

2.1.2. Firmas digitales

2.2. Autenticación de entidad

2.2.1. Contraseñas

2.2.2. Protocolos de reto-respuesta

3. Protección del Nivel de red: IPsec

3.1. La arquitectura IPsec

3.2. El protocolo AH

3.3. El protocolo ESP

3.4. Modos de uso de los protocolos IPsec

4. Protección del nivel de transporte: SSL/TLS/WTLS

4.1. Caracteristiscas del protocolo SSL/TLS

4.2. El transporte seguro SSL/TLS

4.2.1. El protocolo de registros SSL/TLS

4.2.2. El protocolo de negociación SSL/TLS