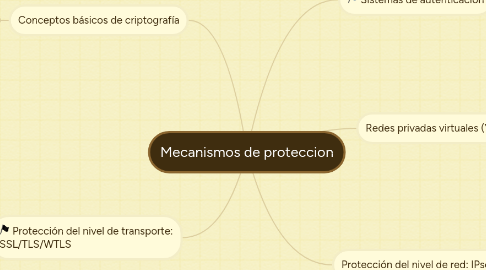

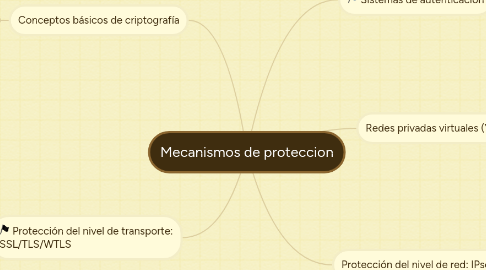

Mecanismos de proteccion

por luis Melendez

1. Protección del nivel de transporte: SSL/TLS/WTLS

1.1. Características del protocolo SSL/TLS

1.2. El transporte seguro SSL/TLS

1.2.1. El protocolo de registros SSL/TLS

1.2.2. El protocolo de negociación SSL/TLS

1.3. Ataques contra el protocolo SSL/TLS

1.4. Aplicaciones que utilizan SSL/TLS

2. Protección del nivel de red: IPsec

2.1. La arquitectura IPsec

2.2. El protocolo AH

2.3. El protocolo ESP

2.4. Modos de uso de los protocolos IPsec

3. Sistemas de autenticación

3.1. Autenticación de mensaje

3.1.1. Códigos de autenticación de mensaje (MAC)

3.1.2. Firmas digitales

3.2. Autenticación de entidad

3.2.1. Contraseñas

3.2.2. Protocolos de reto-respuesta

4. Conceptos básicos de criptografía

4.1. Criptograía de clave simétrica

4.1.1. Algoritmos de cifrado en flujo

4.1.2. Algoritmos de cifrado en bloque

4.1.3. Uso de los algoritmos de clave simétrica

4.1.4. Funciones hash seguras

4.2. Criptografía de clave pública

4.2.1. Algoritmos de clave pública

4.2.2. Uso de la criptografía de clave pública

4.3. Infraestructura de clave pública (PKI)

4.3.1. Certificados de clave pública

4.3.2. Cadenas de certificados y jerarquías de certificación

4.3.3. Listas de revocación de certificados (CRL)