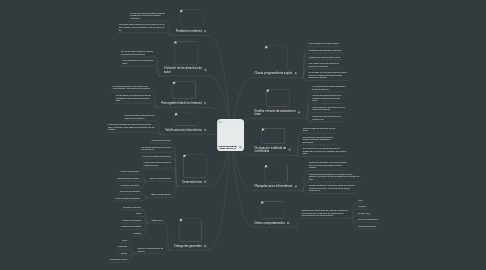

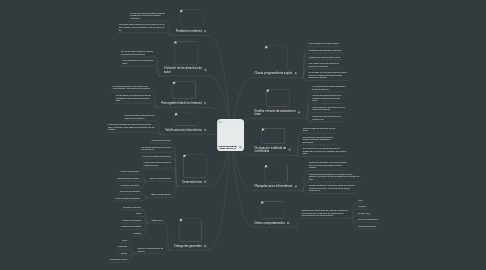

Delitos informáticos Grupo 233004_10

por wilmer gutierrez

1. Pornografia Infantil en Internet

1.1. Se realiza haciendo uso de chats, foros, comunidades o transferencia de archivos.

1.2. En este delito se comercializa material pornográfico que implica menores de edad.

2. Violación de los derechos de autor

2.1. Se comercializa software y material multimedia de forma ilegal.

2.2. Usan dispositivos para copiado en masa.

3. Divulgación indebida de contenidas

3.1. Se aprovechan del anonimato en las redes.

3.2. Por lo general se usa para proferir injurias, calumnias, amenazas o extorciones.

3.3. En muchos casos se publica información privada de la víctima con el objetivo de causarle daño.

4. Pirateria en internet

4.1. Uso de interner para distribuir material protegido por leyes de propiedad intelectual.

4.2. Se emplea correo electrónico, tecnología par a par, foros, grupos, sitios de subasta y uso de protocolo ftp.

5. Claves programáticas espías

5.1. Uso de programas como troyanos.

5.2. Diseñados para sustraer información.

5.3. Actuando de forma remota o física.

5.4. Son usadas sobre todo para tener información bancaria.

5.5. Se emplean con frecuencia para acceder a correos o cuentas que comprometen información privada.

6. Estafas a través de subastas en linea

6.1. Los delincuentes ofrecen producto a través de internet.

6.2. Muchos de estos productos son robados o adquiridos de forma ilícita.

6.3. Otros productos no existen y nunca llegan al comprador.

6.4. Muchos de estos productos son defectuosos.

7. Manipulaciones informáticas

7.1. Sustracción de datos, muy fácil de realizar por una persona que tenga acceso al sistema.

7.2. Manipulación de programas con diferentes fines delictivos, haciendo uso de amenazas como caballos de troya.

7.3. Fraude cometido en la etapa de salida de cualquier sistema informático. Muy comunes en cajeros automáticos.

8. Falsificaciones informáticas

8.1. Se alteran datos almacenados en sistemas informáticos.

8.2. Se emplean sistemas de cómputo para efectuar daño, al general copias ilegales de diferente tipo de material.

9. Daños computarizados

9.1. Sabotaje informático al borrar, suprimir o modificar información con la intención de obstaculizar el funcionamiento normal del sistema.

9.1.1. Virus

9.1.2. Gusanos

9.1.3. Bomba lógica

9.1.4. Acceso no autorizado.

9.1.5. Piratas informáticos.

10. Características

10.1. Conductas criminales

10.2. Los realizan personas con mucho conocimiento.

10.3. Provocan pérdidas económicas.

10.4. Pueden llevar hasta a perder la cuenta bancaria.

10.5. Según la programación.

10.5.1. Causan Fallas físicas.

10.5.2. Causan errores virtuales.

10.5.3. Sabotaje informático

10.6. Según la organización.

10.6.1. Alto impacto negativo.

10.6.2. Delitos difíciles de detectar.

11. Categorías generales

11.1. Redes de PC

11.1.1. Archivos maliciosos

11.1.2. Spam

11.1.3. Ataques a servidores

11.1.4. Instalación de códigos

11.1.5. Gusanos

11.2. Medios de ordenadores y de internet.

11.2.1. Robo

11.2.2. Espionaje

11.2.3. Fraude

11.2.4. Pornografía Infantil