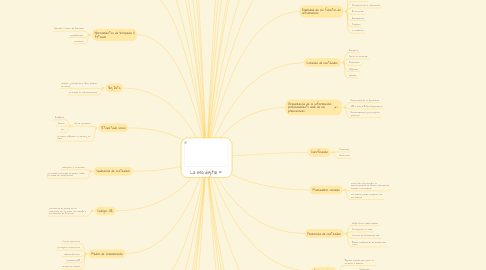

1. Internet de las cosas

1.1. Interconexión digital entre objetos cotidianos e Internet

2. Trabajo colaborativo

2.1. aplicaciones web 2.0 permiten a los usuario trabajar de forma colaborativa

3. Selección de información

3.1. necesaria porque:

3.1.1. Volumen excesivo de información

3.1.2. Información de baja calidad

3.1.3. De fuentes no fiables o poco cualificadas

4. Herramientas de búsqueda y filtrado

4.1. Buscador o motor de búsqueda

4.2. Metabuscador

4.3. Directorio

5. Big Data

5.1. Gestión y análisis de un gran volumen de datos

5.2. Se realiza en infrestructuras

6. Etiquetado social

6.1. Uso de etiquetas

6.1.1. Imágenes

6.1.2. Textos

6.1.3. etc

6.2. Se suelen organizar en menús y en nubes

7. Sindicación de contenidos

7.1. Suscripción a contenidos.

7.2. Los nuevos contenidos se pueden recibir por medio de notificaciones

8. Códigos QR

8.1. una matriz de puntos que al escanearlo con un lector nos redirige a una dirección de Internet.

9. Medios de comunicación

9.1. Correo electrónico

9.2. Mensajería instantánea

9.3. Videoconferencia

9.4. Llamada VoIP

9.5. Grupos de noticias

10. Gestores de redes sociales

10.1. Aplicaciones específicas para gestionar redes sociales

10.2. capaces de gestionar varios perfiles

11. Privacidad en las redes sociales

11.1. Una vez enviado perdemos el control

11.2. Configurar opciones de privacidad en redes sociales

11.3. Los usuario pierden los derechos de propiedad intelectual

12. Alojamiento y distribución de archivos en la nube

12.1. Servicios de alojamiento de archivos

12.2. Plataformas para intercambio de archivos de gran tamaño.

12.3. Copias de seguridad

13. Compras online: medidas de seguridad

13.1. Comprobar conexión segura

13.2. conocidas y que tengan tienda física

13.3. Consultar comentarios

13.4. Desconfiar de gangas

13.5. Utilizar servicios de pago seguro

14. Banca electrónica

14.1. Gestiones bancarias a través de Internet

14.2. Deben realizarse con precaución

14.3. No revelar claves a terceros

15. Factores de riesgo en la era digital

15.1. Brecha digital

15.2. Alfabetización digital

15.3. Tecnoadicciones

15.4. Delitos contra la propiedad intelectual

15.5. Peligros y amenazas en la red

15.5.1. Ciberbullying

15.5.2. Grooming

15.5.3. Sexting

16. Redes de ordenadores 2

16.1. Cada dispositivo de la red dispone de estas capas

16.2. Las capas TCP/IP son

16.2.1. Capa de aplicación:

16.2.2. Capa de transporte

16.2.3. Capa de Internet

16.2.4. Capa de acceso a la red

17. Sistema Binario. Rango de enteros

17.1. Formula

17.1.1. B^n

18. Trabajo colaborativo en la web 2.0

18.1. Evolución de la web

18.2. Trabajo colaborativo

18.3. Aplicaciones web

19. Servicios de Internet

19.1. WWW (World Wide Web, páginas web)

19.2. Correo electrónico

19.3. Telefonía VoIP

19.4. Mensajería instantánea

19.5. Almacenamiento

19.6. Redes sociales

20. Tecnologías de la información y la comunicación

20.1. “La información es un conjunto organizado de datos procesados, que constituyen un mensaje que cambia el estado de conocimiento del sujeto o sistema que recibe dicho mensaje.”

21. Evolución de la web

21.1. Web 1.0 o web estática

21.2. Web 2.0 o web social.

21.3. Web 3.0 o web semántica

21.4. Web 4.0 o web total

22. Aplicaciones Web

22.1. Herramientas que se pueden utilizar a través de un navegador web.

22.2. No requiere una instalación

23. Fiabilidad de las fuentes de información

23.1. Tipo de publicación

23.2. Autor del texto

23.3. Procedencia de la información:

23.4. El contenido

23.5. Actualización

23.6. Propósito

23.7. La audiencia

24. Curación de contenidos

24.1. Recuperar

24.2. Filtrar el contenido

24.3. Revalorizar

24.4. Organizar

24.5. Difundir

25. Organización de la información: posicionamiento web de las publicaciones

25.1. Posicionamiento en buscadores

25.2. SEO o Search Engine Optimization

25.3. Recomendaciones para mejorar posiciones:

26. Clasificación

26.1. Taxonomía

26.2. Folcsonomía

27. Marcadores sociales

27.1. Sitios web que permiten el almacenamiento de forma ordenada de enlaces o marcadores.

27.2. Los usuario pueden compartir sus marcadores

28. Producción de contenidos

28.1. Blogs, foros, redes sociales

28.2. Participación en wikis

28.3. Creación de formularios web

28.4. Edición colaborativa de documentos online

29. Redes sociales

29.1. Espacios creados para poner en contacto a usuarios

29.2. Tipos:

29.2.1. Personales

29.2.2. Profesionales

29.2.3. Temáticas

30. Fortalezas y debilidades de las redes sociales

30.1. Fortalezas

30.1.1. Facilidad para conectar y comunicar con otras personas

30.1.2. Acercar culturas

30.1.3. Eliminar barreras geográficas

30.1.4. Adquisición de conocimientos

30.1.5. Ventajas laborales

30.2. Debilidades

30.2.1. Exposición pública de los usuarios

30.2.2. Pérdida de tiempo

30.2.3. Identidades virtuales irreales

30.2.4. Noticias falsas

31. Seguridad en las redes sociales

31.1. Configurar las opciones de seguridad y privacidad

31.2. No revelar información privada

31.3. Elegir un nombre de usuario distinto al real

31.4. No publicar fotografías ni vídeos personales

31.5. No compartir los contactos

32. Comercio electrónico

32.1. Agentes:

32.1.1. Administraciones públicas

32.1.2. Empresas (B)

32.1.2.1. B2B

32.1.2.2. B2C

32.1.3. Consumidores

33. Métodos de pago

33.1. Tarjeta de crédito o débito

33.2. Paypal

33.3. Contrareembolso

33.4. Cuenta bancaria

33.5. Pago con el móvil

34. Derechos del consumidor

34.1. El consumidor y usuario dispondrá de un plazo mínimo de catorce días naturales para ejercer el derecho de desistimiento.

34.2. Ley General para la Defensa de los Consumidores y Usuarios

35. Redes de ordenadores

35.1. Conjunto de ordenadores interconectados que comparten recursos, información y servicios.

36. Protocolo TCP/IP

36.1. Protocolo TCP/IP:

36.1.1. normas que regulan la comunicación entre máquinas en Internet

36.2. TCP/IP

36.2.1. se organiza en capas o módulos

36.2.2. compuesto por una serie de protocolos

36.2.2.1. HTTP

36.2.2.2. SMTP

36.2.2.3. POP3

36.2.2.4. FTP

36.2.2.5. SSH

36.2.2.6. IP

36.2.2.7. Ethernet, PPP, ATM

37. Datagramas

37.1. Los datos a la hora de transmitirse se encapsulan en paquetes

37.2. Cada paquete

37.2.1. Cabecera

37.2.1.1. (destino y el remitente)

37.2.2. Datos

37.2.2.1. (la carta)

38. Versiones del Protocolo IP

38.1. Dos tipos:

38.1.1. IPv4

38.1.2. IPv6

38.2. Direcciones IP públicas y privadas

38.2.1. Todos los equipos conectados directamente a Internet disponen de una dirección IP pública

38.2.1.1. son exclusivas

38.2.2. Las direcciones privadas se usan en redes privadas

38.2.2.1. comparten la dirección pública del router