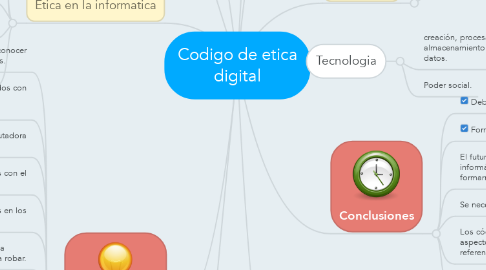

Codigo de etica digital

por karen lizeth diaz

1. Ética en la informatica

1.1. Orientan a las personas en cuanto a la concepción de la vida, el hombre, los juicios, los hechos, y la moral.

1.2. Analiza problemas éticos creados por la tecnología de ordenadores.

1.3. análisis de la naturaleza y el impacto social de la tecnología informática.

1.3.1. MOOR

1.4. Aportar guías de actuación cuando no hay reglamentación.

1.5. Disciplina que analiza e identifica los impactos de las tecnologias de la informacion en los vlaores humanos y sociales.

2. Códigos eticos

2.1. Instrumento que facilita reconocer los problemas y resorverlos.

2.2. Sistemas de reglas establecidos con el proposito de guiar el comportamiento.

2.3. 1. No usarás una computadora para dañar a otros.

2.4. 2. No interferirás con el trabajo ajeno.

2.5. 3. No indagarás en los archivos ajenos.

2.6. 4. No utilizarás una computadora para robar.

2.7. 5. No utilizarás la informática para realizar fraudes.

2.8. 6. No copiarás o utilizarás software que no hayas comprado.

2.9. 7. No utilizarás los recursos informáticos ajenos sin la debida autorización.

2.10. 8. No te apropiarás de los derechos intelectuales de otros.

2.11. 9. Deberás evaluar las consecuencias sociales de cualquier código que desarrolles.

2.12. 10. Siempre utilizarás las computadoras de manera de respetar los derechos de los demás.

3. Delitos informaticos

3.1. Criminalidad informatica

3.2. Delincuencia

3.3. Manipulacion

3.3.1. Destrucción de progrmas

3.3.1.1. Utilización indebida de la información

3.3.2. Se obtienen beneficios economicos

3.4. Afecta esfera de la provacidad

3.5. Daños materiales

3.6. Informática objeto de ataque o medio para cometer otros delitos.

3.7. La idoneidad es la gran cantidad de datos que se acumulan, lo que permite la facilidad de acceso a ellos y la manipulación.

3.8. creación, procesamiento, almacenamiento y transmisión de datos.

3.9. algunos ejemplos son

3.9.1. - Falsificación de documentos vía computarizada (tarjetas de crédito, cheques, etc.)

3.9.2. - Lectura, sustracción o copiado de información confidencial.

3.9.3. Sabotaje político o terrorismo en que se destruya o surja un apoderamiento de los centros neurálgicos computarizados.

3.10. Permite dar soporte a :

3.10.1. Espionaje

3.10.2. Terrorismo

3.10.3. Narcotrafico

3.10.4. Trafico de armas