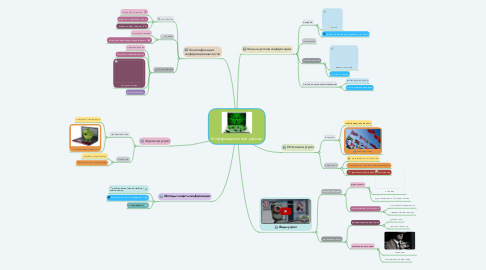

1. Методы защиты информации

1.1. Шифрование (криптография) информации

1.2. Контроль доступа к аппаратуре

1.3. Антивирусы

2. Классификация информационных атак

2.1. По объекту

2.1.1. "Горячий" кошелёк

2.1.2. Банкомат, терминал, киоск

2.1.3. Онлайн-сервис (биржа, ICO)

2.2. По цели

2.2.1. Хищение активов

2.2.2. Остановка циркуляции криптовалют

2.3. По специфике

2.3.1. Адаптированная

2.3.2. Blockchain-специфицеская

2.3.3. Мошенничество

2.3.4. Вымогательство

3. Характер угроз

3.1. Преднамеренные

3.1.1. Хищение информации

3.1.2. Компьютерные вирусы

3.2. Случайные

3.2.1. Ошибки пользователя

3.2.2. Ошибки и сбои аппаратуры

4. Источники угроз

4.1. Внешние

4.1.1. Информационная война

4.1.2. Политика стран

4.2. Внутренние

4.2.1. Отставание по технологии

4.2.2. Отставание по уровню информатизации

4.2.3. Недостаточный уровень образования

5. Виды угроз

5.1. Технологические

5.1.1. Физические

5.1.1.1. Человек

5.1.1.2. Форс-мажорные обстоятельства

5.1.2. Программные (логические)

5.1.2.1. Локальный нарушитель

5.1.2.2. Удалённый нарушитель

5.2. Организационные

5.2.1. Воздействие на персонал

5.2.1.1. Физическое

5.2.1.2. Психологическое

5.2.2. Действия персонала

5.2.2.1. Шпионаж

5.2.2.2. Неумышленные действия

6. Каналы утечки информации

6.1. Сетевой

6.1.1. Почта

6.1.2. Передача файлов (локальная сеть, Wi-Fi)

6.2. Локальный

6.3. Утрата носителя

6.3.1. Кража носителя

6.3.2. Потеря носителя

6.4. Утечка по техническим каналам

6.4.1. Виброакустический

6.4.2. Аудио и видео закладки