1. TCSEC , ISO

1.1. NIVELES DE SEGURIDAD

1.1.1. Nivel D

1.1.1.1. Hadware,Sistema Operativo Inhestable

1.1.1.1.1. MS-DOS

1.1.1.1.2. System 7.0

1.1.1.1.3. Macintosh

1.1.2. Nivel C1

1.1.2.1. Control de Acceso y Perfiles de Usuario

1.1.2.1.1. Acceso Discrecional

1.1.2.1.2. Identificacion y Autenticacion

1.1.3. Nivel C2

1.1.3.1. Acceso Controlado

1.1.3.1.1. Auditar Sistema

1.1.4. Nivel B1

1.1.4.1. Seguridad Etiquetada

1.1.4.1.1. Acciones Asociadas a cada usario

1.1.5. Nivel B2

1.1.5.1. Protección Estructurada

1.1.5.1.1. Organización jerárquica para el acceso a la informacion

1.1.6. Nivel B3

1.1.6.1. Dominios de Seguridad

1.1.6.1.1. Restricción de dominio para proteger la información de modificaciones de otro dominio al cual pertenece

1.1.7. Nivel A

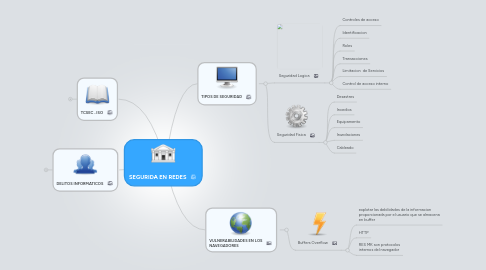

2. DELITOS INFORMATICOS

2.1. Tipos

2.1.1. Manipulacion de datos de entrada

2.1.1.1. sustracción de datos de un sistema

2.1.2. Manipulacion de programas

2.1.2.1. Manipular programas existentes o insertar nuevos programas

2.1.3. Manipualcion de datos de salidad

2.1.3.1. falsificación de instrucciones para el sistema y de esta forma adquirir datos

2.1.4. Fraude por manipulación informatica

2.1.4.1. técnica en la cual consiste en ir sacando mínimas cantidades de informacion

3. TIPOS DE SEGURIDAD

3.1. Seguridad Logica

3.1.1. Controles de acceso

3.1.2. Identificacion

3.1.3. Roles

3.1.4. Transacciones

3.1.5. Limitacion de Servicios

3.1.6. Control de acceso interno

3.2. Seguridad Fisica

3.2.1. Desastres

3.2.2. Incedios

3.2.3. Equipamento

3.2.4. Inundaciones

3.2.5. Cableado

4. VULNERABILIDADES EN LOS NAVEGADORES

4.1. Buffers Overflow

4.1.1. explotar las debilidades de la informacion proporcionada por el usuario que se almacena en buffer

4.1.2. HTTP

4.1.3. RES MK son protocolos internos del navegador