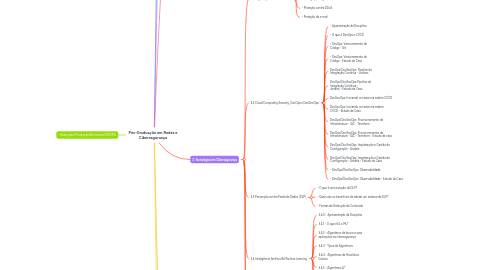

1. Onboarding

1.1. Comece por aqui

1.1.1. Boas vindas

1.1.1.1. Bem vindo

1.1.1.2. Como usar a plataforma

1.1.1.3. Acompanhamento do fluxo de pagamento

1.1.1.4. Pesquisa inicial

1.1.1.5. Mantenha seus dados atualizado

1.1.1.6. webaluno

1.1.1.7. documentacao

1.1.2. Liberação dos módulos

1.1.2.1. Como vai funcionar

1.1.2.2. Data da liberacao

1.1.2.3. Concluindo cada módulo e oficina de projeto

1.1.3. Encontros ao vivo e calendário

1.1.3.1. Como ira funcionar

1.1.3.2. Onde encontrar as gravacoes

1.1.3.3. porque participar ao vivo

1.1.3.4. adicionando o calendario na agenda

1.1.4. PIF: Projeto integrado final

1.1.4.1. Datas para defesa e apresentação Agosto / Outubro / Novembro e Fevereiro

1.1.4.2. Detalhes do PIF serão apresentados no módulo PIF

1.1.5. Plano de estudos

1.1.5.1. https://docs.google.com/spreadsheets/d/1od6fdTpRrA4q6ANaJCCNBI1OG29YQdyxuKY3ZK6zCTo/edit#gid=0

1.1.5.2. discord e plano de estudo

1.1.6. Canal no discord

1.2. O mercado de infraestrutura

1.2.1. O que é infraestrutura

1.2.1.1. bottom layer em tecnologia

1.2.2. Qual o melhor caminho para se especializar?

1.2.2.1. torres em infraestrutura

1.2.2.2. blueprint cisco

1.2.3. Porque estudar redes e cibersegurança

1.2.3.1. A base de tudo

1.2.4. Planejando a sua carreira para os próximos 12 meses

1.2.4.1. Material da aula MCT para planejamento de carreira

2. 1. Network Infrastructure

2.1. 1.1 - Fundamentos

2.1.1. Comece por aqui

2.1.2. Camada OSI

2.1.3. Componentes de rede

2.1.4. Topologia de Rede

2.1.5. Endereço MAC

2.1.6. Endereçamento IP

2.2. 1.2 - Arquitetura

2.2.1. O que é arquitetura de redes

2.2.2. Concepcão de projetos

2.2.3. Capacity planning

2.2.4. Network Design

2.2.5. Implementação

2.2.6. Suporte

2.3. 1.3 - Virtualização

2.3.1. Entendendo virtualização

2.3.1.1. porque virtualizar

2.3.1.2. vitualizacao na lan e na wan

2.3.1.3. tipos de virtualizacao

2.3.1.4. virtualizacao de hardware

2.3.1.5. virtualizacao de servico e protocolo - sdwan flow e sd acess, gre, etc...

2.3.2. Soluções de virtualização para LAN (SD-ACCESS)

2.3.2.1. GRE, Virtual Switching, Sd-acess, VRF, dmvpn, vxlan

2.3.2.2. Conteudo complementar

2.3.2.3. Problemas

2.3.2.3.1. streactch da vlan e uso do STP

2.3.2.3.2. Mobilidade com wifi no campus

2.3.2.3.3. novo switch na rede para liberar vlans e politicas no switch

2.3.2.3.4. politicas de acessos, liberacao de acesso, por cada device

2.3.2.3.5. 40-50% trobleshooting

2.3.3. Soluções de virtualização para WAN (SD-WAN)

2.3.3.1. SD-WAN

2.4. 1.4 - Automação

2.4.1. Ferramentas para automação de rede

2.4.2. API's dentro de infraestrutura

2.4.3. Encodamento de dados

2.5. Oficina de projetos

2.5.1. Estudo de caso 1

2.5.2. Estudo de caso 2

3. 2. Cibersecurity Fundamentals

3.1. 2.1 Introdução a Cibersegurança

3.1.1. - Cibersegurança começa aqui

3.1.2. - O que é Cibersegurança?

3.1.3. - O que fazer quando for invadido?

3.1.4. - Definições sobre cibersegurança

3.1.5. - Segurança da Informação vs Cibersegurança

3.1.6. - Riscos, Vulnerabilidades e Ameaças à Segurança da Informação

3.1.7. - Ataques e Vetores de Ataques

3.1.8. - Ataques por força bruta

3.1.9. - Ataques de Negacão de Serviço

3.1.10. - Ataques por Malware

3.1.11. - Ataques Web

3.1.12. - Controle para Mitigação de Riscos

3.2. 2.2 Tecnologia e Segurança

3.2.1. - Introdução ao direito digital

3.2.2. - Crimes Digitais

3.2.3. - Deep Web

3.2.4. Agentes da Web

3.2.5. - Monitoranto a Segurança

3.2.6. - Dispositivos Pessoais

3.2.7. - Você protege a sua privacidade

3.2.8. - LGPD: A Lei que vigia os seus dados

3.2.9. - LGPD: Quais as responsabilidades da TI

3.3. 2.3 Gorvenança e Estratégia em Cibersegurança

3.3.1. - Governança Corporativa

3.3.2. - O que é Governança em TI?

3.3.3. - Origens da Governança

3.3.4. - Gestão de Vulnerabilidades

3.3.5. - Fases do Processo de Invasão em Sistemas

3.3.6. - Busca e exploraçãp das Vulnerabilidades

3.3.7. - Invasão e Eliminaçã de Rastros

3.3.8. - Riscos

3.3.9. - Conceituação de Risco

3.3.10. - Vazamentos de Dados

3.3.11. - Riscos e Tipos de Ataques em Segurança

3.3.12. - Riscos em Dispositivos Móveis

3.3.13. Princípios da Gestão de Riscos

3.3.14. - Plano de Ação

3.3.15. - ISO 27001

3.3.16. - ISO 27002

3.3.17. - PCI DSS

3.4. 2.4 Oficina de Projetos

3.4.1. - Estudos de Caso: Projeto 1

3.4.2. - Estudos de Caso: Projeto 2

4. - Detecção e Prevenção de Intrusos (IDS/IPS)

5. 3. Tecnologias em Cibersegurança

5.1. 3.1 Segurança de Infraestrutura

5.1.1. - A base para a Segurança Corporativa

5.1.2. - Risco Corporativo

5.1.3. - Navegação Segura

5.1.4. - Proteção contra DDoS

5.1.5. - Proteção de e-mail

5.2. 3.2 Cloud Computing Security, DevOps e DevSecOps

5.2.1. - Apresentação da Disciplina

5.2.2. - O que é DevOps e CI/CD

5.2.3. - DevOps: Versionamento de Código - Git

5.2.4. - DevOps: Versionamento de Código - Estudo de Caso

5.2.5. DevOps/DevSecOps: Pipeline de Integração Contínua - Jenkins

5.2.6. DevOps/DevSecOps:Pipeline de Integração Contínua - Jenkins - Estudo de Caso

5.2.7. DevSecOps: Iniciando os testes na esteira CI/CD

5.2.8. DevSecOps: Iniciando os testes na esteira CI/CD - Estudo de Caso

5.2.9. DevOps/DevSecOps: Provisionamento de Infraestrutura - IAC - Terraform

5.2.10. DevOps/DevSecOps: Provisionamento de Infraestrutura - IAC - Terraform - Estudo de caso

5.2.11. DevOps/DevSecOps: Implatanção e Gestão de Configuração - Ansible

5.2.12. DevOps/DevSecOps: Implatanção e Gestão de Configuração - Ansible - Estudo de Caso

5.2.13. - DevOps/DevSecOps: Observabilidade

5.2.14. - DevOps/DevSecOps: Observabilidade - Estudo de Caso

5.3. 3.3 Prevenção contra Perda de Dados (DLP)

5.3.1. - O que é uma solução de DLP?

5.3.2. - Quais são os benefícios de adotar um sistema de DLP?

5.3.3. - Formas de Detecção de Conteúdo

5.4. 3.4 Inteligência Artificial & Machine Learning

5.4.1. 3.4.0 - Apresentação da Disciplina

5.4.2. 3.4.1 - O que é IA e ML?

5.4.3. 3.4.2 - Algoritmos de busca e suas aplicações na cibersegurança

5.4.4. 3.4.3 - Tipos de Algoritmos

5.4.5. 3.4.4 - Algoritmos de Heurística Gulosa

5.4.6. 3.4.5 - Algoritmos A*

5.4.7. 3.4.6 - ML: Algoritmo Supervisionado e não supervisionado

5.4.8. 3.4.7 - ML: Deep Learning

5.4.9. 3.4.8 - Conclusão: Pipeline ML

5.5. 3.5 Segurança para Infraestrutura Crítica

5.5.1. - Segurança de Insfraestruturas Críticas (SIC)

5.5.2. - Soluções para segurança pública e infraestruturas críticas

5.6. 3.6 Oficina de Projetos

5.6.1. - Estudo de Caso: Projeto 1

5.6.2. - Estudo de Caso: Projeto 2

6. 4. Especialização

6.1. **4.1 Blue Team**

6.1.1. Introdução - Blue Team

6.1.2. - Estrutura de Diretório Linux

6.1.3. - Comandos Básicos de Linux

6.1.4. - Permissões

6.1.5. - Shell Script

6.1.6. - Shell Script II

6.1.7. - O que é virtualização

6.1.8. - Apresentando o Virtual Box

6.1.9. - Criando uma máquina Virtual

6.1.10. - Exportação e Importação de VM

6.1.11. - Introdução aos Serviços de Cloud

6.1.12. - Hands on Web Server

6.1.13. - Hands-on FTP e DNS Server

6.1.14. - SSH

6.1.15. - Revolução dos Sistemas Operacionais

6.1.16. - Introdução ao ambiente Linux

6.1.17. - Permissionamento no Linux

6.1.18. - Definição de Variáveis

6.1.19. - Caracteres Úteis

6.1.20. - Estrutura de Condição

6.1.21. - Loop em Shell Script

6.1.22. - Comandos While e Case

6.1.23. - Tratamento de Conteúdo

6.1.24. - Trabalhando com arquivos

6.1.25. - Introdução Crypto

6.1.26. - VPN

6.1.27. - LAB - Criptografia

6.1.28. - Dark Net

6.1.29. - Introdução a Esteganografi

6.1.30. - Estego

6.1.31. LAB - Esteganografia

6.1.32. - Introdução ao Hash

6.1.33. - Gerand Hash no Linux

6.1.34. - Hash Decryptor

6.1.35. - Perícia Forense Computacional

6.1.36. - Metodologia para Análise Forense Computacional

6.1.37. - Desafios Relacionados à PFC

6.1.38. - Engenharia Social)

6.1.39. - Conhecendo o Elo mais fraco)

6.1.40. - Técnicas de Ataques de Engenharia Social

6.1.41. - Arquitetura e Armazenamento

6.1.42. - Sistemas de Arquivos (video)

6.1.43. - Técnicas de Engenharia Social

6.1.44. - Visão Geral do Engenheiro Socia

6.1.45. - MBR, GPT,INODES entre outras coisas obscuras (video)

6.1.46. - Programação Neurolinguistica (video)

6.1.47. - RAPPORT

6.1.48. - Âncoras

6.1.49. - Anonimação e OpenSource Intelligence

6.1.50. - Rede Tor - DeepWeb

6.1.51. - Invasões e Advanced Persistents Thrrats

6.1.52. - Fraudes: Investigação e Prevenção

6.1.53. - Recursos para PFC (video)

6.1.54. - QUIZ

6.2. 4.2 Red Team

6.2.1. Introdução - Red Team

6.2.2. - Introdução a Pentest e Cibersegurança

6.2.3. - Recomendações e Relatórios de Pentest

6.2.4. - Laboratório de Pentest

6.2.5. - Engenharia Social

6.2.6. - Anonimização

6.2.7. - OSINT / Coleta de Informações

6.2.8. - Varreduras de Rede

6.2.9. - Enumeração de Informações e Serviços

6.2.10. - Aunálise de Vlnerabilidades

6.2.11. -Web Hacking

6.2.12. - Quebra de Senhas

6.2.13. - Exploitation

6.2.14. - Post Exploitation

6.2.15. - Comando e Controle - C2

6.2.16. - Buffer OverFlow

6.2.17. - Man-in-the-Middle

6.2.18. - Ataques em Redes WiFi

6.2.19. - Programação para Pentest

6.2.20. - Construção do Relatório de Pentest

6.2.21. - Malware: Ameaça Cibernética

6.2.22. - Malware: Estratégia de Ataque

6.2.23. - Malware: Laboratórios

6.2.24. - Malware: Análise Estática e Codificação

6.2.25. - Malware: Comandos de Localização

6.2.26. - Malwares Polimórficos

6.2.27. - Malware: Técnicas de Ofuscamento

6.2.28. - Introdução a Web Security

6.2.29. - Web Security: Servidores Web

6.2.30. - Web Security: Falhas e Vulnerabilidades

6.2.31. - Web Security: Como proteger a aplicação Web

6.2.32. - Web Security: Como desenvolver uma aplicação Web de forma segura (DevSec)

6.2.33. - QUIZ