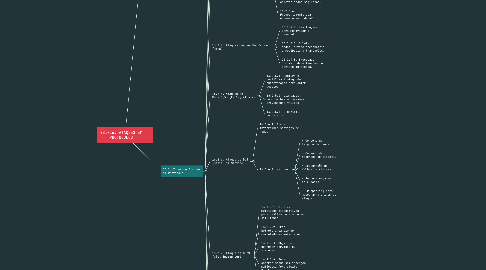

1. 16.1. Envenenamento de DNS (DNS Spoofing)

1.1. 16.1.1. O invasor redireciona um nome de domínio para um IP falso.

1.2. 16.1.2. Envia dados falsos ao servidor DNS.

1.3. 16.1.3. Impactos possíveis:

1.3.1. 16.1.3.1. Captura de dados dos visitantes.

1.3.2. 16.1.3.2. Distribuição de malware.

1.3.3. 16.1.3.3. Negação de serviço com IPs inexistentes.

2. 16.2. Tipos de Ataques em Protocolo

2.1. 16.2.1. Ataque de Scanner de Porta

2.1.1. 16.2.1.1. Identifica portas abertas e serviços ativos.

2.1.2. 16.2.1.2. Realizado com TCP ou UDP.

2.1.3. 16.2.1.3. Pode ser automatizado e discreto.

2.1.4. 16.2.1.4. Tipos de varredura:

2.1.4.1. • Discreta (furtiva): envia SYN e reinicia antes do ACK final.

2.1.4.2. • Conexão completa (TCP Full Connect): conclui handshake e coleta banners.

2.1.4.3. • Captura de banners: identifica o serviço e sistema via mensagem de boas-vindas.

2.2. 16.2.2. Ataques de Interceptação (Sniffing)

2.2.1. 16.2.2.1. Captura tráfego de rede com software espião.

2.2.2. 16.2.2.2. Coleta dados como nomes de usuário e senhas.

2.2.3. 16.2.2.3. Exige acesso físico à rede cabeada ou dispositivo de escuta em redes sem fio.

2.3. 16.2.3. Ataques Man-in-the-Middle (MitM)

2.3.1. 16.2.3.1. O invasor intercepta e manipula comunicação entre duas partes.

2.3.2. 16.2.3.2. Exemplos: cliente-cliente ou cliente-servidor.

2.3.3. 16.2.3.3. Pode redirecionar, modificar ou coletar dados sigilosos.

2.3.4. 16.2.3.4. Frequentemente usa envenenamento de ARP.

2.4. 16.2.4. Ataques Man-in-the-Browser (MitB)

2.4.1. 16.2.4.1. Usa trojans para modificar o navegador.

2.4.2. 16.2.4.2. Coleta dados, altera credenciais e redireciona transações.

2.4.3. 16.2.4.3. Executado por meio de extensões ou scripts injetados.

2.5. 16.2.5. Ataques de Repetição (Replay Attack)

2.5.1. 16.2.5.1. Captura e reutiliza tráfego de autenticação para obter acesso.

2.5.2. 16.2.5.2. Usa dados como senhas ou sessões previamente válidas.

2.5.3. 16.2.5.3. É difícil de detectar.

2.6. 16.2.6. Ataque de DoS (Denial of Service)

2.6.1. 16.2.6.1. Busca interromper serviços de rede.

2.6.2. 16.2.6.2. Métodos:

2.6.2.1. • Consumo de largura de banda.

2.6.2.2. • Consumo de recursos do sistema.

2.6.2.3. • Exploração de falhas de sistema.

2.6.2.4. • Sobrecarregamento de e-mails.

2.6.2.5. • IP spoofing para mascarar a origem do ataque.

2.7. 16.2.7. Ataque de DDoS (Distributed DoS)

2.7.1. 16.2.7.1. Utiliza múltiplos dispositivos para realizar o ataque em simultâneo.

2.7.2. 16.2.7.2. Cria botnets a partir de computadores infectados.

2.7.3. 16.2.7.3. Objetivo: derrubar serviços ou sistemas.

2.7.4. 16.2.7.4. Pode ocorrer mesmo sem intenção maliciosa (ex: efeito Slashdot).

2.7.5. 16.2.7.5. Principais vetores (ver gráfico):

2.7.5.1. • TCP (59.3%), UDP (52.9%), NTP Amp. (36.9%), DNS Amp. (15.9%), etc.

2.7.5.2. • Duração:

2.7.5.2.1. – 30min a 1h (mais comum), 1–6h, <30min, 6–12h, 12h+.

2.8. 16.2.8. Ataques de Invasão

2.8.1. 16.2.8.1. Invasor toma controle da comunicação ou dos sistemas.

2.8.2. 16.2.8.2. Tipos de invasão:

2.8.2.1. • Clickjacking – links escondidos em elementos visuais.

2.8.2.2. • Invasão de DNS – redirecionamento para sites maliciosos.

2.8.2.3. • Invasão de Domínio – roubo de domínio e alteração de registros.

2.8.2.4. • Invasão de Sessão – roubo de cookies e acesso por previsão de sequência.

2.8.2.5. • Typosquatting – registro de domínios semelhantes ao legítimo.

2.9. 16.2.9. Ataques de Amplificação

2.9.1. 16.2.9.1. Multiplica o tráfego malicioso usando servidores vulneráveis.

2.9.2. 16.2.9.2. Tipos:

2.9.2.1. • ICMP (Smurf) – pacotes ping massivos.

2.9.2.2. • DNS – respostas infladas via IP falso.

2.9.2.3. • UDP – resposta a grandes volumes de pacotes.

2.9.2.4. • NTP – uso do comando monlist para multiplicar pacotes (>550x).

2.10. 16.2.10. Ataques Pass-the-Hash

2.10.1. 16.2.10.1. Usa credenciais em hash para autenticar na rede sem precisar descriptografá-las.

2.10.2. 16.2.10.2. Muito comum em ambientes Windows com NTLM/Kerberos.

2.10.3. 16.2.10.3. Requer acesso a privilégios administrativos.