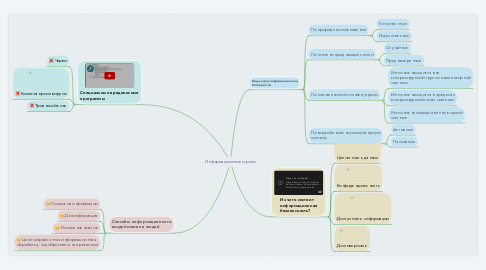

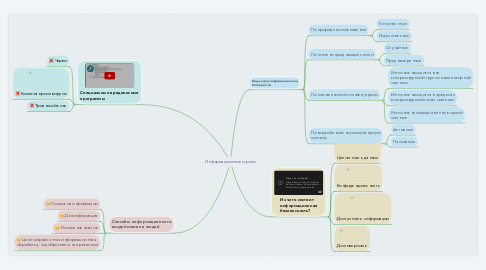

Информационные угрозы

저자: Ксения В

1. Специальные вредоносные программы

1.1. Черви

1.2. Компьютерные вирусы

1.3. Троянский конь

2. Способы информационного воздействия на людей

2.1. Сокрытие информации

2.2. Дезинформация

2.3. Искажение фактов

2.4. Целенаправленная информационная обработка; недобросовестная рекалама

3. Из чего состоит информационная безопасность?

3.1. Целостность данных

3.2. Конфиденциальность

3.3. Доступность информации

3.4. Достоверность

4. Виды угроз информационной безпасности

4.1. По природе возникновения

4.1.1. Естественные

4.1.2. Искусственные

4.2. По степени преднамеренности

4.2.1. Случайные

4.2.2. Преднамеренные

4.3. По положению источника угрозы

4.3.1. Источник находится вне контролируемой группы компьютерной системы

4.3.2. Источник находится в пределах контролируемой зоны системы

4.3.3. Источник непосредственно в самой системе

4.4. По воздействию на компьютерную систему

4.4.1. Активные

4.4.2. Пассивные