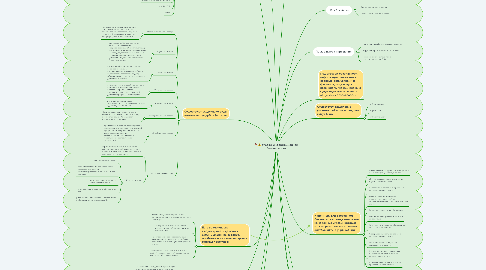

1. Наиболее опасные угрозы

1.1. Кража информации

1.1.1. 64%

1.2. Халатность сотрудников

1.2.1. 52%

1.3. Вредоносные программы

1.3.1. 45%

1.4. Аппаратные и программные сбои

1.4.1. 43%

1.5. Финансовое мошенничество

1.5.1. 36%

1.6. Хакерские атаки

1.6.1. 21%

1.7. Спам

1.7.1. 18%

1.8. Саботаж

1.8.1. 15%

1.9. Кража оборудования

1.9.1. 6%

2. Отдельное внимание нужно уделить защитному ПО, базы которого должны обновляться ежедневно:

2.1. защита от нежелательного контента (антивирус, антиспам, веб-фильтры, анти-шпионы)

2.2. фаерволы и системы обнаружения вторжений IPS

2.3. IDM

2.4. защита веб-приложений

2.5. системы отказоустойчивости

2.6. защита АСУ ТП

2.7. SIEM

3. Существуют следующие виды возможных ущербов (потерь):

3.1. Материальные виды потерь

3.1.1. проявляются в непредусмотренных предпринимательским проектом дополнительных затратах или прямых потерях оборудования, имущества, продукции, сырья, энергии и т. д.

3.2. Трудовые потери

3.2.1. это потери рабочего времени, вызванные случайными, непредвиденными обстоятельствами; измеряются в часах рабочего времени. Перевод трудовых потерь в денежное выражение осуществляется путем умножения трудочасов на стоимость (цену) одного часа.

3.3. Кадровые потери

3.3.1. потери необходимых предприятию профессиональных, высококвалифицированных работников; измеряются в затратах на подбор и обучение нового кадрового состава в денежном выражении.

3.4. Финансовые потери

3.4.1. прямой денежный ущерб, связанный с непредусмотренными платежами, выплатой штрафов, уплатой дополнительных налогов, потерей денежных средств и ценных бумаг.

3.5. Временные потери

3.5.1. Происходят, когда процесс предпринимательской деятельности идет медленнее, чем намечено.

3.6. Информационные потери

3.6.1. Одни из самых серьезных потерь в бизнесе, способные привести к краху всей организации. Исчисляются в стоимостном выражении.

3.7. .Особые виды потерь

3.7.1. проявляются в виде нанесения ущерба здоровью и жизни людей, окружающей среде, престижу предпринимателя, а также вследствие других неблагоприятных социальных и морально - психологических последствий.

3.8. Информационный риск

3.8.1. вероятность (угроза) потерь активов субъекта экономики (предпринимателя) в результате потерь, порчи, искажения и разглашения информации.

3.8.2. Классификация

3.8.2.1. риск разрушения данных

3.8.2.2. риск электромагнитного воздействия и перехвата информации в автоматизированных и информационных системах

3.8.2.3. риск съема информации по акустическому каналу

3.8.2.4. риск сбоев программного обеспечения АИС;

3.8.2.5. риск ошибки операторов и поставщиков информационных ресурсов АИС;

4. Есть возможность смоделировать действия злоумышленника заранее, особенно если знать его цель и мотивы поступков:

4.1. Человек владеет информацией о функционировании системы, ее данных и параметрах.

4.2. Мастерство и знания мошенника позволяют ему действовать на уровне разработчика.

4.3. Преступник способен выбрать самое уязвимое место в системе и свободно проникнуть к информации, стать угрозой для нее.

4.4. Заинтересованным лицом может быть любой человек, как свой сотрудник, так и посторонний злоумышленник.

5. Угрозы в коммерческой деятельности

5.1. По отношению к отдельной организации существуют следующие основные виды внешних угроз:

5.2. Недобросовестные конкуренты

5.3. Криминальные группы иформирования

5.4. Противозаконные действия отдельных лиц и организаций административного аппарата, в том числе и налоговых служб.

5.5. Нарушение установленного регламента сбора, обработки и передачи информации.

6. По месту возникновения

6.1. Внешние угрозы

6.2. Внутренние угрозы

7. По происхождению

7.1. Антропогенные

7.2. Техногенные

7.3. Пиродные

8. Проявляются в нарушениях

8.1. Конфиденциальности

8.1.1. Разглашение

8.1.2. Утечка

8.1.3. Несанкционированный доступ

8.2. Целостности

8.2.1. Искажения

8.2.2. Ошибки

8.2.3. Потери

8.2.4. Фальсификации

8.3. Доступности

8.3.1. Нарушение связи

8.3.2. Воспрещение получения