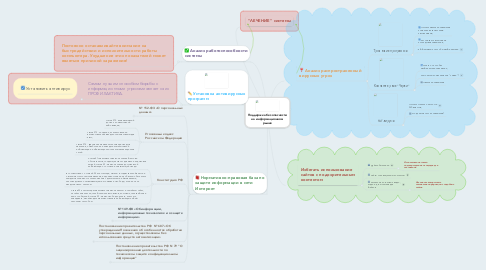

1. Нормативно-правовая база по защите информации в сети Интернет

1.1. № 152-ФЗ «О персональных данных»

1.1.1. Всего 20 г до и сразу после тренировки

1.2. Уголовный кодекс Российской Федерации

1.2.1. статья 272. Неправомерный доступ к компьютерной информации;

1.2.2. статья 273. Создание, использование и распространение вредоносных программ для ЭВМ;

1.2.3. статья 274. Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей.

1.3. Конституция РФ

1.3.1. Статья 41 гарантирует право на знание фактов и обстоятельств, создающих угрозу для жизни и здоровья людей, статья 42 - право на знание достоверной информации о состоянии окружающей среды.

1.3.2. В соответствии со статьей 24 Конституции, органы государственной власти и органы местного самоуправления, их должностные лица обязаны обеспечить каждому возможность ознакомления с документами и материалами, непосредственно затрагивающими его права и свободы, если иное не предусмотрено законом.

1.3.3. Статья 23 Конституции гарантирует право на личную и семейную тайну, на тайну переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений, статья 29 - право свободно искать, получать, передавать, производить и распространять информацию любым законным способом.

1.4. № 149-ФЗ «Об информации, информационных технологиях и о защите информации»

1.4.1. Опционально

1.5. Постановление правительства РФ № 687 «Об утверждении Положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации»

1.5.1. 4 раза в год с перерывом в 1 месяц

1.6. Постановление правительства РФ N 79 "О лицензировании деятельности по технической защите конфиденциальной информации"

1.6.1. Добавить в период "сушки"

2. Анализ работоспособности системы

2.1. Постоянно останавливайте внимание на быстродействии и исполнительности работы компьютера. Ухудшение этих показателей может являться причиной заражения!

3. Установка антивирусных программ

3.1. Самым лучшим способом борьбы с информационными угрозами является их ПРОФИЛАКТИКА.

3.1.1. Установить антивирус

4. "ЛЕЧЕНИЕ" системы

5. Анализ распространенный вирусных угроз

5.1. Троянские программы

5.1.1. Изучить признаки заражения компьютера троянскими программами;

5.1.2. Рассмотреть возможные последствия заражения;

5.1.3. Эффективные способы профилактики

5.2. Компьютерные "Черви"

5.2.1. Узнать о способах профилактики заражение;

5.2.2. Чем опасны компьютерные "черви"?

5.2.3. Признаки заражения

5.3. FAT-вирусы

5.3.1. Изучить степень опасности FAT-вирусов;

5.3.2. Что делать в случае заражения?

6. Избегать использование сайтов с подозрительным контентом

6.1. Файлообменники

6.1.1. Использование только подтвержденных площадок для скачивания

6.2. Сайты с запрещенным контентом

6.3. Различные потоковых видео, аудио и др. мультимедиа файлов

6.3.1. Исключить возможность скачивания информации с подобных сайтов