1. Vulnerabilidad

1.1. Vulnerabilidad Física

1.1.1. Está a nivel del entorno físico del sistema, se relaciona con la posibilidad de entrar o acceder físicamente al sistema para robar, modificar o destruirlo.

1.2. Vulnerabilidad Natural

1.2.1. Se refiere al grado en que el sistema puede verse afectado por desastres naturales o ambientales, que pueden dañar el sistema, tales como el fuego, inundaciones, rayos, terremotos, etc.

1.3. Vulnerabilidad de Hardware y software

1.3.1. Con respecto al Hardware ciertos tipos de dispositivos pueden ser más vulnerables que otros, ya que depende del material que está construido.

1.3.2. Ciertos fallos o debilidades del software del sistema hacen más fácil acceder al mismo y lo hacen menos fiable. Las vulnerabilidades en el software son conocidos como Bugs del sistema.

1.4. Vulnerabilidad de los medios o dispositivos

1.4.1. se refiere a la posibilidad de robar o dañar los discos, cintas, listados de impresora, etc.

1.5. Vulnerabilidad por Emanación

1.5.1. Todos los dispositivos eléctricos y electrónicos emiten radiaciones electromagnéticas.

1.6. Vulnerabilidad de las comunicaciones

1.6.1. La conexión de los computadores a redes supone, sin duda, un enorme incremento de la vulnerabilidad del sistema ya que aumenta enormemente la escala del riesgo a que está sometido, al aumentar la cantidad de gente que puede tener acceso al mismo o intentar tenerlo

1.7. Vulnerabilidad Humana

1.7.1. La gente que administra y utiliza el sistema representa la mayor vulnerabilidad del sistema.

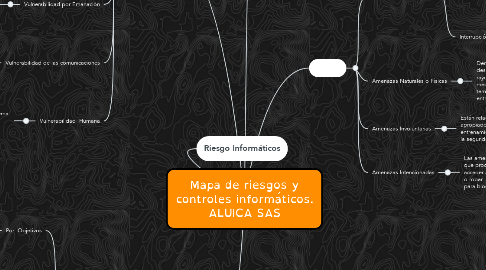

2. Riesgo Informáticos

3. Control Informatico

3.1. Control Interno

3.1.1. Por Objetivos

3.1.1.1. Salvaguardia de Activos Físicos y Lógicos

3.1.1.2. Confiablidad de los registros contables

3.1.1.3. Beneficios y minimización de costos innecesarios

3.1.2. Por Metodos

3.1.2.1. Controles Preventivos

3.1.2.2. Controles de de detección

3.1.2.3. Controles Correctivos y de recuperación

3.1.3. Por Naturaleza

3.1.3.1. Controles Organizativos

3.1.3.2. Controles de desarrollo de sistemas

3.1.3.3. Controles de autorización e información

3.1.3.4. Controles del sistema de contabilidad

3.1.3.5. Controles adicionales del salvaguardia

3.1.3.6. Control de supervisión de la administracion

3.1.3.7. Controles Documentales

4. Amenazas

4.1. Amenazas informaticas

4.1.1. Intercepción

4.1.1.1. Cuando una persona, programa o proceso logra el acceso a una parte del sistema a la que no está autorizada

4.1.2. Modificación

4.1.2.1. Este tipo de amenaza se trata no sólo de acceder a una parte del sistema a la que no se tiene autorización, sino también de cambiar su contenido o modo de funcionamiento.

4.1.3. Interrupción

4.1.3.1. Se trata de la interrupción mediante el uso de algún método el funcionamiento del sistema.

4.2. Amenazas Naturales o Físicas

4.2.1. Dentro de ellas se puede distinguir los desastres naturales, como las inundaciones, rayos o terremotos, y las condiciones medioambientales, tales como la temperatura, humedad, presencia de polvo, entre otros.

4.3. Amenazas Involuntarias

4.3.1. Están relacionadas con el uso no apropiado del equipo por falta de entrenamiento o de concienciación sobre la seguridad

4.4. Amenazas Intencionadas

4.4.1. Las amenazas intencionadas son aquellas que proceden de personas que quieren acceder al sistema para borrar, modificar o robar la información o sencillamente para bloquearlo o por simple diversión

5. Riesgos

5.1. Riegos Financiero

5.1.1. Incluyen la relación entre una la organización y una ventaja que puede ser pérdida o perjudicada.

5.2. Riesgos Dinámicos

5.2.1. Son el resultado de cambios en la economía que surgen de dos conjuntos de factores externos como la economía, la industria, etc. y están relacionadas con las decisiones de la administración de la organización.

5.3. Riesgos Estáticos

5.3.1. Las causas de de estos riesgos son distintas a las de la economía y generalmente se deben a la deshonestidad o fallas humanas.

5.4. Riesgos Especulativo

5.4.1. Describe una situación que espera una posibilidad de pérdida o ganancia.

5.5. Riesgo Puro

5.5.1. Riesgo Fundamental

5.5.2. Riego de las posesiones

5.5.3. Riesgos de Responsabilidades

5.5.4. Riesgos físicos

5.5.5. Riesgos Químicos

5.5.6. Riesgos Psicosociales

5.5.7. Riesgos Ergonómicos

5.6. Riesgos Fundamental

5.6.1. Incluye las pérdidas que son impersonales en origen y consecuencia

5.7. Riesgos Particular

5.7.1. son pérdidas que surgen de eventos individuales, antes que surjan de un grupo completo tales como desempleo, el incendio de una casa, etc.