1. 6. Cifrado de la información

1.1. 6.1 Orígenes

1.2. 6.2 Criptografía: se utilizan claves y funciones matemáticas.

1.3. Criptografía de clave simétrica

1.3.1. Técnica rápida pero insegura

1.4. Criptografía de clave asimétrica

1.4.1. Lenta y segura. Cada usuario tiene una clave pública y una privada.

1.5. Criptografía de clave pública

1.5.1. Técnica más segura y habitual.

2. 7. Firma electrónica y certificado digital

2.1. La firma electrónica y el certificado digital son mecanismos que garantizan

2.1.1. la autenticidad

2.1.2. la integridad

2.1.3. la confidencialidad de las comunicaciones

2.2. 7.1 Firma electrónica

2.2.1. Conjunto de datos asociados a un documento electrónico que permite realizar las siguientes acciones

2.2.1.1. Identificar al firmante

2.2.1.2. Asegurar la integridad de un documento firmado

2.2.1.3. No repudio

2.2.2. Firma de documentos electrónicos. Función Hash

2.2.2.1. Tiene como entrada una cadena de caracteres, y los convierte en un rango

2.2.3. Firma de documentos electrónicos

2.2.3.1. Genera un resumen del mensaje utilizando una función hash

2.2.3.2. El resumen se cifra con la firma digital o firma electrónica

2.2.3.3. La firma se enviará adjunta al mensaje original

2.2.3.4. El receptor puede descifrarla usando la clave pública del firmante

2.2.3.5. El receptor puede comprobar la autoría ya que esta debe ser el resumen del documento

2.2.3.6. Se aplica la función hash que debe dar como resultado la firma electrónica

2.3. 7.2 Certificado digital

2.3.1. Certificado electrónico: documento electrónico expedido por una autoridad de certificación

2.3.2. Contiene información necesaria para firmar electrónicamente e identificar a su propietario con sus datos

2.3.3. Identifica a una persona o entidad con una clave pública y una clave privada

2.3.4. DNI electrónico

2.3.4.1. Incorpora un chip que contiene los mismos datos que aparecen en la tarjeta

2.3.5. Autoridades de certificación

2.3.5.1. Instituciones de confianza encargadas de emitir y revocar los certificados digitales

2.3.5.2. La firma electrónica se corresponde con un usuario concreto incorporando su propia firma electrónica

2.3.5.3. Certificados electrónicos emitidos por entidades públicas en España:

2.3.5.3.1. DNI electrónico

2.3.5.3.2. Certificado de la Fábrica N. de Moneda y Timbre

2.3.5.3.3. Real Casa de la Moneda

3. 9. Privacidad de la información

3.1. 9.1 Amenazas a la privacidad

3.2. 9.2 Antiespías

3.3. 9.3 Borrar archivos de forma segura

4. 10. Protección de las conexiones de red

4.1. 10.1 Cortafuegos

4.2. 10.2 Redes privadas virtuales

4.2.1. VPN de acceso remoto

4.2.2. VPN de sitio a sitio

4.3. 10.3 Certificados SSL/TSL de servidor web y HTTPS

5. 11. Seguridad en las comunicaciones inalámbricas

5.1. 11.1 Seguridad en Bluetooth

5.1.1. Ataques:

5.1.1.1. Bluejacking

5.1.1.2. Bluesnarfing

5.1.1.3. Bluebugging

5.2. 11.2 Seguridad en redes wifi

5.2.1. Cambiar contraseña de acceso al router

5.2.2. Cambiar nombre de red wifi (SSID)

5.2.3. Revisar tipo de vifrado

5.2.4. Desactivar acceso por WPS (inseguro)

5.2.5. Filtrar direcciones MAC (numero de serie único de las tarjetas de red)

5.2.6. Actualizar el firmware

5.2.7. Comprobar historial de actividad

5.2.8. Utilizar software de auditoría

6. 8. Navegación segura

6.1. 8.1 Buenas prácticas de navegación

6.2. 8.2 Navegación privada

6.3. 8.3 Proteger la privacidad en la red con un proxy

6.4. 8.4 Navegación anónima

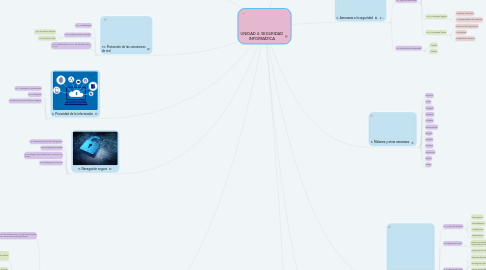

7. 1. La seguridad de la información

7.1. Orientadas a proteger

7.1.1. La confidencialidad

7.1.2. La integridad

7.1.3. La disponibilidad de la información de un sistema

7.2. Conjunto de medidas de

7.2.1. Prevención

7.2.2. Detección

7.2.3. Corrección

7.3. 1.1 Principios de la seguridad informática

7.3.1. Confidencialidad de la información

7.3.2. Integridad de la información

7.3.3. Disponibilidad de la información

8. 2. Amenazas a la seguridad

8.1. 2.1 Tipos de amenazas

8.1.1. Humanas

8.1.2. Lógicas

8.1.3. Físicas

8.1.4. 2.1.1 Amenazas humanas

8.1.4.1. Ataques de personas de forma accidental o intencionada

8.1.4.1.1. Ataques pasivos: buscan acceder a información sin alterarla

8.1.4.1.2. Ataques activos: buscan dañar el objetivo o alterar la información

8.1.5. 2.1.2 Amenazar lógicas

8.1.5.1. Software malicioso.

8.1.5.2. Vulnerabilidades del software

8.1.6. 2.1.3 Amenazas físicas

8.1.6.1. Fallos en los dispositivos

8.1.6.2. Accidentes

8.1.6.3. Catástrofes naturales

8.2. 2.2 Conductas de seguridad

8.2.1. Activas

8.2.2. Pasivas

9. 3. Malware y otras amenazas

9.1. Gusano

9.2. Virus

9.3. Troyano

9.4. Spyware

9.5. Adware

9.6. Ransomware

9.7. Rogue

9.8. Rootkit

9.9. Phising

9.10. Pharming

9.11. Spam

9.12. Hoax

10. 4. Ataques a sistemas informáticos

10.1. 4.1 Tipos de ataques

10.1.1. Interrupción

10.1.2. Interceptación

10.1.3. Modificación

10.1.4. Suplantación

10.2. 4.2 Ingeniería social

10.2.1. técnica que explota comportamientos y conductas de los seres humanos.

10.3. 4.3 Ataques remotos

10.3.1. Inyección de código

10.3.2. Escaneo de puertos

10.3.3. Denegación de servicio DoS

10.3.4. Escuchas de red

10.3.5. Spoofing (Man in the middle)

10.3.6. Fuerza bruta (usuario y contraseña

10.3.7. Elevación de privilegios

11. 5. Protección contra el malware

11.1. Políticas de seguridad

11.2. Antivirus

11.3. Síntomas de una infección

11.3.1. Ralentización, desaparición de archivos o modificación

11.4. Medidas en caso de infección:

11.4.1. Restaurar a estado anterior

11.4.2. Actualizar base de datos del antivirus y analisis completo

11.4.3. Arrancar ordenador con Live CD o USB

11.4.4. Ejecutar utilidades de desinfección