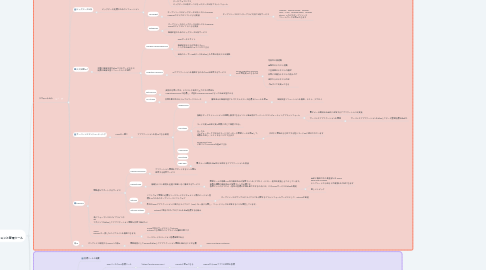

1. 1_クラウドの概念

1.1. IT環境

1.1.1. クラウドの登場

1.1.1.1. サービスモデル

1.1.1.1.1. Iaas

1.1.1.1.2. Paas

1.1.1.1.3. ケース4:新しいアプリケーションを導入したい…SaaS+PaaS

1.2. クラウドの利点と注意点

1.2.1. 【仮想化】

1.2.1.1. 【仮想マシンとサーバー】

1.2.1.1.1. ユーザーが自身のデータセンターを利用してAzureサービスを展開することができる。

1.2.2. メリット

1.2.2.1. 高可用性(highavailability:HA

1.2.2.1.1. これはコストメリットではなく、可用性の担保となります。

1.2.2.2. フォールトトレランス(faulttolerance: FT)

1.2.2.2.1. 障害が発生しても継続的に利用可能である

1.2.2.3. 低レイテンシー

1.2.2.3.1. ユーザーが場所に関係なくすばやくアクセスできるシステム

1.2.2.4. サーバ

1.2.2.4.1. 拡張性

1.2.2.4.2. 回復性

1.2.2.4.3. スケーラビリテイ(scalability)

1.2.2.4.4. 信頼性

1.2.2.5. サービス

1.2.2.5.1. 機敏性

1.3. 会計面から見たクラウド

1.3.1. 【仮想マシンの構成例】

1.3.1.1. 価格

2. 2_コアとなるAzureサービス

2.1. テナントとサブスクリプション

2.1.1. テナント

2.1.1.1. AzureActiveDirectory (AzureAD)で管理

2.1.2. サブスクリプション

2.1.2.1. 管理グループ(ManagementGroup)

2.1.2.1.1. テナント内の複数のサブスクリプションをまとめて管理

2.1.2.1.2. Azureの請求書による支払い単位

2.1.2.2. Enterprise Agreementサブスクリプション

2.1.2.2.1. 職場、学校、など250台以上のPCを保有している組織の中で効率的にライセンス購入ができるプログラム

2.1.2.3. 従量課金制のサブスクリプションを設定

2.1.2.3.1. MSDN Platformsにアクセスできる

2.1.2.4. 会社にAzureを利用している複数の部門があります。 部門ごとに異なる課金オプションを使用する必要があります。 何を作成しますか?

2.1.3. リソース

2.1.3.1. 仮想マシン、ストレージアカウント、SQLデータベースなど、 Azureサービスが作成するインスタンス(実体)

2.1.3.1.1. CPUを利用してタスクを実行するリソース全てをコンピューティングリソース

2.1.3.2. 作成、構成、管理、削除

2.1.3.2.1. ResourceManager (ARM)

2.1.3.2.2. サブスクリプションにまたがる

2.1.3.3. リソースグループ

2.1.3.3.1. あなたは複数のAzure仮想マシンを利用してWEBアプリケーションを構築しています。 すべての仮想マシンには同じアクセス許可を割り当てる必要があります。効率的にアクセス許可を設定

2.1.3.3.2. リソースの入れ物として機能するコンテナー

2.1.3.3.3. 10台の仮想マシンのデプロイを予定しています。仮想マシンVM01が、他の仮想マシンと通信できないようにするためには、『リソースグループを分ける必要がある』

2.1.3.3.4. リソースグループにタグをつけると、リソースグループ内のすべてのリソースに同じタグが設定されるわけっじゃない

2.1.3.4. リージョン間でリソースを移動

2.1.3.4.1. 別の Azure サブスクリプションまたは同じサブスクリプションの別のリソース グループに移動できます

2.1.3.4.2. あなたは1つのサブスクリプション内にあるAzureリソースを別のサブスクリプションに移動する方法を確認しています。

2.2. データセンターの構成

2.2.1. リソース

2.2.1.1. データセンター障害には可用性ゾーン

2.2.1.1.1. 可用性ゾーン(AZ)

2.2.1.2. ハードウェア障害には可用性セット

2.2.1.2.1. 可用性セット(AvailabilitySet)

2.2.2. リージョン

2.2.2.1. 一般利用可能

2.2.2.2. 特別

2.2.2.2.1. 中国国内のリージョンは、中国にビジネス拠点を持つ組織しか利用することができません。

2.2.2.3. 冗長化

2.2.2.3.1. 更新ドメイン(UpdateDomain:UD)

2.2.2.3.2. リージョンは少なくとも2つ以上のデータセンターによって構成されています

2.2.2.3.3. 1つの Azureリージョン内でAvailabilityZones を使用してアプリケーションとデータを同期的に レプリケートして高可用性を実現

2.2.2.4. リージョンペア

2.2.2.4.1. 地域全体の障害には別リージョン(リージョンペアなど)

2.2.2.5. コスト

2.2.2.5.1. 同一リージョン内のアヴェイラビリティゾーン間では料金は統一されています

2.2.2.5.2. Azureを複数リージョンにまたいでグローバルに利用することに対して追加コストは必要ではありません

2.2.3. 地理(geo)

2.2.3.1. データセンター同士が含まれる地理的範囲

2.2.3.1.1. 「日本」「英国」「ドイツ」など国単位で設定されている

2.2.4. サーバレス

2.2.4.1. サーバーの選択やサーバーの管理までにおけるすべてのユーザーの責任を排除し、スケーリングを含むコードの実行をAzureの責任とします。

2.3. 有効なコアリソース

2.3.1. コンピューティングサービス

2.3.1.1. 仮想マシン

2.3.1.1.1. AzureVM

2.3.1.2. AzureVirtuaIMachineScaleSet(仮想マシンスケールセット)

2.3.1.2.1. 同じ構成の複数の 仮想マシンをグループとして作成および管理

2.3.1.3. WindowsVirtuaIDesktop

2.3.1.4. コンテナー

2.3.1.4.1. コンテナーはコンテナーエンジンを通して、コンテナーが動作しているサーバー のOSをそのまま使います

2.3.1.5. 目的は、文字どおり「計算すること」

2.3.1.5.1. コンピューティングサービスが通信するための機能が必要

2.3.2. Azureネットワークサービス

2.3.2.1. 通信機能を提供

2.3.2.1.1. 仮想マシン同士を接続

2.3.2.1.2. オンプレミスのネットワークとAzureのネットワークを接続

2.3.2.1.3. 仮想マシンをインターネットに公開する

2.3.3. Storageサービス

2.3.3.1. データ

2.3.3.1.1. データを以下の3種類に分類

2.3.3.2. ディスク(マネージドディスク)

2.3.3.2.1. 仮想マシンが利用するディスク装置

2.3.3.3. ストレージ

2.3.3.3.1. さまざまな種類のデータを保存するためのサービス

2.3.3.4. レプリケーションオプション

2.3.3.4.1. 6つの冗長化オプション

2.3.3.5. 権限

2.3.3.5.1. 与えられたアクセスキーを保護し、公開・漏洩された場合はそれらを再生成する責任

2.3.4. データベースサービス

2.3.4.1. 構造化データや半構造化データを扱うためのサービス

2.3.4.1.1. Cosmos DB

2.3.4.1.2. 新しいトピック

2.3.4.1.3. Database Services

2.3.4.1.4. SQL Database

2.3.4.1.5. Data warehouse

2.3.4.1.6. SQL Managedlnstance

2.3.4.1.7. Synapse Analytics

2.3.5. Marketplace

2.3.5.1. 独立系ソフトウェアベンダー(ISV)がエンドユーザーに提供するサービスを公 開するためのサービス

3. 3_ コアとなるAzureソリューションと管理ツール

3.1. ソリューション

3.1.1. IoT

3.1.1.1. IoT Central

3.1.1.1.1. IoTアプリケーションを開発、管理、保守するためのSaaSを提供

3.1.1.1.2. クラウドからデバイスへ、デバイスからクラウドヘの両方の通信のためのハブ(中心地)として機能

3.1.1.2. loT Hub

3.1.1.2.1. 大量のセンサーから情報を取得する

3.1.1.3. AzureSphere

3.1.1.3.1. IoT機器のセキュリティ強化のためのソリューション

3.1.2. ビッグデータ分析

3.1.2.1. ビッグデータ処理のためのソリューション

3.1.2.1.1. SynapseAnalytic

3.1.2.1.2. HDInsight

3.1.2.1.3. Databricks

3.1.3. 人工知能(AI)

3.1.3.1. 気軽に機械学習が利用できるサービスなど、 複数の機械学習ソリューションが提供

3.1.3.1.1. Machine Learningservice

3.1.3.1.2. Cognitive Services

3.1.3.1.3. BotService

3.1.3.1.4. ML Studio

3.1.4. サーパーレスコンドューティング

3.1.4.1. PaaSの一種で

3.1.4.1.1. アプリケーションを実行できる環境

3.1.5. DevOps

3.1.5.1. 開発者をサポートするサービス

3.1.5.1.1. DevOps Services

3.1.5.1.2. DevlbstLabs

3.1.5.1.3. GitHub

3.1.5.1.4. GitHub Actions

3.1.5.2. 高パフォーマンスのパイプラインや Git リポジトリを利用してアプリケーション開発を共同で進めたい

3.1.5.3. Azure DevOpsで一貫したパイプラインを構築できます。

3.1.5.3.1. Azure以外のサービスとしてGitHub Actionsでも同様のパイプラインを構築可能です

3.1.5.3.2. ソースコードのバージョン管理機能がある

3.1.6. 移行

3.1.6.1. オンプレミス環境からAzureへの移行

3.1.6.1.1. 開発環境としてDockerを利用してアプリケーション開発を進めることが必要

3.2. AZureの管理機能

3.2.1. 管理ツールの概要

3.2.2. ポータルportal

3.2.2.1. WebベースのGUI管理ツール

3.2.2.1.1. 「https://portal.azure.com」

3.2.2.2. サポートリクエストはAzureアドバイザーではなくAzure Portalから作成することができます。

3.2.2.3. VM-A.jsonという名前のカスタムAzure ResourceManagerテンプレートにより sampleVMという仮想マシンをデプロイしましたが、 sampleVMを別のホストに移動する対応が必要です

3.2.2.3.1. Azure Portalで再デプロイを実行

3.2.2.4. 何ができるの?

3.2.2.4.1. Azure Portalは、Azureでリソースを管理するために使用されるWebサイト

3.2.3. AzurePowerSheil

3.2.3.1. コマンドレットやスクリプトを使用

3.2.3.1.1. LinuxやmacOSでもAzurePowerShellを利用

3.2.3.2. LinuxコンピューターからAzure PowerShellスクリプトを実行する準備

3.2.3.3. Azure Information Protection(AIP)は、Azure Information Scanner で問題が発生した場合

3.2.3.3.1. Start-Aipscanの診断 PowerShell コマンドを使用して、デプロイが正常であるかどうかを確認し

3.2.3.4. コマンドラインツールを利用してスクリプトを作成することで、コマンド実行を自動化できます。

3.2.4. AzureCLI

3.2.4.1. Azureリソースに対する管理コマンドを実行

3.2.4.1.1. Ubuntuに使用できる

3.2.4.2. コマンドラインツールを利用してスクリプトを作成することで、コマンド実行を自動化できます。

3.2.5. AzureCloudShell

3.2.5.1. Azureポータルから開始

3.2.5.1.1. るWebブラウザーベースのコマンドラインインターフェースで

3.2.6. AzureMobileアプリ

3.2.6.1. CloudShellが実行可能

3.2.7. ARMテンプレートの利用

3.2.7.1. AzureのリソースはAzureResourceManager(ARM)で管理

3.2.7.1.1. ARMに対する指示はARMテンプレートと呼ばれる形式

3.2.8. Windows端末で利用可能なAzure管理ツールはどれですか

3.2.9. コンテナー

3.2.9.1. Dockerコンテナーを管理するのに利用できる、Azureサービス

3.2.9.1.1. ACIやAKSに加えて、App Service for Containerなど

3.3. 監視とレポート

3.3.1. AzureAdvisor

3.3.1.1. 運用環境を監視する

3.3.1.1.1. 5つのカテゴリに関する推奨事項を提供す

3.3.2. AzureAlert

3.3.2.1. AzureMonitorは手軽に利用できますが、現実の問題として、障害が発生するかどう かを管理者が常に見張っているわけにはいきません

3.3.2.1.1. あらかじめ設定したしきい値を超えた場合に、 指定したアクションを実行する機能を提供

3.3.3. Azure Log Analytics

3.3.3.1. サービスやリソースのログを収集し、分析

3.3.3.1.1. オンプレミスや ほかのパブリッククラウド(たとえばAWS)上の仮想マシンのログも収集

3.3.3.2. Log Analytics Workspace

3.3.3.2.1. サブスクリプション内のAzureリソースからデータを収集することができます

3.3.4. Azure MonitorまたはAzure Service Healthで死活監視ができます

3.3.4.1. Service Health

3.3.4.1.1. Azure自体が正しく動作しているかどうかを監視するツール

3.3.4.1.2. 軽微な障害はときどき発生

3.3.4.2. AzureMonitor

3.3.4.2.1. サービスやリソースに加え、オンプレミスやほかのクラウド上のリソースを監視する機能を提供

3.3.4.2.2. 複数のリソースからのログを集約するために利用する、Azureのサービスは何ですか?

4. 4_ネットワークセキュリティ機能と セキュリティツール

4.1. 安全なネットワーク接続

4.1.1. TCP/IPとボート番号

4.1.1.1. 通信規約「TCP/IP」では、 IPアドレスで通信相手を 特定

4.1.1.1.1. IPアドレスだけでは、データを届けるアプリケーションまで区別することは できません。

4.1.2. インターネッ卜とTCP/IPセキュリティ

4.1.2.1. 色々なパターンがある

4.1.2.1.1. Azure Express Route

4.1.3. ネットワークセキュリティグループ(NSG)

4.1.3.1. NSGとは?

4.1.3.1.1. 仮想ネットワーク内の Azureリソースが送受信するネットワークトラフィックを管理するサービス

4.1.3.2. 仮想ネットワーク上のAzureリソース(仮想マシンなど)が送受信するネッ トワークデータを選別するためのフィルター機能

4.1.3.2.1. 仮想マシンのネットワークインター フェースまたは仮想ネットワークのサブネットに関連付けるこ

4.1.3.2.2. Azureで稼働中の仮想マシンVM01があります。 VM01がインターネットからHTTPでアクセスできるようにする必要があります。 ソリューション:ネットワークセキュリティグループの設定を変更する

4.1.3.2.3. インターネットから仮想マシンにアクセスするポートを制限する

4.1.3.3. デフォルトはすべてのインバウンド接続がL4で許可されていない

4.1.3.3.1. ポート80/8080からのすべてのインバウンド接続が VMに到達できる

4.1.3.4. あなたの会社では仮想マシン上にアプリケーションを開発しています。 このアプリケーションへのアクセスを制御することが必要

4.1.4. アプリケーションセキュリティグループ(ASG)

4.1.4.1. 複数の仮想マシンを1つのグループにまとめて NSGの送信元または宛先として指定できる

4.1.4.1.1. 複数の仮想マシンを グルー プ化したもの

4.1.4.2. WEBサーバーに特化したロードバランサー機能を提供するものです

4.1.4.2.1. URIパスなどの属性から負荷分散が可能となります

4.1.5. ユーザー定義ルート(UDR)

4.1.5.1. NSGを使うことで、通信の許可や拒否を設定できる

4.1.5.1.1. ASGを併用することで 複数の仮想マシンをまとめて扱える

4.1.6. Firewall

4.1.6.1. 仮想ネットワークを保護するファイアウォールを簡単に構成できる

4.1.6.1.1. AzureFirewallとNSGの主な違いは

4.1.6.1.2. アーキテクチャ構成上のセキュリティレイヤーの一部

4.1.6.2. Azure環境に複数のAzure仮想マシンがホストされています。 VM1という名前の仮想マシンがインターネットから HTTP経由でアクセスできるようにしたい

4.1.6.3. あなたの会社では仮想マシン上にアプリケーションを開発しています。 このアプリケーションへのアクセスを制御することが必要

4.1.6.4. 複数のサブスクリプションにまたがる複数の仮想ネットワークのネットワークトラフィックを制御する機能がある

4.1.7. DDoS保護

4.1.7.1. 分散型サービス拒否

4.1.7.1.1. NSGで遮断することはできません

4.1.7.2. あなたはAzureの仮想マシンを利用してアプリケーションを構築しています。 その際のセキュリティ要件として、Webサイトを攻撃から保護することと、 攻撃が発生した場合に詳細レポートを生成する必要

4.1.7.2.1. 次の要件を満たすAzureソリューションはどれですか? ・Webサイトをサイバー攻撃から保護する ・検出されたサイバー攻撃に関するレポートを作成する

4.1.7.3. Azureで稼働中の仮想マシンVM01があります。 VM01がインターネットからHTTPでアクセスできるようにする必要があります。 ソリューション:Azure DDoS Protectionプランの設定を変更する このソリューションは要件を満たしますか

4.1.7.3.1. 満たさない

4.1.7.3.2. Azure DDos Protectionには、特定のプロトコルのアクセスを許可する設定はありません。

4.1.7.4. standardのみ

4.1.8. 適切なセキュリティソリューションの選択

4.1.9. Azureグローバルネットワークに影響を与える問題を見つけるツールやサービス

4.1.9.1. Azure Monitor

4.1.9.2. リソース正常性ブレード

4.1.9.3. Azure Service Health

4.1.10. リソースグループRG01に、仮想ネットワークVNet01が存在しています。 RG01に、仮想ネットワークを許可しないAzure Policyを割り当てた場合、VNet01は『自動的に削除される』

4.1.10.1. Azure Policyが評価されるタイムはリソースの作成時、または変更時です。既存のリソースはそのまま動作し続けます。

4.2. セキュリティツールと機能

4.2.1. セキュリティツールの重要性

4.2.2. Azureセキュリティセンター Azure Security Center

4.2.2.1. セキュリティ管理は監視すべき項目が多く、 複雑なシステムでは見落としが発生しが ち

4.2.2.1.1. 統合セキュリティ管理システム

4.2.2.1.2. あなたの利用しているAzure環境がセキュリティ規制の要件を満たしているかどうかを評価

4.2.3. AzureSentinel

4.2.3.1. AzureセキュリティセンターやAzureActive Directoryなどの複数のログ情報を統合

4.2.3.1.1. セキュリティ上の脅威を発見して、修復を行 う統合セキュリティツール

4.2.4. キーコンテナー(KeyVault)

4.2.4.1. 利用者がうっかり機密情報 を漏らしてしまう事故は避けられない

4.2.4.1.1. 証明書を保存するために、利用するべきサービス

4.2.4.1.2. セキュリティ情報を一元管理

4.2.5. AzureDedicatedHost(専用ホスト)

4.2.5.1. 物理マシンを占有するサービス

4.2.5.1.1. 第三者の仮想 マシンの影響を受けない

4.2.6. トラストセンター Trust Center

4.2.6.1. 最新のセキュリティ標準を常に把握

4.2.6.2. オンプレミスのデータをAzureに移行することを検討しています。 データ管理の規制要件に、Azureが準拠しているかどうかを確かめる必要があります。

5. 5_ID、ガバナンス、プライバシー、 コンブライアンス機能

5.1. 安全なシステムとは

5.1.1. 信頼できるクラウドサーピス

5.1.1.1. ID(識別情報)

5.1.1.2. ガバナンス

5.1.1.3. コンプライアンス

5.2. AZureのIDサービス

5.2.1. 情報管理の基盤

5.2.1.1. 適切な役割の人が、適切な情報に対して、 適切な操作ができるように設定することはシステム管理者の大事な仕事

5.2.1.1.1. がAzureActiveDirectoryです

5.2.2. 認証と承認の違い

5.2.2.1. 本人確認が「認証」操作の許可が「承認」で、両者は別物です。

5.3. ガバナンス

5.3.1. ITシステムの運用管理とガバナンス

5.3.2. AzurePoIicy

5.3.2.1. 適切なガバナンスを実現するには、複数の規則を複数のリソースに適用する必要

5.3.2.1.1. ポリシー定義

5.3.2.1.2. 遵守すべきルールを作成し、そのルールの適用先を指定することで、ルー ルの強制やルール違反の監視

5.3.2.2. どんな時に使う?

5.3.2.2.1. リソースグループAにおいてAzureVirtualNetworkとAzure AppServiceを利用してアプリケーションを開発しています。 コンプライアンスに基づいて、このリソースグループ内でAzure AppService経由以外での新たな仮想マシンの作成を防ぐ必要があり

5.3.2.2.2. RG01という名前のリソースグループがあります。 RG01に仮想マシンを作成します。 RG01以外では仮想マシンが作成されないように設定するには どのサービスを利用するべきですか?

5.3.3. ロールベースのアクセス制御

5.3.3.1. zureのリソースに対するアクセス管理(作 成や閲覧などの権限)を制御することができる

5.3.3.1.1. 組み込みロール

5.3.4. ロック

5.3.4.1. ポリシーやRBACを使うことで、操作範囲やロールに厳しい制約をかけることができ ます

5.3.4.1.1. 単に「不注意を防ぎたい」

5.3.5. タグ

5.3.5.1. 自由に使える のをいいことに、無駄に高価なリソースを作成したり、不要になったリソースの削除を 忘れたりすることも考えられます

5.3.5.1.1. Azureではすべてのリ ソースに所有者や利用I]的を明確にするための一種の「付箋」を利用できま

5.3.5.2. 1つのAzureサブスクリプションを複数プロジェクトで利用しています。プロジェクトごとに使用量レポートを分ける必要があり

5.3.6. AzureAdvisorセキュリティアシスタンス

5.3.6.1. セキュリティに関するリスクや推奨事項を一覧表示する機能

5.3.7. AzureBIueprints

5.3.7.1. Blueprintsを使うことで、開発環境で作成したセキュリティ構成を、すべての開発リ ソースに繰り返し適用できます。また、テスト済みの構成を運用環境に簡単に展開する こともできます。

5.3.7.1.1. Bluepl・intsの利用は無料

5.3.7.2. 具体的には以下のことができる

5.3.7.2.1. アプリケーション管理

5.3.7.2.2. 認証管理

5.3.7.2.3. 要素認証

5.3.7.2.4. 企業間(B2B)連携

5.3.7.2.5. 企業-消費者間(B2C)連携

5.3.7.2.6. 条件付きアクセス

5.3.7.2.7. デバイスの管理

5.3.7.2.8. Microsoft iDプラットフォーム

5.3.7.3. 多くのRBACを矛盾なく構成することは困難

5.3.7.3.1. サブスクリプションのコンプライアンス管理を効率化

5.3.8. サブスクリプションガバナンス

5.3.8.1. サブスクリプションの所有者は Azureに関するあらゆる権利を持つ

5.3.8.1.1. 請求

5.3.8.1.2. アクセス制御

5.3.8.1.3. サブスクリプションの制限

5.3.9. Azure向けのMicrosoftdoud導入フレームワーク

5.3.9.1. 情報提供サイト

5.3.9.1.1. 実証済みの構成のドキュメント、実装ガイド、ベスト プラクテイス、ツールのコレクションで、クラウド導入作業の時間が短縮される

5.4. プライバシー コンブライアンス データ保護

5.4.1. コンブライアンスの条件と要件

5.4.2. コンブライアンスのサービス

5.4.2.1. コンプライアンスマネージャー

5.4.2.1.1. 第三者機関が 作成した 多くのコンブライアンスに準拠したサービスを提供

5.4.3. トラストセンターとServiceWustPortal

5.4.3.1. トラストセンター

5.4.3.1.1. マイクロソフトのセキュリティ、プライバシー、 コンブライアンスに関する総合情報サイト

5.4.3.2. ServiceTrustPortal

5.4.3.2.1. コンプライアンスマネージャー

5.4.3.2.2. トラストドキュメント

5.4.3.3. ServiceTrustPortalへのアクセス

5.4.3.3.1. 誰でも無料で利用で

5.4.4. AzureGovernmentサービス

5.4.5. AzureGermanyサービス

5.4.5.1. 国を含むEU/EFTA圏内でビジネスを 行う予定の顧客

5.4.6. AzureChina

5.4.7. Azure Global

5.4.7.1. Azure Globalは誰でも利用可能なリージョンであり、一般的なユーザーはこれを利用します。日本の政府機関専用のリージョンはないためAzure Globalを利用する必要があります。

5.4.8. Azure Information Protection

5.4.8.1. 組織はコンテンツにラベルを適用してドキュメントや電子メールの検出、分類、および保護

6. 6_コスト管理とサービスレベルアグリーメント

6.1. コストの計画と管理

6.1.1. Azureの製品とサービスの購入

6.1.2. Azureのコストに影響を与える要因

6.1.2.1. あなたは中長期利用するアプリケーションに対するAzureのコストを削減することが求められています。

6.1.2.1.1. リザーブドVMを利用することで、多くの場合、従量課金制の価格から40%以上の節約をすることができます。

6.1.3. 課金用の地域設定

6.1.4. 料金計算ツール

6.1.5. 総保有コスト(TCO)計算ツール

6.1.5.1. はオンプレミス環境からAzureへの移行を検討しています。Azure でソリューションを運用した場合の、時間の経過に伴ってどのくらいコストを節約できるのかを見積

6.1.6. コストの最適化

6.1.7. AzureCostManagement

6.1.7.1. Azureリソースのコストが特定のしきい値を超えた場合は、通知を受け取る

6.1.8. Azure Service Health

6.1.8.1. Azureサービスのインシデントと計画されたメンテナンスについて通知するため、ダウンタイムを軽減するためのアクションを実行

6.2. サポートオプション(試験範囲外)

6.3. サービスレベルアグ リーメント(SLA)

6.3.1. 評価は1ケ月単位で行います。

6.4. ライフサイクル

6.4.1. プレビュー

6.4.1.1. Public Preview段階のAzureサービスは、運用環境で使用することが可能である。

6.4.1.2. Azureサービスは、『Public Preview』になった段階で、すべてのユーザーに利用可能になります。

6.4.2. 一般公開(GA)とサービス停止

6.4.2.1. 一般公開(GA)以降はSLAが設定され、正規の使用料が課せられます。

6.4.3. Azureの更新情報の取得