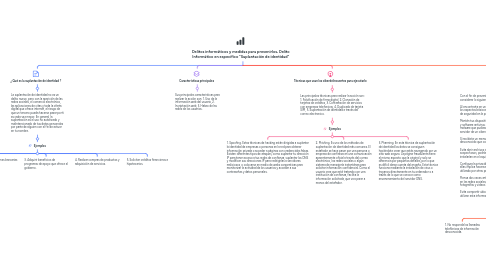

1. ¿ Qué es la suplantación de identidad ?

1.1. La suplantación de identidad no es un delito nuevo, pero con la aparición de las redes sociales, el comercio electrónico, las aplicaciones de citas y toda la oferta digital que ofrece internet, el riesgo de que un tercero pueda hacerse pasar por ti es cada vez mayor. En general, la suplantación es el uso no autorizado y malintencionado de tus datos personales por parte de alguien con el fin de actuar en tu nombre.

1.1.1. Ejemplos

1.1.1.1. 1. Difamar, amenazar y acosar a otras personas.

1.1.1.2. 2. Realizar transacciones bancarias no autorizadas.

1.1.1.3. 3. Adquirir beneficios de programas de apoyo que ofrece el gobierno.

1.1.1.4. 4. Realizar compras de productos y adquisición de servicios.

1.1.1.5. 5. Solicitar créditos financieros e hipotecarios.

2. Características principales

2.1. Sus principales caracteristicas para realizar la acción son: 1. Uso de la información web del usuario, 2. Incriptación web, 3. Hakeo de las redes de los usuarios.

3. Técnicas que usan los ciberdelincuentes para ejecutarlo

3.1. Las principales técnicas para realizar la acción son: 1. Falsificación de firma digital, 2. Clonación de tarjetas de créditos, 3. Contratación de servicios con empresas telefonicas, 4. Duplicado de tarjeta SIM, 5. Suplantación de identidad a través del correo electronico.

3.1.1. Ejemplos

3.1.1.1. 1. Spoofing. Estas técnicas de hacking están dirigidas a suplantar la identidad de empresas o personas en la red para obtener información privada o acceder a páginas con credenciales falsas. Existen diferentes tipos de ataques, como suplantar tu dirección IP para tener acceso a tus redes de confianza, suplantar los DNS y modificar sus direcciones IP para redirigirlas a servidores maliciosos, o colocarse en medio de webs corporativas para monitorizar la actividad de los usuarios y acceder a sus contraseñas y datos personales.

3.1.1.2. 2. Phishing. Es uno de los métodos de suplantación de identidad más comunes. El estafador se hace pasar por una persona o empresa de confianza en una comunicación aparentemente oficial a través del correo electrónico, las redes sociales o algún sistema de mensajería instantánea para solicitar información confidencial. Como el usuario cree que está tratando con una institución de confianza, facilita la información solicitada, que va a parar a manos del estafador.

3.1.1.3. 3. Pharming. En esta técnica de suplantación de identidad los datos se consiguen haciéndote creer que estás navegando por un sitio web seguro. La página fraudulenta tiene el mismo aspecto que la original y solo se diferencia por pequeños detalles, por lo que es difícil darse cuenta del engaño. Esta técnica funciona mediante la instalación de virus o troyanos directamente en tu ordenador o a través de lo que se conoce como envenenamiento del servidor DNS.

4. Medidas para prevenirlo

4.1. Con el fin de prevenir ser víctimas del robo de identidad se recomienda considerar lo siguiente: Al encontrarte en un sitio donde ingreses datos personales o financieros identifica los aspectos básicos de seguridad como el nombre correcto de la url, el candado de seguridad en la página y el protocolo de seguridad “https”. Mantén tus dispositivos electrónicos con las últimas actualizaciones de seguridad y software antivirus actualizado, esto te protegerá ante un virus informático o malware que pudiese estar captando información en tu equipo, enviándola al servidor de un ciberdelincuente. Si recibiste un mensaje o correo electrónico sospechoso de un remitente desconocido que contenga ligas de enlace evita ingresar a estas. Evita abrir archivos de música, imágenes o con la extensión “.exe” de correos sospechosos, podrían tener ocultos códigos maliciosos que al ejecutarse se instalarían en el equipo. Configura la privacidad en tus de redes sociales, lo que compartes a través de ellas implica hacerse de carácter público y está fuera de tus manos que sea utilizado por otras personas. Piensa dos veces antes de compartir videos o fotografías personales y familiares en las redes sociales, recuerda que existen millones de perfiles falsos con fotografías y videos editados que fueron robados de otros perfiles. Evita compartir ubicaciones de lugares que visitas, los ciberdelincuentes también utilizan esta información con fines lucrativos.

4.1.1. Ejemplos

4.1.1.1. 1. No responda las llamadas telefónicas de información desconocida.

4.1.1.2. 2. No brindar información coinfidencial por llamadas, mensajes o correos electronicos.

4.1.1.3. 3. No brindar acceseso a terceros, mucho menos a desconocidos por la web.