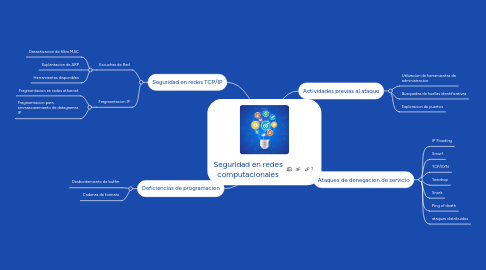

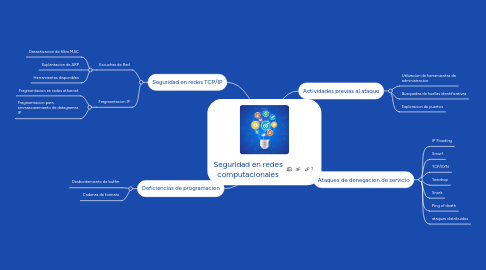

Seguridad en redes computacionales

von Kevin Ordoñez

1. Seguridad en redes TCP/IP

1.1. Escuchas de Red

1.1.1. Desactivacion de filtro MAC

1.1.2. Suplantacion de ARP

1.1.3. Herramientas disponibles

1.2. Fragmentacion IP

1.2.1. Fragmentacion en redes ethernet

1.2.2. Fragmentacion para emmascaramiento de datagramas IP