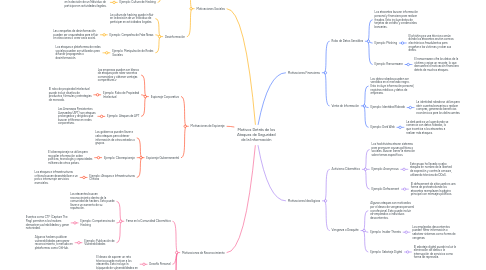

1. Motivaciones Sociales

1.1. Presión Social

1.1.1. La presión de grupos o comunidades puede llevar a individuos a participar en ataques cibernéticos.

1.1.2. Ejemplo: Grupos de Chat

1.1.2.1. Los grupos en línea pueden alentar a sus miembros a participar en ataques, creando un sentido de pertenencia.

1.1.3. Ejemplo: Cultura de Hacking

1.1.3.1. La cultura de hacking puede influir en la decisión de un individuo de participar en actividades ilegales.

1.2. Desinformación

1.2.1. La cultura de hacking puede influir en la decisión de un individuo de participar en actividades ilegales.

1.2.2. Ejemplo: Campañas de Fake News

1.2.2.1. Las campañas de desinformación pueden ser orquestadas para influir en elecciones o crear caos social.

1.2.3. Ejemplo: Manipulación de Redes Sociales

1.2.3.1. Los ataques a plataformas de redes sociales pueden ser utilizados para difundir propaganda o desinformación.

2. Motivaciones de Espionaje

2.1. Espionaje Corporativo

2.1.1. Las empresas pueden ser blanco de ataques para robar secretos comerciales y obtener ventajas competitivas.v

2.1.2. Ejemplo: Robo de Propiedad Intelectual

2.1.2.1. El robo de propiedad intelectual puede incluir diseños de productos, fórmulas y estrategias de mercado.

2.1.3. Ejemplo: Ataques de APT

2.1.3.1. Las Amenazas Persistentes Avanzadas (APT) son ataques prolongados y dirigidos que buscan infiltrarse en redes corporativas.

2.2. Espionaje Gubernamental

2.2.1. Los gobiernos pueden llevar a cabo ataques para obtener información de otros estados o grupos.

2.2.2. Ejemplo: Ciberespionaje

2.2.2.1. El ciberespionaje se utiliza para recopilar información sobre políticas, tecnología y capacidades militares de otros países.

2.2.3. Ejemplo: Ataques a Infraestructuras Críticas

2.2.3.1. Los ataques a infraestructuras críticas buscan desestabilizar a un país o interrumpir servicios esenciales.

3. Motivaciones de Reconocimiento

3.1. Fama en la Comunidad Cibernética

3.1.1. Los atacantes buscan reconocimiento dentro de la comunidad de hackers. Esto puede llevar a un aumento de su reputación.

3.1.2. Ejemplo: Competencias de Hacking

3.1.2.1. Eventos como CTF (Capture The Flag) permiten a los hackers demostrar sus habilidades y ganar notoriedad.

3.1.3. Ejemplo: Publicación de Vulnerabilidades

3.1.3.1. Algunos hackers publican vulnerabilidades para ganar reconocimiento, a menudo en plataformas como GitHub.

3.2. Desafío Personal

3.2.1. El deseo de superar un reto técnico puede motivar a los atacantes. Esto incluye la búsqueda de vulnerabilidades en sistemas complejos.

3.3. Ejemplo: Hackeo Ético

3.3.1. Los hackers éticos buscan vulnerabilidades para ayudar a las organizaciones a mejorar su seguridad, pero algunos pueden cruzar la línea.

3.4. Ejemplo: Juegos de Hacking

3.4.1. Los juegos y simulaciones de hacking pueden atraer a individuos que buscan desafíos técnicos.

4. Motivaciones Financieras

4.1. Robo de Datos Sensibles

4.1.1. Los atacantes buscan información personal y financiera para realizar fraudes. Esto incluye datos de tarjetas de crédito y credenciales bancarias.

4.1.2. Ejemplo: Phishing

4.1.2.1. El phishing es una técnica común donde los atacantes envían correos electrónicos fraudulentos para engañar a las víctimas y robar sus datos.

4.1.3. Ejemplo: Ransomware

4.1.3.1. El ransomware cifra los datos de la víctima y exige un rescate, lo que demuestra la motivación financiera detrás de muchos ataques.

4.2. Venta de Información

4.2.1. Los datos robados pueden ser vendidos en el mercado negro. Esto incluye información personal, registros médicos y datos de empresas.

4.2.2. Ejemplo: Identidad Robada

4.2.2.1. La identidad robada se utiliza para abrir cuentas bancarias o realizar compras, generando beneficios económicos para los delincuentes.

4.2.3. Ejemplo: Dark Web

4.2.3.1. La dark web es un lugar donde se comercia con datos robados, lo que incentiva a los atacantes a realizar más ataques.

5. Motivaciones Ideológicas

5.1. Activismo Cibernético

5.1.1. Los hacktivistas atacan sistemas para promover causas políticas o sociales. Buscan llamar la atención sobre temas específicos.

5.1.2. Ejemplo: Anonymous

5.1.2.1. Este grupo ha llevado a cabo ataques en nombre de la libertad de expresión y contra la censura, utilizando técnicas de DDoS.

5.1.3. Ejemplo: Defacement

5.1.3.1. El defacement de sitios web es una forma de protesta donde los atacantes reemplazan la página principal con mensajes políticos.

5.2. Venganza o Desquite

5.2.1. Algunos ataques son motivados por el deseo de venganza personal o profesional. Esto puede incluir ex-empleados o individuos descontentos.

5.2.2. Ejemplo: Insider Threats

5.2.2.1. Los empleados descontentos pueden filtrar información o sabotear sistemas como forma de venganza.

5.2.3. Ejemplo: Sabotaje Digital

5.2.3.1. El sabotaje digital puede incluir la eliminación de datos o la interrupción de servicios como forma de represalia.