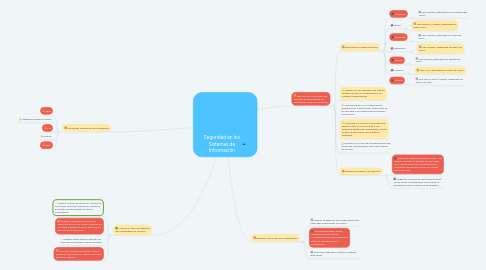

1. Principales filtraciones de información

1.1. eBay

1.2. Heartland Payment System

1.3. TjX

1.4. Epsilon

1.5. Sony

2. ¿Cual es el valor de negocios de la seguridad y el control?

2.1. Analisis forense de sistemas: Proceso de recolectar, examinar, autenticar, preservar y analizar cientificamente los datos informaticos.

2.2. Auditoria: Examina el entorno de seguridad general de la firma, ademas de controlar el gobierno de los sistemas de información individuales.

2.3. Firewalls: Evita que los usuarios sin autorización accedan a redes privadas.

2.4. Antivirus: Detecta, previene y elimina malware, virus, gusanos, caballos de troya, spyware y adware.

3. Ejemplos de crimen por computadora

3.1. Pishing: Establecen sitios web falsos para pedir datos personales a usuarios.

3.2. Gemelos malvados: Redes inalambricas que simulan conexiones de wifi de confianza a internet, utilizadas pors estafadores.

3.3. Pharming: Redirige a usuarios a paginas web falsas.

4. ¿Por qué son vulnerables los sistemas de información a la destrucción, el error y el abuso?

4.1. Ejemplos de Código malicioso

4.1.1. Conflicker

4.1.1.1. Tipo Gusano, detectado en noviembre del 2008.

4.1.2. Storm

4.1.2.1. Tipo Gusano / Caballo, detectado en enero 2007.

4.1.3. Sasser.ftp

4.1.3.1. Tipo Gusano, detectado en mayo del 2004.

4.1.4. MyDoom.A

4.1.4.1. Tipo Gusano, Detectado en enero del 2004.

4.1.5. Sobig.F

4.1.5.1. Tipo Gusano, detectado en agosto del 2003.

4.1.6. iLoveyou

4.1.6.1. Tipo Virus, detectado en mayo del 2000.

4.1.7. Melissa

4.1.7.1. Tipo Macro virus / Gusano, detectado en marzo de 1999.

4.2. Hackers: Es un individuo que intenta obtener acceso sin autorización a un sistema computacional.

4.3. Cibervandalismo: Es la interrupción, desfiguración o destrucción intencional de un sitio web o un sistema de información corporación.

4.4. Spoofing: Es la acción informatica de redireccionar un vinculo web a una dirección distinta de la propuesta, donde el sitio se hace pasar por el destino esperado.

4.5. Sniffing: Es un tipo de programa espia que monitorea la información que viaja a través de una red.

4.6. Ataque de negación de servicios

4.6.1. Ataque de negación de servicio DoS: Los hackers inundan un servidor de red o web con muchos miles de comunicaciones o solicitudes de servicios falsas para hacer que la red falle.

4.6.2. Negación de servicios distribuida (DDoS): Utiliza varias computadoras para saturar la red desde muchos puntos de lanzamiento.