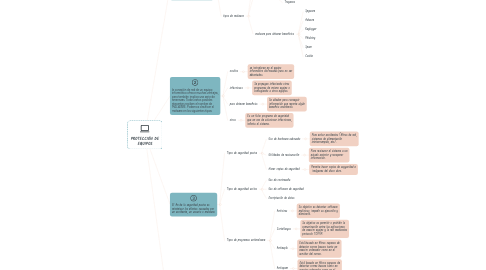

1. su objetivo es mantener la integridad, la disponibilidad y la confidencialidad de un sistema informático.

1.1. confidencialidad

1.1.1. impide la visualización de a información del sistema informático a los usuarios que no gocen de ese permiso.

1.2. disponibilidad

1.2.1. el sistema informático debe estar disponible en óptimas condiciones y en todo momento para los usuarios permitidos.

1.3. integridad

1.3.1. impide la modificación de la información y la configuración del sistema informático a los usuarios no autorizados para ello.

1.4. tipos de malware

1.4.1. malware infeccioso

1.4.1.1. Virus

1.4.1.2. Gusanos

1.4.2. malware oculto

1.4.2.1. Rootkits

1.4.2.2. Troyanos

1.4.3. malware para obtener beneficios

1.4.3.1. Spyware

1.4.3.2. Adware

1.4.3.3. Keylogger

1.4.3.4. Phishing

1.4.3.5. Spam

1.4.3.6. Cookie

2. la conexión de red de un equipo informático ofrece muchas ventajas, pero también implica una serie de amenazas. Todos estos posibles atacantes reciben el nombre de MALWARE. Podemos clasificar el malware en los siguientes tipos:

2.1. ocultos

2.1.1. se introducen en el equipo informático disfrazadas para no ser detectados.

2.2. infecciosos

2.2.1. Se propagan infectando otros programas de mismo equipo o contagiando a otros equipos.

2.3. para obtener beneficios

2.3.1. Se añaden para conseguir información que reporte algún beneficio económico.

2.4. otros

2.4.1. Es un falso programa de seguridad que en vez de solucionar infecciones, infecta el sistema.

3. El fin de la seguridad pasiva es minimizar los efectos causados por un accidente, un usuario o malware.

3.1. Tipos de seguridad pasiva

3.1.1. Uso de hardware adecuado

3.1.1.1. Para evitar accidentes (filtros de red, sistemas de alimentación ininterrumpida, etc).

3.1.2. Utilidades de restauración

3.1.2.1. Para restaurar el sistema a un estado anterior y recuperar información.

3.1.3. Hacer copias de seguridad

3.1.3.1. Permite hacer copias de segguridad e imágenes del disco duro.

3.2. Tipos de seguridad activa

3.2.1. Uso de contraseña

3.2.2. Uso de software de seguridad

3.2.3. Encriptación de datos

3.3. Tipos de programas antimalware

3.3.1. Antivirus

3.3.1.1. Su objetivo es detectar software malicioso, impedir su ejecución y eliminarlo.

3.3.2. Cortafuegos

3.3.2.1. Su objetivo es permitir o prohibir la comunicación entre las aplicaciones de nuestro equipo y la red mediantes protocolo TCP/IP.

3.3.3. Antiespía

3.3.3.1. Está basado en filtros capaces de detectar correo basura tanto en nuestro ordenador como en el servidor del correo.

3.3.4. Antispam

3.3.4.1. Está basado en filtros capaces de detectar correo basura tanto en nuestro ordenador como en el servidor del correo.

4. Las principales medidas que incrementan el nivel de seguridad en las redes inalámbricas.

4.1. SSID

4.1.1. Es el nombre de la red, cámbialo y evita difundirlo.

4.2. Usuario y contraseña

4.2.1. Cambia las claves para evitar que entren en la configuración de router.

4.3. DHCP e IP

4.3.1. Desactiva la asignación dinámica de direcciones IP y obliga a usar unas IP determinadas para complicar el acceso a extraños.

4.4. MAC

4.4.1. Filtra las direcciones MAC para que solo accedan las personas que deseen.

4.5. WEP/WPA

4.5.1. Se trata de dos posibilidades de encriptar los datos que circulan por la wifi.