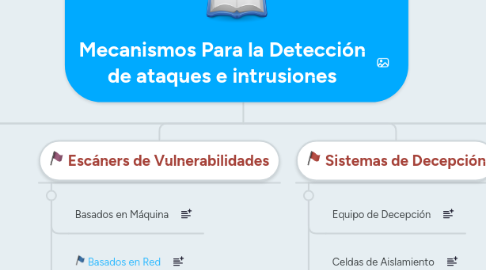

Mecanismos Para la Detección de ataques e intrusiones

por Maldin J. González

1. Detención de Ataques Distribuidos

1.1. Esquema Tradicional

1.2. Análisis Descentralizado

1.2.1. Mediante código móvil

1.2.2. Mediante paso de mensajes

2. Necesidad de Mecanismos

2.1. Protocolo HTTPS

2.1.1. Fases del atacante

2.1.1.1. Vigilancia

2.1.1.2. Explotación de Servicios

2.1.1.3. Ocultación de huella

2.1.1.4. Extracción de Info

3. Sistemas de Detención de Intrusos

3.1. Antecedentes

3.1.1. IDES

3.1.2. Discovery

3.1.3. MIDAS

3.2. Arquitectura General

3.2.1. Precisión

3.2.2. Eficiencia

3.2.3. Rendimiento

3.2.4. Escalabilidad

3.2.5. Tolerancia En Fallos

3.3. Recolectores de info.

3.3.1. Sensores

3.3.1.1. Basados en equipo y aplicación

3.3.1.2. Basados en Red

3.4. Procesadores de Eventos

3.4.1. Analizadores

3.4.1.1. Basados en Reconocimiento de Patrones

3.4.1.2. Basados en Transiciones de Estado

3.4.1.3. Basado en anomalías

3.5. Unidades de Respuesta

3.5.1. Basadas en Equipo

3.5.2. Basadas en RED

3.6. Elementos de Almacenamiento

4. Escáners de Vulnerabilidades

4.1. Basados en Máquina

4.2. Basados en Red

4.2.1. Prueba por explotación

4.2.2. Métodos de inferencia