1. Beneficios

1.1. Establecimeinto de una metodologia de gestion de la seguridad clara y estructurada

1.2. Reduccion del riesgo de perdida, robo o corrupcion de informacion

1.3. Los clientes tienen acceso a la información a través de medidas de seguridad.

1.4. Los riesgos y sus controles son continuamente revisados.

1.5. Confianza de clientes y socios estratégicos por la garantía de calidad y conformidad comercial.

1.6. Las auditorias externas ayudan periódicamente a identificar las debilidades del sistema y las áreas a mejorar.

1.7. Posibilidad de integrarse con otros sistemas de gestión (ISO 9001, ISO 14001,etc.,)

1.8. Continuidad de las operaciones necesarias de negocio tras incidentes de gravedad.

1.9. Conformidad de clientes y socios estratégicos por la garantía de calidad y confidencialidad comercial.

1.10. Confianza y reglas clarar para las personas de la organización.

1.11. Reduccion de costes y mejora de los procesos y servicios.

1.12. Aumento de la motivación y satisfaccion del personal.

1.13. aumento de la seguridad en base a la gestión de procesos en vez de la compra sistemática de productos y tecnologías.

2. Adopta el modelo PDCA

2.1. Alcances

2.1.1. Compromiso de la dirección.

2.1.2. Planificación

2.1.3. Fechas

2.1.4. Responsables

2.2. PLANEAR

2.2.1. Define alcance del SGSI

2.2.2. Define políticas de seguridad

2.2.3. Metodología de evaluación de riesgos.

2.2.4. Inventario de activos

2.2.5. Identifica amenazas y vulnerabilidades

2.2.6. Identifica impactos

2.2.7. Análisis y evaluación de riesgos

2.2.8. Seleccion de control y SOA

2.3. HACER

2.3.1. Definir plan de tratamiento de riesgos.

2.3.2. Implantar plan de tratamiento de riesgos.

2.3.3. Implementar los controles.

2.3.4. Formación y concienciación.

2.3.5. Operar el SGSI

2.4. VERIFICAR

2.4.1. Revisar el SGSI

2.4.2. Medir eficacia de los controles

2.4.3. Revisar riesgos residuales.

2.4.4. Realizar auditorias internas del SGSI.

2.4.5. Registrar acciones y eventos.

2.5. ACTUAR

2.5.1. Implantar mejoras.

2.5.2. Acciones correctivas.

2.5.3. Acciones preventivas.

2.5.4. Comprobar eficacia de las acciones.

3. Bibliográfica.

3.1. http://www.iso27000.es/download/doc_iso27000_all.pdf

4. ¿Que es ?

4.1. Es un conjunto de estándares desarrollados o en fase de desarrollo por ISO (International Organization for Estandardization) e IEC (International Electrotechnical Commission) que proporción gestión de seguridad de la información.

4.1.1. Para

4.1.1.1. Cualquier organización publica o privada grande o pequeña

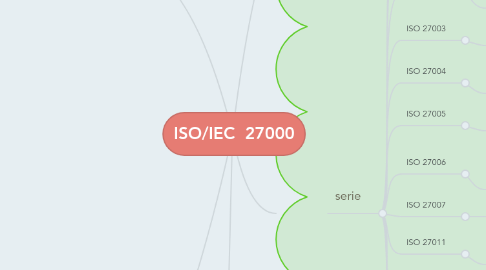

5. serie

5.1. ISO 27000

5.1.1. Es la visión general del sistema de gestión de la seguridad de la información.

5.2. ISO 27001

5.2.1. Contiene los requisitos del sistema de gestión de control de la seguridad de la información.

5.3. ISO 27002

5.3.1. Es una guía de buenas practicas que describe los objetivos de control y controles recomendables en cuanto a seguridad de la información.

5.4. ISO 27003

5.4.1. Son los aspectos críticos para implementar el SGSI.

5.5. ISO 27004

5.5.1. Especifica las métricas y las técnicas de medida aplicable para determinar la eficacia de un SGSI y de los controles relacionados.

5.6. ISO 27005

5.6.1. Establece las directrices para la gestión del riesgo en la seguridad de la información.

5.7. ISO 27006

5.7.1. Especifica los requisitos para la acreditación de entidades de auditoria y certificación de sistemas de gestión de seguridad de la información.

5.8. ISO 27007

5.8.1. Consiste en una guía de auditoria de un SGSI.

5.9. ISO 27011

5.9.1. Consiste en una guía de gestión de seguridad de la información especifica para telecomunicaciones.

5.10. ISO 27031

5.10.1. Guía de continuidad de negocio en cuanto a tecnología de la información y comunicaciones.

5.11. ISO 27032

5.11.1. Guía de ciberseguridad.

5.12. ISO 27033

5.12.1. Es una norma de seguridad en 7 partes: gestión de seguridad de redes, arquitectura de seguridad, escenarios de redes de referencia, arquitectura de seguridad de redes, escenario de red de referencia, aseguramiento de las comunicaciones entre redes mediante gateways, acceso remoto, aseguramiento de comunicaciones en redes mediante VPNS.

5.13. ISO 27034

5.13.1. Guía de seguridad de aplicaciones.

5.14. ISO 27099

5.14.1. define directrices para apoyar la interpretación y aplicación en la salud informática de la norma ISO/IEC 27002 y es un complemento de la norma.