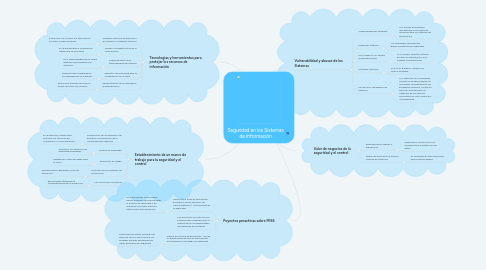

1. Poyectos peracticas sobre MISS

1.1. Mejora de la toma de deciciónes: evaluación de los servicios de subcontratación ( outsourcing) de la seguridad

1.1.1. En la actualidad las empresas tienen la opción de subcontratar la función de seguridad o de mantener su propio personal interno para este propósito

1.2. Los proyectos en esta sección prpporcionan experiencia en el análisis de las vulnerabilidades de seguridad de Software

1.3. Mejora de la toma de decisiones: uso de Software hojas de cálculo para realizar una evaluación del riesgo de seguridad

1.3.1. Este proyecto utiliza Software de hojas de calculo para calcular las perdidas anuales anticipadas de varias amenazas de seguridad

2. Establecimiento de un marco de trabajo para la seguridad y el control

2.1. Planificación de recuperación de dsastres y planificación de la continuidad de negocios

2.1.1. Es la intención, planes para restaurar los servicios de commputo y comunicaciones

2.2. Politica de Seguridad

2.2.1. Asemejan los objetivos de seguridad aceptables

2.3. Evaluacion de riesgo

2.3.1. Establece el nivel de riesgo para la firma

2.4. Controles de los sistemas de Información

2.4.1. Brinda controls generales como de aplicación

2.5. La funcion de la Auditoria

2.5.1. Revisa exhaustivamente y sisstematicamente las auditorias

3. Tecnologias y herramientas para protejer los recursos de información

3.1. Firewalls sistemas de detección de intrusos y Software antivirus

3.1.1. Evitan que los usuarios sin autorización accedan a redes privadas

3.2. Cifrado e infraestructura de la clave pública

3.2.1. Es la que proteje la Información digital que se almacena

3.3. Aseguramiento de la disponibilidad del sistema

3.3.1. Es la disponibilidad de las redes digitales para asegurar sus sistemas

3.4. Aspectos de seguridad para la computación en la nube

3.4.1. Desafios para la seguridad y confiabilidad de los sistemas

3.5. Administración de la identidad y la autenticación

3.5.1. Examina el proceso de llevar el riesgo de todos los usuarios

4. Vulnerabilidad y abusos de los Sistemas

4.1. Vulnerabilidad de Software

4.1.1. Los errores de software representan una constante amenaza para los sistemas de información

4.2. Amenazas Internas

4.2.1. Los empleados representan graves problemas de seguridad

4.3. Los Hackeos y los delitos computacionales.

4.3.1. Los Hackers intentan obtener acceso sin autorización a un sistema computacional.

4.4. Sotfware Malicioso

4.4.1. Son virus, gusanos, caballos de troya y Spywase

4.5. Por qué son vulnerables los sistemas

4.5.1. Los sistemas son vulnerables porque los programadores no entienden completamente los programas internos, ya que no tiene en cuenta todos los aspectos de los sitemas informaticos y esto causa una vulnerabilidad.

5. Valor de negocios de la seguridad y el control

5.1. Requerimientos legales y regulatorios

5.1.1. Seguridad y control con mas variedad para la protección de datos

5.2. Evidencia electrónica y análisis Forense de Sistemas

5.2.1. Es fundamental para responder alas acciones legales