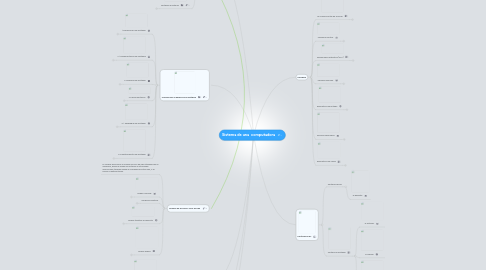

1. software

1.1. software de aplicacion

1.1.1. Es aquel que permite a los usuarios llevar a cabo una o varias tareas específicas, en cualquier campo de actividad susceptible de ser automatizado o asistido, con especial énfasis en los negocios.

1.2. Software de programación

1.2.1. Es el conjunto de herramientas que permiten al programador desarrollar programas informáticos, usando diferentes alternativas y lenguajes de programación, de una manera práctica. Incluyen básicamente

1.3. sotfware malintencionado

1.3.1. gusanos

1.3.1.1. es un malware que tiene la propiedad de duplicarse a sí mismo. Los gusanos utilizan las partes automáticas de un sistema operativo que generalmente son invisibles al usuario.Los gusanos informáticos se propagan de ordenador a ordenador, pero a diferencia de un virus, tiene la capacidad a propagarse sin la ayuda de una persona.Lo más peligroso de los worms o gusanos informáticos es su capacidad para replicarse en tu sistema, por lo que tu ordenador podría enviar cientos o miles de copias de sí mismo, creando un efecto devastador enorme

1.3.2. virus

1.3.2.1. programa que, al ejecutarse, se propaga infectando otros softwares ejecutables dentro de la misma computadora. Los virus también pueden tener un payload que realice otras acciones a menudo maliciosas, por ejemplo, borrar archivos.

1.3.3. Puertas traseras o Backdoors

1.3.3.1. es un método para eludir los procedimientos habituales de autenticación al conectarse a una computadora. Una vez que el sistema ha sido comprometido (por uno de los anteriores métodos o de alguna otra forma), puede instalarse una puerta trasera para permitir un acceso remoto más fácil en el futuro. Las puertas traseras también pueden instalarse previamente al software malicioso para permitir la entrada de los atacantes.

1.3.4. Drive-by Downloads

1.3.4.1. son sitios que instalan spyware o códigos que dan información de los equipos sin que el usuario se percate.

1.3.5. Rootkits

1.3.5.1. modifican el sistema operativo de una computadora para permitir que el malware permanezca oculto al usuario. Por ejemplo, los rootkits evitan que un proceso malicioso sea visible en la lista de procesos del sistema o que sus ficheros sean visibles en el explorador de archivos.

1.3.6. Troyanos

1.3.6.1. son programas maliciosos que están disfrazados como algo inocuo o atractivo que invitan al usuario a ejecutarlo ocultando un software malicioso. Ese software, puede tener un efecto inmediato y puede llevar muchas consecuencias indeseables, por ejemplo, borrar los archivos del usuario o instalar más programas indeseables o maliciosos.

1.3.7. Spyware

1.3.7.1. son creados para recopilar información sobre las actividades realizadas por un usuario y distribuirla a agencias de publicidad u otras organizaciones interesadas. Algunos de los datos que recogen son las páginas web que visita el usuario y direcciones de e mail, a las que después se envía spam.

1.3.8. Adware

1.3.8.1. muestran publicidad al usuario de forma intrusiva en forma de ventanas emergentes (pop-up) o de cualquier otra forma.

1.3.9. Hijacking

1.3.9.1. son programas que realizan cambios en la configuración del navegador web.

1.3.10. Keyloggers

1.3.10.1. monitorizan todas las pulsaciones del teclado y las almacenan para un posterior envío al creador

1.3.11. Stealers

1.3.11.1. roban información privada pero solo la que se encuentra guardada en el equipo. Al ejecutarse comprueban los programas instalados en el equipo y si tienen contraseñas recordadas.

1.3.12. Dialers

1.3.12.1. Los dialers son programas maliciosos que toman el control del módem dial-up, realizan una llamada a un número de teléfono de tarificación especial, muchas veces internacional, y dejan la línea abierta cargando el coste de dicha llamada al usuario infectado. La forma más habitual de infección suele ser en páginas web que ofrecen contenidos gratuitos pero que solo permiten el acceso mediante conexión telefónica. Suelen utilizar como señuelos videojuegos, salva pantallas, pornografía u otro tipo de material. Actualmente la mayoría de las conexiones a Internet son mediante ADSL y no mediante módem, lo cual hace que los dialers ya no sean tan populares como en el pasado.

1.3.13. Botnets

1.3.13.1. son redes de computadoras infectadas, también llamadas "zombies", que pueden ser controladas a la vez por un individuo y realizan distintas tareas. Este tipo de redes son usadas para el envío masivo de spam o para lanzar ataques DDoS contra organizaciones como forma de extorsión o para impedir su correcto funcionamiento. La ventaja que ofrece a los spammers el uso de ordenadores infectados es el anonimato, que les protege de la persecución policial.

1.3.14. rogue software

1.3.14.1. hacen creer al usuario que la computadora está infectada por algún tipo de virus u otro tipo de software malicioso, esto induce al usuario a pagar por un software inútil

1.3.15. Ransomware

1.3.15.1. También llamados criptovirus o secuestradores, son programas que cifran los archivos importantes para el usuario, haciéndolos inaccesibles, y piden que se pague un "rescate" para poder recibir la contraseña que permite recuperar los archivos. I

1.4. Software de sistema

1.4.1. Su objetivo es desvincular adecuadamente al usuario y al programador de los detalles del sistema informático en particular que se use, aislándolo especialmente del procesamiento referido a las características internas de: memoria, discos, puertos y dispositivos de comunicaciones, impresoras, pantallas, teclados, etc. El software de sistema le procura al usuario y programador adecuadas interfaces de alto nivel, controladores, herramientas y utilidades de apoyo que permiten el mantenimiento del sistema global.

2. Proceso para el desarrollo de software

2.1. 1.Planificación del software

2.1.1. La importante tarea a la hora de crear un producto de software es obtener los requisitos o el análisis de los requisitos. Los clientes suelen tener una idea más bien abstracta del resultado final, pero no sobre las funciones que debería cumplir el software. Una vez que se hayan recopilado los requisitos del cliente, se debe realizar un análisis del ámbito del desarrollo

2.2. 2.1.Implementación del software

2.2.1. La implementación es parte del proceso en el que los ingenieros de software programan el código para el proyecto.

2.3. 2.2.pruebas del software

2.3.1. Las pruebas de software son parte esencial del proceso de desarrollo del software. Esta parte del proceso tiene la función de detectar los errores de software lo antes posible.

2.4. 2.3.documentación

2.4.1. La documentación del diseño interno del software con el objetivo de facilitar su mejora y su mantenimiento se realiza a lo largo del proyecto.

2.5. 3.1. Despliegue del software

2.5.1. El despliegue comienza cuando el código ha sido suficientemente probado, ha sido aprobado para su liberación y ha sido distribuido en el entorno de producción.

2.6. 3.2.mantenimiento del software

2.6.1. El mantenimiento y mejora del software de un software con problemas recientemente desplegado puede requerir más tiempo que el desarrollo inicial del software. Es posible que haya que incorporar código que no se ajusta al diseño original con el objetivo de solucionar un problema o ampliar la funcionalidad para un cliente. Si los costes de mantenimiento son muy elevados puede que sea oportuno rediseñar el sistema para poder contener los costes de mantenimiento.

3. Modelos de proceso o ciclo de vida

3.1. El modelo de proceso o modelo de ciclo de vida utilizado para el desarrollo, define el orden de las tareas o actividades involucradas,también define la coordinación entre ellas, y su enlace y realimentación.

3.2. Modelo cascada

3.2.1. El modelo en cascada puro difícilmente se utiliza tal cual, pues esto implicaría un previo y absoluto conocimiento de los requisitos, la no volatilidad de los mismos (o rigidez) y etapas subsiguientes libres de errores; ello sólo podría ser aplicable a escasos y pequeños sistemas a desarrollar.

3.3. Modelos evolutivos

3.3.1. Los evolutivos son modelos iterativos, permiten desarrollar versiones cada vez más completas y complejas, hasta llegar al objetivo final deseado; incluso evolucionar más allá, durante la fase de operación.

3.4. Modelo iterativo incremental

3.4.1. El incremental es un modelo de tipo evolutivo que está basado en varios ciclos Cascada Realimentados aplicados repetidamente, con una filosofía iterativa.

3.5. Modelo espiral

3.5.1. Es un modelo evolutivo que conjuga la naturaleza iterativa del modelo MCP con los aspectos controlados y sistemáticos del Modelo Cascada. Proporciona potencial para desarrollo rápido de versiones incrementales. En el modelo Espiral el software se construye en una serie de versiones incrementales. En las primeras iteraciones la versión incremental podría ser un modelo en papel o bien un prototipo. En las últimas iteraciones se producen versiones cada vez más completas del sistema diseñado.

4. complejidad del sotfware

4.1. Complejidad arbitraria del software.

4.1.1. Es a la que se enfrenta un programador solitario, por ejemplo simular una calculadora (este tipo de complejidad es la menor en comparación al otro tipo).

4.2. Complejidad industrial del software.

4.2.1. Cuando están involucrados más de un programador, implica muchos algoritmos. Una característica distintiva del software industrial es que resulta sumamente difícil para el desarrollador individual comprender todas las sutilezas de su diseño. Lamentablemente, parece ser una propiedad esencial de todos los sistemas de software de gran tamaño.

5. retroalimentacion de sotfware

5.1. la retroalimentación cumple la función de comunicación entre el emisor y el receptor, como resultado de una acción o proceso,y se utiliza al momento de observar el software ya que este lo que nos trasmite es información.

6. Ambiente o Entorno grafico

6.1. La interfaz gráfica de usuario es un programa informático que actúa de interfaz de usuario, utilizando un conjunto de imágenes y objetos gráficos para representar la información y acciones disponibles en la interfaz. Su principal uso, consiste en proporcionar un entorno visual sencillo para permitir la comunicación con el sistema operativo de una máquina o computador.

7. hardware

7.1. La Unidad Central de Proceso

7.1.1. es el componente principal del ordenador y otros dispositivos programables, que interpreta las instrucciones contenidas en los programas y procesa los datos. Las CPU proporcionan la característica fundamental del ordenador digital (la programabilidad) y son uno de los componentes necesarios encontrados en los ordenadores de cualquier tiempo, junto con la memoria principal y los dispositivos de entrada/salida.

7.2. Unidad de control

7.2.1. es uno de los tres bloques funcionales principales en los que se divide una unidad central de procesamiento (CPU). Los otros dos bloques son la unidad de proceso y el bus de entrada/salida.

7.3. unidad logica artimetica (ALU)

7.3.1. es un circuito digital que calcula operaciones aritméticas (como suma, resta, multiplicación, etc.) y operaciones lógicas (si, y, o, no), entre dos números.

7.4. memoria principal

7.4.1. es aquella memoria de un ordenador, donde se encuentran el código de instrucciones y los datos del programa, que es ejecutado actualmente.

7.5. dispositivos de Entrada

7.5.1. Son los que envían información a la unidad de procesamiento, en código binario.

7.6. memoria secundaria

7.6.1. es el conjunto de dispositivos (aparatos) y medios (soportes) de almacenamiento, que conforman el subsistema de memoria de una computadora, junto a la memoria principal.

7.7. dispositivos de Salida

7.7.1. Son los dispositivos que reciben información que es procesada por la CPU y la reproducen para que sea perceptible para la persona.

8. fronteras de pc

8.1. fronteras fisicas

8.1.1. el gabinete

8.2. forntera de software

8.2.1. el antivirus

8.2.2. el firewall

8.2.3. antispyware