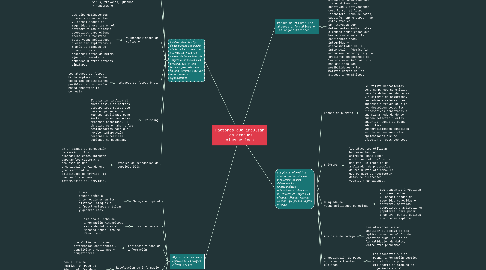

1. Existen diferentes tipos de amenanzas que pueden afectar a los sistemas de información, estos son algunos de los vectores de ataques informaticos más comunes, existen más tecnicas, pero estas son las mas comunes a las que se enfrentan las organizaciones

1.1. Ingenieria social

1.1.1. Este vector de ataque se basa en manipular psicológicamente a las personas para obtener información confidencial o acceso a sistemas, se suelen usar tecnicas como el phishing, vishing o el smishing para engañar a las victimas

1.2. Malware

1.2.1. El malware es un software malicioso diseñado para infiltrarse en sistemas y realizar acciones no autorizadas. Los tipos de malware comunes incluyen virus, troyanos, gusanos y ransomware

1.3. Vulnerabilidades de software

1.3.1. Los ciberdelincuentes buscan aprovechar las vulnerabilidades de seguridad presentes en el software y los sistemas operativos para obtener acceso no autorizado. Estas vulnerabilidades pueden ser explotadas a través de ataques de inyección de código, desbordamientos de búfer, ejecución remota de comandos u otros métodos similares.

1.4. Ataques de fuerza bruta

1.4.1. Los ataques de fuerza bruta implican intentar todas las combinaciones posibles de contraseñas hasta encontrar la correcta.

1.5. Phishing

1.5.1. El phishing implica el envío masivo de correos electrónicos falsos que parecen provenir de fuentes legítimas, como instituciones bancarias o empresas conocidas. El objetivo es engañar a los destinatarios para que revelen información personal o realicen acciones no deseadas.

1.6. Ataques de denegación de servicio DDOS

1.6.1. En un ataque de denegación de servicio, los ciberdelincuentes intentan abrumar los sistemas y recursos de una organización enviando una gran cantidad de solicitudes de tráfico, lo que resulta en una interrupción del servicio.

2. Algunos de los motivos o objetivos de los ataques informaticos son

2.1. Sabojate digital

2.1.1. busca causar daños o interrupciones en los sistemas, ataques a infraestructuras críticas y generar caos.

2.2. Lucro ecónomico

2.2.1. implica el robo de información financiera, venta de datos en el mercado negro, fraude financiero

2.3. Espionaje y robo de información

2.3.1. con el fin de obtener información confidencial, beneficiar a gobiernos y competidores

2.4. Recoleccion de información personal

2.4.1. con el fin de realizar un robo de identidad, fraude o extorsión y obtención de datos personales

2.5. Rasomware

2.5.1. es el secuestro y cifrado de información, con el fin de poder extorsionar a las organizaciones

2.6. Curiosidad y desafio

2.6.1. Algunos ataques son realizados por hackers motivados por la emoción del desafío técnico y el afán de demostrar su habilidad o conocimiento en el campo de la seguridad informática

3. Porque se relizan los ataques informaticos en las organnizaciones

3.1. Uno de los activos más importantes de las organizaciones es la información, estos sistemas de información son muy vulnerables a ataques informaticos que tienen diferentes objetivos y motivaciones como lo son el lucro financiero, robo de datos, sabotaje, entre otros. de estos ataques son llevados por delincuentes individuales o grupos organizados que buscan comprometer la confidencialidad, integridad y disponibilidad de la información. Además, la evolución tecnológica y la creciente dependencia de los sistemas informáticos han ampliado las posibilidades y los motivos detrás de los ataques informáticos.

4. Los piratas informáticos utilizan diversas técnicas y herramientas para determinar las vulnerabilidades informáticas y seleccionar los vectores de ataque más efectivos. Algunos métodos comunes que pueden emplear incluyen

4.1. Escano de puertos

4.1.1. Se utiliza herramientas como namp, que se utiliza para la detección de redes y auditoría de seguridad. Los administradores crean informes a través de ella que describen todos los dispositivos conectados a una misma red, donde se pueden detectar puertos abiertos, donde se pueden identificar vulnerabilidades conocidas asociadas con servicios o aplicaciones que se ejecutan en esos puertos.

4.2. Sniffers

4.2.1. los atacantes utilizan herramientas como whireshak para poder monitorear el trafico de una red, Se trata de un analizador de protocolos de red multiplataforma. Lo que permite es recolectar datos de diferentes fuentes y conexiones.

4.3. Busqueda de vulnerabilidades conocidas

4.3.1. Los atacantes investigan activamente las vulnerabilidades de seguridad conocidas en software, sistemas operativos y aplicaciones populares, para poder encontrar puntos debiles que pueden explotar.

4.4. Analisis de código

4.4.1. Los atacantes suelen analizar el codigo de las aplicaciones con el fin de econtrar bugs, fallos en la validación de datos, entre otro problemas

4.5. Investigación de redes sociales y fuentes públicas

4.5.1. Los atacantes suelen reunir información publica con el fin de poder utilizarla en ataques de ingenieria social

4.6. Explotación de vulnerabilidades conocidas

4.6.1. los atacantes suelen expplotar las vulnerabilidades conocidas por medio de aplicaciones o scripts automatizados