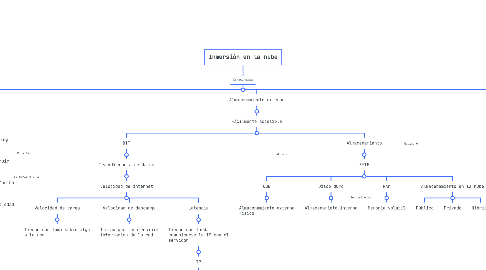

1. Características

1.1. Peligros en la red

1.1.1. ¿Cuáles son estos?

1.1.1.1. Robo de información

1.1.1.2. Robo de identidad

1.1.1.2.1. Datos personales

1.1.1.2.2. Pishing

1.1.1.3. Ciberadicción

1.1.1.3.1. Control

1.1.1.4. Ciberbullying

1.1.1.4.1. Molestado

1.1.1.4.2. Acosado

1.1.1.4.3. Amenazado

1.1.1.5. Interrupción del servicio

1.1.1.6. Grooming

1.1.1.6.1. Conseguir

1.2. Almacenamiento externo

1.2.1. Fácilmente accesible

1.2.1.1. BIT

1.2.1.1.1. Transferencia de datos

1.2.1.2. Almacenamiento

1.2.1.2.1. BYTE

1.3. Virus

1.3.1. Malware

1.3.1.1. Virus

1.3.1.2. Gusanos informáticos

1.3.1.3. Troyanos

1.3.1.4. Spyware

1.3.1.5. Ransomware

1.3.2. Se originan en

1.3.2.1. Spam

1.3.2.1.1. Correo no deseado

1.3.2.2. Ligas inseguras

1.3.2.2.1. Http

1.3.3. Se defienden con

1.3.3.1. Antivirus

1.3.3.1.1. Elimina virus

1.3.3.2. Firewall

1.3.3.2.1. Monitorea acciones extrañas

1.4. Protección

1.4.1. Métodos

1.4.1.1. Copia de seguridad

1.4.1.1.1. Pérdida de datos