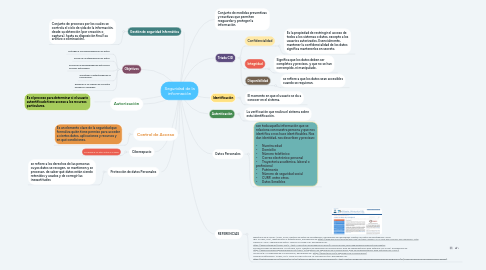

Seguridad de la información

por Martin Navarro

1. Es el proceso para determinar si el usuario autentificado tiene acceso a los recursos particulares.

2. Gestión de seguridad Informática

2.1. Conjunto de procesos por los cuales se controla el ciclo de vida de la información, desde su obtención (por creación o captura), hasta su disposición final (su archivo o eliminación).

3. Objetivos

3.1. Proteger la Confidencialidad de los Datos.

3.2. Preservar la Integridad de los Datos.

3.3. Promover la disponibilidad de datos para usuarios autorizados.

3.4. Garantizar la autenticidad de la información.

3.5. Asegurar el no repudio de los datos enviados o recibidos.

4. Autorización

5. Control de Acceso

5.1. Es un elemento clave de la seguridad que formaliza quién tiene permiso para acceder a ciertos datos, aplicaciones y recursos y en qué condiciones.

6. Ciberespacio

6.1. Se refiere a un sitio virtual o la nube

7. Protección de datos Personales

7.1. se refiere a los derechos de las personas cuyos datos se recogen, se mantienen y se procesan, de saber qué datos están siendo retenidos y usados y de corregir las inexactitudes

8. Conjunto de medidas preventivas y reactivas que permiten resguardar y proteger la información.

9. Triada CID

9.1. Confidencialidad

9.1.1. Es la propiedad de restringir el acceso de todos a los sistemas o datos, excepto a los usuarios autorizados. Esencialmente, mantener la confidencialidad de los datos significa mantenerlos en secreto.

9.2. Integridad

9.2.1. Significa que los datos deben ser completos y precisos, y que no se han corrompido, ni manipulado.

9.3. Disponibilidad

9.3.1. se refiere a que los datos sean accesibles cuando se requieran.