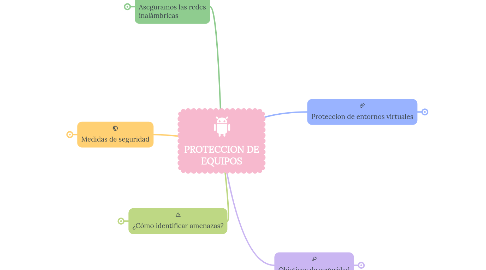

1. ¿Cómo identificar amenazas?

1.1. Los atacantes se denominan malware

1.1.1. Hay 4 tipos:

1.1.1.1. ocultos

1.1.1.2. obtención de beneficios

1.1.1.3. otros

1.1.1.4. infecciosas

2. Objetivos de seguridad

2.1. Integridad

2.1.1. Impide la modificación de la información y la configuración del sistema informático.

2.2. Disponibilidad

2.2.1. Debe estar disponible en óptimas condiciones.

2.3. Confidencialidad

2.3.1. Impide la visualización de la información.

3. Aseguramos las redes inalámbricas

3.1. Medidas que incrementan el nivel de seguridad.

3.1.1. SSID

3.1.2. WEP/WPA

3.1.3. MAC

3.1.4. DHCP e IP

3.1.5. Usuario y contraseña

4. Proteccion de entornos virtuales

4.1. Entornos virtuales

4.1.1. Ventajas

4.1.1.1. Un ataque de seguridad suele afectar a la maquina virtual atacada

4.1.1.2. Al tener menos sistemas, se reduce la disponibilidad por fallos de hardware.

4.1.1.3. Realización de copias de seguridad.

4.1.1.4. Realización de pruebas con menor riesgo.

4.1.2. Inconvenientes

4.1.2.1. Los fallos en la identidad del administrador afectan a todo el sistema.

4.1.2.2. Riesgo de fuga de datos

4.1.2.3. Mayor facilidad de propagación del malware.

4.1.2.4. Hay que adoptar medidas especificas de seguridad.

5. Medidas de seguridad

5.1. Pasiva

5.1.1. Minimizar los efectos causados por un accidente.

5.1.1.1. Uso de Hardware adecuado

5.1.1.2. Utilidades de restauración y recuperación

5.1.1.3. Hacer copias de seguridad

5.2. Activa

5.2.1. proteger y evitar daños

5.2.1.1. uso de contraseñas

5.2.1.2. uso del software de seguridad

5.2.1.3. encriptación de datos