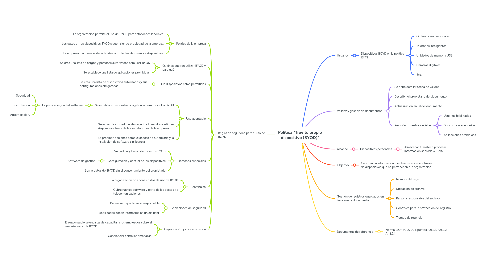

1. Reglas de seguridad para el uso de BOYD

1.1. Política de la empresa

1.1.1. La organización permite el uso de BYOD para actividades laborales.

1.1.2. Los datos en los dispositivos BYOD siguen siendo propiedad de la empresa.

1.1.3. La empresa mantiene el derecho de controlar los datos en los dispositivos.

1.2. Quiénes pueden utilizar BYOD y para qué

1.2.1. Se crea una lista de cargos y personas autorizadas para usar BYOD

1.2.2. Se establece una lista de aplicaciones prohibidas.

1.3. Qué dispositivos están permitidos

1.3.1. Se crea una lista de dispositivos autorizados y sus configuraciones obligatorias

1.4. Uso aceptable

1.4.1. Se establecen requisitos obligatorios para todos los BYOD

1.4.1.1. Copias de seguridad software

1.4.1.1.1. Seguridad

1.4.1.1.2. Encriptación

1.4.1.1.3. Autenticación.

1.4.2. Se especifican medidas de seguridad cuando se utilizan dispositivos fuera de las instalaciones de la empresa

1.4.3. Se prohíben acciones como el acceso no autorizado y la instalación de software sin licencia

1.5. Derechos especiales

1.5.1. Ver, editar y borrar datos en los BYOD

1.5.2. Configuración y control de los dispositivos

1.5.2.1. Software de gestión

1.5.3. Borrar datos del BYOD sin el consentimiento del propietario

1.6. Reembolso

1.6.1. La organización no abona costos de uso de BYOD

1.6.2. Cubre nuevos software y parte de los costos de telecomunicaciones.

1.7. Violaciones de seguridad

1.7.1. Deben ser reportadas al responsable

1.7.2. Debilidades deben informarse en un día hábil

1.8. Capacitación y concienciación

1.8.1. El responsable se encarga de capacitar a los empleados sobre el uso adecuado de BYOD

1.8.2. Concienciar sobre las amenazas.

2. Usuarios

2.1. Dispositivos BOYD en la política ISMS

2.1.1. Ordenadores personales

2.1.2. Teléfonos inteligentes

2.1.3. Unidades de memoria USB

2.1.4. Cámaras digitales

2.1.5. Etc.

3. Validez y gestión de documentos

3.1. Se debe detallar fecha de validez

3.2. Describir el propietario del documento

3.3. Actualización anual del documento

3.4. Revisión trimestral de listas

3.4.1. Usuarios habilitados

3.4.2. Dispositivos aceptados

3.4.3. Aplicaciones prohibidas

4. Alcance

4.1. Dispositivos personales

4.1.1. Almacenar, transferir, procesar información sensible = ISMS