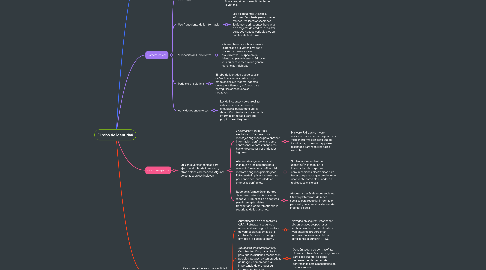

1. Definicion

1.1. Es un delito en el cual alguien obtiene y utiliza la información personal de otra persona sin su consentimiento, con el objetivo de cometer fraudes. involucrar la obtención de datos como nombres, números de seguro social, tarjetas de crédito o cualquier otra información personal con la intención de realizar actividades fraudulentas en nombre de la víctima.

2. Caracteristicas

2.1. Obtención no autorizada de información

2.1.1. obtienen datos personales, como nombres, números de seguro social, direcciones, o información financiera, sin el consentimiento de la víctima.

2.2. Uso fraudulento de la información

2.2.1. Los delincuentes utilizan la información robada para cometer fraudes, realizar transacciones ilegítimas, abrir cuentas bancarias o de tarjetas de crédito, o realizar otras actividades perjudiciales en nombre de la víctima.

2.3. *Propósito de lucro ilícito:

2.3.1. obtener beneficios financieros a expensas de la víctima, ya sea a través de transacciones fraudulentas, usurpación de identidad para obtener créditos o cualquier otro medio que genere ganancias indebidas

2.4. Perjuicio a la víctima

2.4.1. El robo de identidad puede causar daños financieros, crediticios y emocionales a la víctima, además de requerir tiempo y esfuerzo para corregir las consecuencias negativas.

2.5. Actividades encubiertas

2.5.1. Los delincuentes suelen realizar estas acciones de manera encubierta, buscando eludir la detección mientras aprovechan la información robada para sus propios fines ilegítimos.

3. Como se ejecuta

3.1. utilizan diversas técnicas para ejecutar el robo de identidad y otros delitos cibernéticos. Algunas de estas técnicas incluyen

3.1.1. *Phishing:* Envían correos electrónicos fraudulentos o mensajes engañosos para obtener información confidencial, como contraseñas o datos financieros, haciéndose pasar por entidades legítimas

3.1.1.1. Malware: Utilizan software malicioso para infectar dispositivos y robar información. Esto puede incluir virus, troyanos o spyware diseñados para recopilar datos sensibles.

3.1.2. Ataques de ingeniería social: Manipulan a las personas para revelar información confidencial mediante engaños psicológicos. Esto puede implicar hacerse pasar por conocidos, autoridades o empresas confiables.

3.1.2.1. Suplantación de identidad (spoofing):* Manipulan la información de origen en comunicaciones electrónicas para hacer que parezca que proviene de una fuente confiable cuando, en realidad, es maliciosa

3.1.3. Robo de información en puntos de acceso públicos: Aprovechan redes Wi-Fi públicas o no seguras para interceptar datos transmitidos, comprometiendo la seguridad de los usuarios.

3.1.3.1. Ataques a través de redes sociales: Utilizan plataformas de redes sociales para recopilar información personal y llevar a cabo ataques de ingeniería social.

4. Medidas a prevenir

4.1. Para combatir el robo de identidad y otras amenazas cibernéticas, se emplean diversas técnicas y mejores prácticas

4.1.1. Autenticación de dos factores (2FA): Refuerza la seguridad requeriendo un segundo método de verificación, además de la contraseña, como un código enviado al dispositivo móvil.

4.1.1.1. Navegación segura: Evitar hacer clic en enlaces sospechosos, verificar la autenticidad de sitios web antes de proporcionar información sensible y utilizar conexiones seguras (HTTPS).

4.1.2. *Educación en ciberseguridad:* Concientización y capacitación para que los usuarios reconozcan posibles ataques, eviten prácticas de riesgo y comprendan la importancia de proteger su información personal.

4.1.2.1. Gestión segura de contraseñas: Utilizar contraseñas fuertes y únicas para cada cuenta, así como herramientas de gestión de contraseñas para almacenarlas de manera segura.

4.1.3. Firewalls y antivirus: Utilizar software de seguridad que incluya firewalls y programas antivirus para proteger contra malware y otras amenazas.

4.1.3.1. Actualizaciones y parches: Mantener sistemas operativos, aplicaciones y programas actualizados con los últimos parches de seguridad para cerrar posibles vulnerabilidades.

4.1.3.1.1. Monitoreo de cuentas: Revisar regularmente las actividades de cuentas bancarias y financieras para detectar cualquier actividad no autorizada.

4.1.3.2. Software de protección contra phishing: Utilizar herramientas que ayuden a detectar y bloquear intentos de phishing, como extensiones de navegadores o soluciones de seguridad dedicadas.