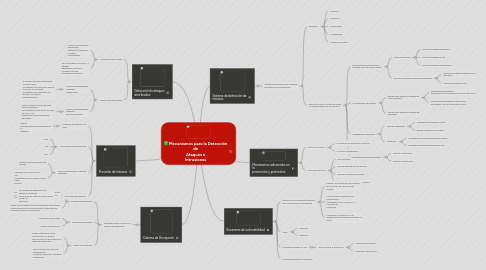

1. Sistema de Decepción

1.1. Estrategias para construir un sistema de decepción

1.1.1. Equipos de decepción

1.1.1.1. Estos equipos suelen estar diseñados para imitar el comportamiento de equipos de producción reales

1.1.1.2. Deben ser instalados detrás de sistemas cortafuegos configurados para que se permitan conexiones de entrada al equipo de decepción

1.1.2. Celdas de aislamiento

1.1.2.1. Dispositivo intermedio

1.1.2.2. Equipo de decepción

1.1.3. Redes de decepción

1.1.3.1. Deben contemplar como herramientas de análisis para mejorar la seguridad de las redes de producción

1.1.3.2. Todo el tráfico que entra en cualquiera de los equipos se debe considerar sospechoso

2. Previsión de Intrusos

2.1. Sistemas de detección en línea

2.1.1. Aplicaciones que se pueden utilizar para desarrollar esta herramienta es hogwash

2.2. Conmutadores de nivel siete

2.2.1. HTTP

2.2.2. FTP

2.2.3. DNS

2.3. Sistema cortafuegos a nivel de aplicación

2.3.1. Primera fase inicialización de perfiles

2.3.2. Segunda fase, las acciones son comparadas por el sistema contra estos perfiles

2.4. Conmutadores híbridos

2.4.1. Su método de detección está basado en políticas, como el de los sistemas cortafuegos a nivel de aplicación

3. Detección de ataques distribuidos

3.1. Esquemas tradicionales

3.1.1. Unificar la recogida de información utilizando esquemas y modelos centralizados

3.1.2. Son vulnerables a errores o a ataques deliberados contra la infraestructura de procesado de eventos

3.2. Análisis descentralizado

3.2.1. Análisis descentralizado mediante código móvil

3.2.1.1. A medida que estos detectores móviles vayan recogiendo la información que les ofrezcan los sensores, los agentes irán realizando un proceso de análisis descentralizado

3.2.2. Análisis descentralizado mediante paso de mensajes

3.2.2.1. Tata de eliminar la necesidad de nodos centrales o intermediarios ofreciendo, en lugar de una o más estaciones de monitorización dedicadas

4. Mecanismos adicionales en la prevención y protocolos

4.1. Protocolo HTTPSS

4.1.1. Mecanismo de protección de datos

4.1.2. Técnicas criptográficas

4.2. Fase de la intrusión

4.2.1. Fase de vigilancia

4.2.2. Fase de explotación del servicio

4.2.3. Fase de ocultación de huellas

4.2.4. Fase de extracción de información

5. Sistema de detección de intrusos

5.1. Arquitectura general de un sistema de detección de intrusiones

5.1.1. Requisitos

5.1.1.1. Precisión

5.1.1.2. Eficiencia

5.1.1.3. Rendimiento

5.1.1.4. Escalabilidad

5.1.1.5. Tolerancia en fallos

5.1.2. Elementos para la construcción de un sistema detección de intrusos

5.1.2.1. Recolectores de información también conocido como sensor

5.1.2.1.1. Tipos de sensores

5.1.2.1.2. Elección de sensores soluciones híbridas

5.1.2.2. Procesadores de eventos

5.1.2.2.1. Esquema de detección basado en usos indebidos

5.1.2.2.2. Esquema de detección basado en anomalías

5.1.2.3. Unidades de respuestas

5.1.2.3.1. Tipos de respuestas

5.1.2.3.2. Categorías

5.1.2.4. Elementos de almacenamiento

5.1.2.4.1. Análisis a corto plazo

5.1.2.4.2. Análisis a medio plazo

6. Escaneres de vulnerabilidad

6.1. Etapas del funcionamiento general de un escáner de vulnerabilidad

6.1.1. Realizar una extracción de muestras del conjunto de atributos del sistema

6.1.2. Los resultados obtenidos son organizados y comparados con, al menos, un conjunto de referencia

6.1.3. Se genera un informe con las diferencias entre ambos conjuntos de datos.

6.2. Tipos

6.2.1. Dinámico

6.2.2. Estáticos

6.3. Escáneres basados en red

6.3.1. Técnicas para la evaluación

6.3.1.1. Métodos de inferencia

6.3.1.2. Prueba por explotación