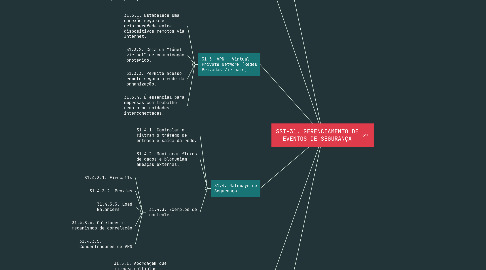

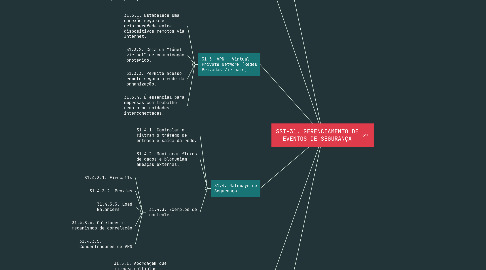

SSI-31. GERENCIAMENTO DE EVENTOS DE SEGURANÇA

por JP FG

1. 31.1. O SIEM – Security Information and Event Management

1.1. 31.1.1. Tecnologia que oferece detecção e análise quase instantânea de alertas de segurança.

1.2. 31.1.2. Permite resposta rápida a ameaças por meio da geração de relatórios e painéis integrados.

1.3. 31.1.3. Pode ser implementado como:

1.3.1. 31.1.3.1. Software

1.3.2. 31.1.3.2. Hardware dedicado

1.3.3. 31.1.3.3. Serviços em nuvem

2. 31.2. DLP – Data Loss Prevention (Prevenção de Perda/Vazamento de Dados)

2.1. 31.2.1. Solução para evitar roubo ou vazamento de informações confidenciais.

2.2. 31.2.2. Atua monitorando e restringindo:

2.2.1. 31.2.2.1. Destruição indevida

2.2.2. 31.2.2.2. Movimentação não autorizada

2.2.3. 31.2.2.3. Cópia de dados sensíveis

2.3. 31.2.3. Combina políticas, práticas e tecnologias para proteção contínua.

3. 31.3. VPN – Virtual Private Network (Redes Privadas Virtuais)

3.1. 31.3.1. Estabelece uma conexão segura e criptografada entre dispositivos remotos via Internet.

3.2. 31.3.2. Cria um “túnel virtual” de comunicação protegido.

3.3. 31.3.3. Permite acesso remoto seguro à rede da organização.

3.4. 31.3.4. É essencial para empresas com trabalho remoto ou unidades interconectadas.

4. 31.4. Gateways de Segurança

4.1. 31.4.1. Controlam e filtram o tráfego de entrada e saída da rede.

4.2. 31.4.2. Monitoram fluxos de dados e bloqueiam ameaças externas.

4.3. 31.4.3. Exemplos de controles:

4.3.1. 31.4.3.1. Firewalls

4.3.2. 31.4.3.2. Proxies

4.3.3. 31.4.3.3. Load Balancers

4.3.4. 31.4.3.4. Coletores e mecanismos de correlação

4.3.5. 31.4.3.5. Concentradores de VPN

5. 31.5. UTM – Unified Threat Management (Gerenciamento Unificado de Ameaças)

5.1. 31.5.1. Abordagem que integra múltiplas tecnologias de segurança em um único dispositivo.

5.2. 31.5.2. Componentes típicos de um UTM:

5.2.1. 31.5.2.1. Firewall

5.2.2. 31.5.2.2. VPN

5.2.3. 31.5.2.3. Proxy

5.2.4. 31.5.2.4. IDS / IPS

5.3. 31.5.3. Ideal para PMEs, pois oferece custo-benefício e gerenciamento centralizado.

6. 31.6. Diretrizes para Configurar Tecnologias de Segurança

6.1. 31.6.1. Devem considerar o ambiente de rede, os riscos identificados e os objetivos do negócio.

6.2. 31.6.2. Configuração inadequada pode gerar brechas de segurança ou impactos no desempenho.

6.3. 31.6.3. Boas práticas incluem:

6.3.1. 31.6.3.1. Documentação e padronização

6.3.2. 31.6.3.2. Testes de segurança e performance

6.3.3. 31.6.3.3. Monitoramento contínuo