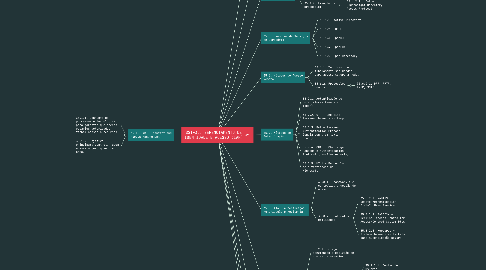

1. 35.1. IAM – Identity and Access Management

1.1. 35.1.1. Conjunto de processos e tecnologias para garantir que apenas usuários autorizados tenham acesso a recursos.

1.2. 35.1.2. Objetivo principal: controlar quem acessa o quê, quando e como.

2. 35.2. Modelos de Controle de Acesso

2.1. 35.2.1. MAC – Mandatory Access Control

2.1.1. 35.2.1.1. Acesso baseado em políticas rígidas e classificações de segurança.

2.2. 35.2.2. DAC – Discretionary Access Control

2.2.1. 35.2.2.1. O proprietário do recurso define quem pode acessá-lo.

2.3. 35.2.3. RBAC – Role-Based Access Control

2.3.1. 35.2.3.1. Acesso baseado em funções atribuídas ao usuário.

2.4. 35.2.4. ABAC – Attribute-Based Access Control

2.4.1. 35.2.4.1. Acesso com base em atributos do usuário, recurso ou ambiente.

3. 35.3. Dispositivos Biométricos

3.1. 35.3.1. Utilizam características físicas ou comportamentais para autenticação.

3.2. 35.3.2. Exemplos:

3.2.1. 35.3.2.1. Impressão digital

3.2.2. 35.3.2.2. Reconhecimento de voz

3.2.3. 35.3.2.3. Leitura de retina e íris

3.2.4. 35.3.2.4. Reconhecimento facial

4. 35.4. Serviços de Diretório

4.1. 35.4.1. Armazenam e gerenciam informações de identidade, autenticação e autorização.

4.2. 35.4.2. Exemplo de protocolo:

4.2.1. 35.4.2.1. LDAP – Lightweight Directory Access Protocol

5. 35.5. Exemplos de Serviços de Diretório

5.1. 35.5.1. Active Directory

5.2. 35.5.2. ODSEE

5.3. 35.5.3. OpenDJ

5.4. 35.5.4. OpenLDAP

5.5. 35.5.5. Open Directory

6. 35.6. Métodos de Acesso Remoto

6.1. 35.6.1. Técnicas como tunelamento são usadas para acesso seguro à rede.

6.2. 35.6.2. Protocolos comuns:

6.2.1. 35.6.2.1. PPP, PPTP, L2TP, SSTP

7. 35.7. Métodos de Autenticação

7.1. 35.7.1. Autenticação de dois fatores (senha + token)

7.2. 35.7.2. OTP – One Time Password baseada em tempo

7.3. 35.7.3. PAP – Password Authentication Protocol (envia senha em texto claro)

7.4. 35.7.4. CHAP – Challenge Handshake Authentication Protocol (desafio-resposta)

7.5. 35.7.5. NTLM – Protocolo de autenticação da Microsoft

8. 35.8. AAA – Autenticação, Autorização e Auditoria

8.1. 35.8.1. Framework que centraliza a gestão de acesso.

8.2. 35.8.2. Protocolos utilizados:

8.2.1. 35.8.2.1. RADIUS – Remote Authentication Dial-In User Service

8.2.2. 35.8.2.2. TACACS+ – Terminal Access Controller Access-Control System Plus

8.2.3. 35.8.2.3. Kerberos – Sistema baseado em tickets para autenticação segura

9. 35.9. Gerenciamento de Contas

9.1. 35.9.1. Criação, manutenção e exclusão de contas de usuários.

9.2. 35.9.2. Tipos de contas:

9.2.1. 35.9.2.1. Contas de usuário

9.2.2. 35.9.2.2. Contas com privilégios elevados

9.2.3. 35.9.2.3. Contas de visitante

9.2.4. 35.9.2.4. Contas de computador e serviço