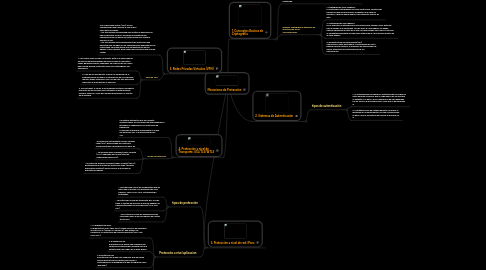

1. 4. Protección a nivel de Transporte: SSL/TLS/WTLS

1.1. Un método alternativo que no necesita modificaciones en los equipos de interconexión es introducir la seguridad en los protocolos de transporte. La solución más usada actualmente es el uso del protocolo SSL o de otros basados en SSL.

1.2. Grupo de Protocolos

1.2.1. • El protocolo de transporte Secure Sockets Layer (SSL), desarrollado por Netscape Communications a principios de los años 90.

1.2.2. • La especificación Transport Layer Security (TLS), elaborada por la IETF(Internet Engineering Task Force).

1.2.3. • El protocolo Wireless Transport Layer Security (WTLS), perteneciente a la familia de protocolos WAP (Wireless Application Protocol) para el acceso a la red des de dispositivos móviles.

2. 3. Protección a nivel de red: IPsec

2.1. tipos de protección

2.1.1. • La protección a nivel de red garantiza que los datos que se envíen a los protocolos de nivel superior, como TCP o UDP, se transmitirán protegidos.

2.1.2. • La protección a nivel de transporte, por su lado, tiene la ventaja de que sólo se precisa adaptar las implementaciones de los protocolos (TCP, UDP, etc.)

2.1.3. • La protección a nivel de aplicación puede responder mejor a las necesidades de ciertos protocolos.

2.2. Protocolos a nivel aplicacion

2.2.1. 1. La arquitectura IPsec La arquitectura IPsec (RFC 2401) añade servicios de seguridad al protocolo IP (versión 4 y versión 6), que pueden ser usados por los protocolos de niveles superiores (TCP, UDP, ICMP, etc.).

2.2.2. 2. El protocolo AH El protocolo AH define una cabecera que contiene la información necesaria para a la autenticación de origen de un data-grama.

2.2.3. 3. El protocolo ESP El protocolo ESP define otra cabecera, que de hecho incluye dentro todos los datos que vengan a continuación en el datagrama (lo que en inglés se llama “payload”).

2.2.4. 4. Modos de uso de los protocolos IPsec La arquitectura IPsec define dos modos de uso de los protocolos AH y ESP, dependiendo de como se incluyan las cabeceras correspondientes en un datagrama IP.

3. 5. Redes Privadas Virtuales (VPN)

3.1. Una red privada virtual (VPN) es una configuración que combina el uso de dos tipos de tecnologías: • Las tecnologías de seguridad que ermiten la definición de una red privada, es decir, un medio de comunicación confidencial que no puede ser interceptado por usuarios ajenos a la red. • Las tecnologías de encapsulamiento de protocolos que permiten que, en lugar de una conexión física dedicada para la red privada, se pueda utilizar una infraestructura de red pública, como Internet, para definir por encima de ella una red virtual.

3.2. Tipos de VPN

3.2.1. 1. VPN entre redes locales o intranets. Este es el caso habitual en que una empresa dispone de redes locales en diferentes sedes, geográficamente separadas, en cada una de las cuales hay una red privada o intranet, de acceso restringido a sus empleados.

3.2.2. 2. VPN de acceso remoto. Cuando un empleado de la empresa quiere acceder a la intranet des de un ordenador remoto, puede establecer una VPN de este tipo entre este ordenador y la intranet de la empresa.

3.2.3. 3. VPN extranet. A veces, a una empresa le interesa compartir una parte de los recursos de su intranet con determinados usuarios externos, como por ejemplo proveedores o clientes de la empresa.

4. 1. Conceptos Basicos de Criptografia

4.1. La criptografía estudia, desde un punto de vista matemático, los métodos de protección de la información. Por otro lado, el criptoanálisis estudia las posibles técnicas utilizadas para contrarrestar los métodos criptográficos, y es de gran utilidad para ayudar a que estos sean más robustos y difíciles de atacar. El conjunto formado por estas dos disciplinas, criptografía y criptoanálisis, se conoce como criptología.

4.2. sistemas criptográficos utilizados en la protección de las comunicaciones.

4.2.1. 1. Criptograía de clave simétrica Los sistemas criptográficos de clave simétrica se caracterizan porque la clave de descifrado x es idéntica a la clave de cifrado k, o bien se puede deducir directamente a partir de ésta.

4.2.2. 2. Criptografía de clave pública En un algoritmo criptográfico de clave pública se utilizan claves distintas para el cifrado y el descifrado. Una de ellas, la clave pública, se puede obtener fácilmente a partir de la otra, la clave privada, pero por el contrario es computacionalmente de muy difícil obtención la clave privada a partir de la clave pública.

4.2.3. 3. Infraestructura de clave pública (PKI) Como hemos visto hasta ahora, la criptografía de clave pública permite resolver el problema del intercambio de claves, utilizando las claves públicas de los participantes.

5. 2. Sistemas de Autenticación

5.1. tipos de autenticación

5.1.1. 1. La autenticación de mensaje o autenticación de origen de datos permite confirmar que el originador A de un mensaje es auténtico, es decir, que el mensaje no ha sido generado por un tercero Z que quiere hacer creer que lo ha generado A.

5.1.2. 2. La autenticación de entidad permite confirmar la identidad de un participante A en una comunicación, es decir, que no se trata de un tercero Z que dice ser A.