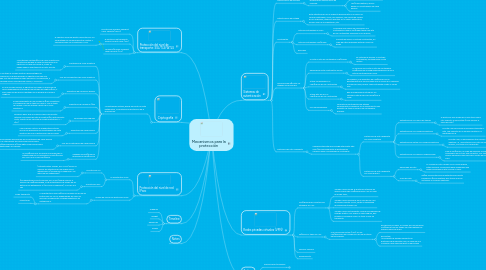

1. Protección del nivel de transporte: SSL/TLS/WTLS

1.1. El protocolo Wireless Transport Layer Security (WTLS)

1.2. El protocolo de transporte Secure Sockets Layer (SSL)

1.2.1. El objetivo inicial del diseño del protocolo SSL fue proteger las conexiones entre clientes y servidores web con el protocolo HTTP.

1.3. La especificación Transport Layer Security (TLS)

2. Criptografía

2.1. La criptografía estudia, desde un punto de vista matemático, los métodos de protección de la información.

2.1.1. Criptograía de clave simétrica

2.1.1.1. Los sistemas criptográficos de clave simétrica se caracterizan porque la clave de descifrado x es idéntica a la clave de cifrado k, o bien se puede deducir directamente a partir de ésta.

2.1.2. Uso de los algoritmos de clave simétrica

2.1.2.1. Cuando se utiliza el cifrado simétrico para proteger las comunicaciones, se puede escoger el algoritmo que sea más apropiado a las necesidades de cada aplicación: normalmente, a más seguridad menos velocidad de cifrado, y viceversa.

2.1.3. Algoritmos de cifrado en bloque

2.1.3.1. En una cifra de bloque, el algoritmo de cifrado o descifrado se aplica separadamente a bloques de entrada de longitud fija b, y para cada uno de ellos el resultado es un bloque de la misma longitud.

2.1.4. Algoritmos de cifrado en flujo

2.1.4.1. El funcionamiento de una cifrado en flujo consiste en la combinación de un texto en claro M con un texto de cifrado S que se obtiene a partir de la clave simétrica k.

2.1.5. Funciones hash seguras

2.1.5.1. podemos decir que una función hash nos permite obtener una cadena de bits de longitud fija, relativamente corta, a partir de un mensaje de longitud arbitraria: H = h(M)

2.1.6. Algoritmos de clave pública

2.1.6.1. Como hemos visto en el subapartado anterior, uno de los problemas de la criptografía de clave simétrica es el de la distribución de las claves.

2.1.7. Uso de la criptografía de clave pública

2.1.7.1. Las principales aplicaciones de la criptografía de clave pública son el intercambio de claves para proporcionar confidencialidad y la firma digital para proporcionar autenticidad y no repudio.

2.1.8. Cadenas de certificados y jerarquías de certificación

2.1.8.1. Un certificado nos soluciona el problema de la autenticidad de la clave pública si está firmado por una CA en la cual confiamos.

3. Protección del nivel de red: IPsec

3.1. La arquitectura IPsec

3.1.1. El protocolo AH

3.1.1.1. (Authentication Header, RFC 2402) ofrece el servicio de autenticación de origen de los datagramas IP (incluyendo la cabecera y los datos de los datagramas).

3.1.2. El protocolo ESP

3.1.2.1. (Encapsulating Security Payload, RFC 2406) puede ofrecer el servicio de confidencialidad, el de autenticación de origen de los datos de los datagramas IP (sin incluir la cabecera), o los dos a la vez

3.2. Modos de uso de los protocolos IPsec

3.2.1. La arquitectura IPsec define dos modos de uso de los protocolos AH y ESP, dependiendo de como se incluyan las cabeceras correspondientes en un datagrama IP.

3.2.1.1. Modo transporte

3.2.1.2. modo túnel

4. Timeline

4.1. Schedule

4.2. Budget

4.3. Resources

4.4. Delays

5. Notes

6. Sistemas de autenticación

6.1. Autenticación de mensaje

6.1.1. Existen dos grupos de técnicas para proporcionar autenticación de mensaje:

6.1.1.1. Los códigos de autenticación de mensaje o MAC, basados en claves simétricas.

6.1.1.2. Las firmas digitales, que se basan en la criptografía de clave pública.

6.2. Autenticación de entidad

6.2.1. Esta autenticación es un requisito para permitir el acceso a un recurso restringido, como, por ejemplo, una cuenta de usuario en un ordenador, dinero en efectivo en un cajero automático, acceso físico a una habitación, etc.

6.3. Contraseñas

6.3.1. Lista de contraseñas en claro

6.3.1.1. La manera más simple de comprobar una contraseña es que el verificador tenga una lista de las contraseñas asociadas a los usuarios,

6.3.2. Lista de contraseñas codificadas

6.3.2.1. consiste en que en la lista de contraseñas, en lugar de estar guardadas éstas en claro por pares

6.3.3. Excluded

6.4. Técnicas para dificultar los ataques de diccionario

6.4.1. Ocultar la lista de contraseñas codificadas

6.4.1.1. Es restringir el acceso a la lista de contraseñas, protegiéndola contra lectura.

6.4.2. Reglas para evitar contraseñas fáciles

6.4.2.1. La solución de ocultar la lista de contraseñas codificadas da una seguridad parecida a la de la lista de contraseñas en claro.

6.4.3. Añadir complejidad a la codificación de las contraseñas

6.4.3.1. Por ejemplo, si el algoritmo de codificación no es directamente una función hash sino un bucle de N llamadas a la función hash, probar cada contraseña cuesta N veces más

6.4.4. Añadir bits de sal a la codificación de las contraseñas

6.4.4.1. hay la posibilidad de introducir los llamados “bits de sal” para modificar la clave.

6.4.5. Uso de passphrases

6.4.5.1. conjunto de contraseñas que utilizan normalmente los usuarios es un subconjunto muy pequeño de todo el espacio de contraseñas posibles.

6.5. Protocolos de reto-respuesta

6.5.1. Cualquier atacante que consiga interceptar este valor fijo podrá suplantar la identidad del usuario a quien corresponda la contraseña.

6.5.1.1. Protocolos de reto-respuesta con clave simétrica

6.5.1.1.1. Autenticación con marca de tiempo

6.5.1.1.2. Autenticación con números aleatorios

6.5.1.1.3. Autenticación mutua con números aleatorios

6.5.1.1.4. Autenticación con función unidireccional

6.5.1.2. Protocolos de reto-respuesta con clave pública

6.5.1.2.1. Descifrado del reto

6.5.1.2.2. Firma del reto

7. Redes privadas virtuales (VPN)

7.1. Configuraciones y protocolos utilizados en VPN

7.1.1. Túneles a nivel de red. El protocolo utilizado en la gran mayoría de configuraciones VPN es IPsec en modo túnel,

7.1.2. Túneles a nivel de enlace. En el caso de las VPN de acceso remoto o PDN, existe la posibilidad de encapsular tramas PPP

7.1.3. Túneles a nivel de transporte. ofrece la posibilidad de redirigir puertos TCP sobre un canal seguro, que podemos considerar como un túnel a nivel de transporte.

7.2. Definición y tipos de VPN

7.2.1. Una red privada virtual (VPN) es una configuración que combina el uso de dos tipos de tecnologías:

7.2.1.1. Red privada, es decir, un medio de comunicación confidencial que no puede ser interceptado por usuarios ajenos a la red.

7.2.1.2. Red virtual, tecnologías de encapsulamiento de protocolos que permiten que, en lugar de una conexión física dedicada para la red privada

7.3. Delivery Timeline

7.4. Requirements

8. Actions

8.1. Define Project Schedule

8.1.1. Dependencies

8.1.2. Milestones

8.2. Limitations

8.2.1. Schedule

8.2.2. Budget

8.3. Define Project Development Measurement

8.3.1. KPI's