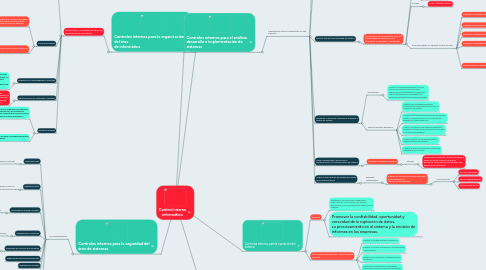

1. Controles internos para la organización del área de informática

1.1. Control interno, se proponen los siguientes subelementos de organización

1.1.1. Dirección

1.1.1.1. Mision;

1.1.1.1.1. Dirigir las actividades en la institución o en un área específica, así como la de coordinar el uso de los recursos disponibles en el área para cumplir el objetivo institucional.

1.1.1.1.2. Permite determinar de manera correcta los niveles de autoridad y responsabilidad que se necesitan en la estructura de organización del área de sistemas

1.1.1.2. Esta apoyado a su vez por los siguientes subelementos:

1.1.1.2.1. La coordinación de recursos

1.1.1.2.2. La supervisión de actividades

1.1.1.2.3. La delegación de autoridad y responsabilidad

1.1.1.2.4. La asignación de actividades

1.1.1.2.5. La distribución de recursos

1.1.2. División del trabajo

1.1.2.1. Es fácil apreciar que la división del trabajo incrementa la eficacia y eficiencia de las actividades de cualquier empresa.

1.1.2.2. Funciones básicas de cualquier centro de cómputo

1.1.2.2.1. Dirección general del área de informática

1.1.2.2.2. Área de análisis y diseño

1.1.2.2.3. Área de programación

1.1.2.2.4. Área de sistemas de redes

1.1.2.2.5. Área de operación

1.1.2.2.6. Área de telecomunicación

1.1.2.2.7. Área de administración

1.1.3. Asignación de responsabilidad y autoridad

1.1.3.1. Ayuda a garantizar la eficiencia y eficacia del control interno en las unidades de sistemas, ya que complementa la división del trabajo y delimita claramente la autoridad y la responsabilidad que tendrá cada integrante de esas áreas

1.1.4. Establecimiento de estándares y métodos

1.1.4.1. Estandarizar el desarrollo de todas las actividades y funciones, a fin de que éstas se realicen de manera uniforme conforme a las necesidades concretas de las unidades de informática que integran la empresa.

1.1.5. Perfiles de puestos

1.1.5.1. Ayuda a identificar y establecer los requisitos, habilidades, experiencia y conocimientos específicos que necesita tener el personal que ocupa un puesto en el área de sistemas

1.1.5.2. Aspectos que se deben considerar para definir perfiles de puestos:

1.1.5.2.1. La forma de operación establecida para cada puesto, de acuerdo con los sistemas de cómputo de la empresa

1.1.5.2.2. Las necesidades de procesamiento de datos, desde la captura hasta la emisión de resultados.

1.1.5.2.3. La configuración de los equipos, instalaciones y componentes del área de sistemas, incluyendo su arquitectura y la forma de administración de los mismos.

2. Controles internos para los procedimientos de entrada de datos, procesamiento de información y emisión de resultados

2.1. Tres fases fundamentales

2.1.1. La entrada de datos al sistema

2.1.2. El procesamiento de datos por medio de un sistema de procesamiento interno

2.1.3. La emisión de resultados útiles para la toma de decisiones

2.2. Subelementos del control interno

2.2.1. Verificar la existencia y funcionamiento de los procedimientos de captura de datos.

2.2.2. Comprobar que todos los datos sean debidamente procesados.

2.2.2.1. Se debe tener la confianza de que todos los datos ingresados al sistema sean procesados de igual manera sin que sufran ninguna alteracion

2.2.3. Verificar la confiabilidad, veracidad y exactitud del procesamiento de datos.

2.2.4. Comprobar la suficiencia en la emisión de información

2.2.4.1. Proporcionar los servicios de procesamiento de datos que requiere la empresa para satisfacer sus necesidades de información

2.2.5. La entrada de datos será acorde con las necesidades de captura del propio sistema

3. Controles internos para la seguridad del área de sistemas

3.1. Principales aspectos

3.1.1. Seguridad física

3.1.1.1. Algunos Controles

3.1.1.1.1. Inventario del hardware, mobiliario y equipo

3.1.1.1.2. Controles de acceso del personal al área de sistemas

3.1.1.1.3. Seguros y fianzas para el personal, equipos y sistemas

3.1.1.1.4. Contratos de actualización, asesoría y mantenimiento del hardware

3.1.2. Seguridad lógica

3.1.2.1. Algunos Controles

3.1.2.1.1. Establecimiento de niveles de acceso

3.1.2.1.2. Controles para el seguimiento de las secuencias y rutinas lógicas del sistema

3.1.3. Seguridad de las bases de datos

3.1.3.1. Algunos Controles

3.1.3.1.1. Programas de protección para impedir el uso inadecuado y la alteración de datos de uso exclusivo

3.1.3.1.2. Respaldos periódicos de información

3.1.3.1.3. Rutinas de monitoreo y evaluación de operaciones relacionadas con las bases de datos

3.1.4. Seguridad en la operación

3.1.4.1. Algunos Controles

3.1.4.1.1. Controles para el almacenamiento de información

3.1.4.1.2. Controles para el mantenimiento del sistema

3.1.5. Seguridad del personal de informática

3.1.5.1. Algunos Controles

3.1.5.1.1. Planes y programas de capacitación

3.1.5.1.2. Controles administrativos de personal

3.1.6. Seguridad de las telecomunicaciones

3.1.7. Seguridad en las redes

3.1.8. Prevención de contingencias y riesgos

3.1.8.1. Controles para prevenir y evitar las amenazas, riesgos y contingencias en las áreas de sistematización

3.1.8.1.1. Control de accesos físicos del personal al área de cómputo

3.1.8.1.2. Control de accesos al sistema, a las bases de datos, a los programas y a la información

3.1.8.1.3. Uso de niveles de privilegios para acceso, de palabras clave y de control de usuarios

3.1.8.1.4. Monitoreo de accesos de usuarios, información y programas de uso

3.1.8.1.5. Existencia de manuales e instructivos, así como difusión y vigilancia del cumplimiento de los reglamentos del sistema

3.1.8.1.6. Elaboración de planes de contingencia, simulacros y bitácoras de seguimiento

4. Controles internos para el análisis, desarrollo e implementación de sistemas

4.1. Subelementos para el cumplimiento de este elemento:

4.1.1. Estandarización de metodologías para el desarrollo de proyectos

4.1.1.1. Garantiza

4.1.1.1.1. La uniformidad en la aplicación de cualquier sistema y contribuye en gran medida a la máxima eficiencia en el uso de los recursos informáticos del área de sistemas

4.1.1.2. Estandarizaciones básicas que se deben analizar durante cualquier revisión

4.1.1.2.1. Estandarización de métodos para el diseño de sistemas

4.1.1.2.2. Lineamientos en la realización de sistemas

4.1.1.2.3. Uniformidad de funciones para desarrollar sistemas

4.1.1.2.4. Políticas para el desarrollo de sistemas

4.1.1.2.5. Normas para regular el desarrollo de proyectos

4.1.2. Asegurar que el beneficio del sistema sea óptimo

4.1.2.1. Pretende

4.1.2.1.1. Buscar la optimización de las tareas, operaciones y funciones que resultarán con la implementación de los sistemas

4.1.2.2. Dos aspectos concretos

4.1.2.2.1. Beneficios tangibles

4.1.2.2.2. Beneficios intangibles

4.1.3. Elaborar estudios de factibilidad del sistema

4.1.3.1. Todo proyecto de informática se tiene que evaluar desde dos puntos de vista específicos: la viabilidad y la factibilidad

4.1.3.1.1. Viable

4.1.3.1.2. Factible

4.1.3.1.3. Enfocados desde los siguiente puntos de vista:

4.1.4. Garantizar la eficiencia y eficacia en el análisis y diseño del sistema

4.1.4.1. es necesario

4.1.4.1.1. Contar con varias herramientas, técnicas, métodos y elementos que permitan uniformar los procedimientos, estándares, normas y lineamientos requeridos para desarrollar eficientemente estas actividades

4.1.4.2. Algunos Ejemplos aplicables:

4.1.4.2.1. Adoptar una adecuada planeación, programación y presupuestación para el desarrollo del sistema

4.1.4.2.2. Contar con la participación activa de los usuarios finales o solicitantes del nuevo sistema para garantizar su buen desarrollo

4.1.4.2.3. Contar con personal que tenga la disposición, experiencia, capacitación y conocimientos para el desarrollo de sistemas

4.1.4.2.4. Diseñar y aplicar las pruebas previas a la implementación del sistema

4.1.4.2.5. Supervisar permanentemente el avance de actividades del proyecto

4.1.5. Vigilar la efectividad y eficacia en la implementación y el mantenimiento del sistema

4.1.5.1. No basta con elaborar el sistema

4.1.5.1.1. Se tiene

4.1.6. Lograr un uso eficiente del sistema por medio de su documentación

4.1.6.1. Requisito indispensable

4.1.6.1.1. Elaborar los documentos relativos a su buen funcionamiento, en relación con su operación.

5. Controles internos para la operación del sistema

5.1. Objetivos

5.1.1. Establecer como prioridad la seguridad y protección de la información, del sistema de cómputo y de los recursos informáticos de la empresa.

5.1.2. Promover la confiabilidad, oportunidad y veracidad de la captación de datos, su procesamiento en el sistema y la emisión de informes en las empresas.

5.2. Subelementos que garantizan mayor eficiencia y eficacia:

5.2.1. Prevenir y corregir errores de operación

5.2.2. Prevenir y evitar la manipulación fraudulenta de la información

5.2.3. Implementar y mantener la seguridad en la operación

5.2.4. Mantener la confiabilidad, oportunidad, veracidad y suficiencia en el procesamiento de la información de la institución